Proofpoint ha osservato che sempre più spesso i criminali informatici si fingono piattaforme di criptovalute popolari come Binance, Celo e TrustWallet utilizzando email contraffatte e pagine di login false per rubare i dati di accesso (phishing). Di recente hanno preso di mira utenti individuali con una versione fittizia della piattaforma di trading NFT OpenSea. Inoltre, i ricercatori hanno osservato volumi impressionanti di attacchi via email che utilizzano tecniche di ingegneria sociale per ingannare o estorcere criptovalute alle vittime.

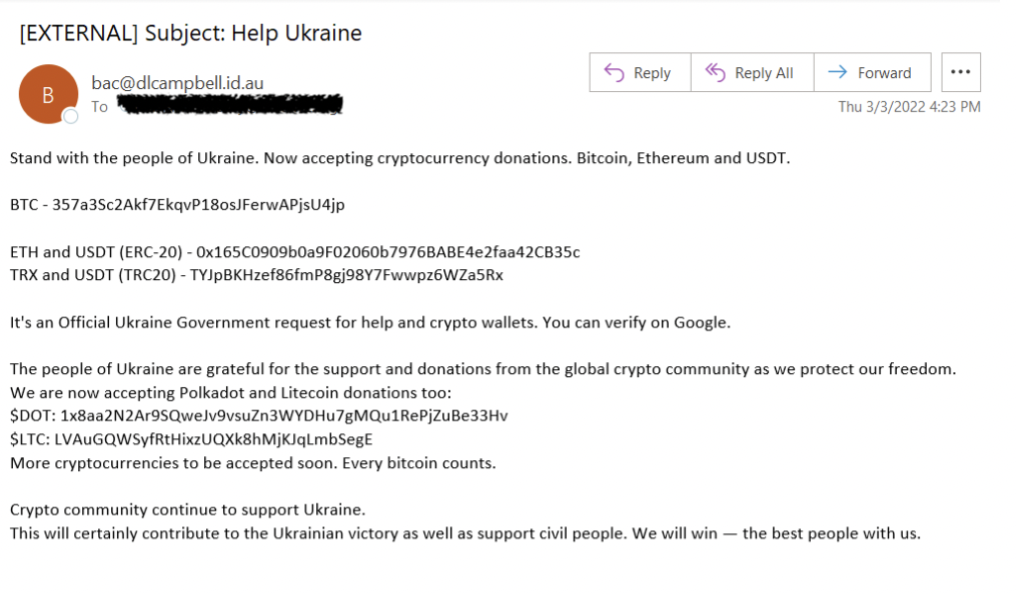

Sono stati rilevati anche milioni di messaggi via email che sfruttano l’invasione russa dell’Ucraina per sollecitare criptovalute con la scusa di richieste di donazioni per sostenere lo sforzo bellico dell’Ucraina.

“Le minacce dei criminali informatici legate alle criptovalute non sono nuove, ma con la loro crescente adozione da parte del grande pubblico, gli utenti potrebbero essere più propensi ad abboccare alle esche di social engineering che utilizzano questi temi,” sottolinea Sherrod DeGrippo, Vice President, Threat Research and Detection di Proofpoint. “Le criptovalute sono diventate particolarmente popolari con gli spot trasmessi in occasione del Superbowl 2022 e gli attori delle minacce si sono resi conto dell’opportunità di un rapido guadagno. Non esiste un metodo di estrazione finanziaria più semplice del trasferimento illecito di criptovalute”.

Come operano i cybercriminali per ottenere criptovalute

Con la sempre maggiore diffusione di criptovalute e non fungible token (NFT) e la loro presenza ormai costante sulle prime pagine a seguito della loro volatilità, è probabile che aumentino le vittime di tentativi di frode che cercano di fare leva sulle persone per ottenere valute digitali.

L’ascesa e la proliferazione delle criptovalute ha fornito agli aggressori un nuovo metodo di estrazione finanziaria. È opinione comune che le criptovalute offrano un maggiore anonimato grazie alla loro minore sorveglianza e visibilità da parte di governi e organizzazioni, unitamente alla fungibilità intrinseca, cosa che le rende così una risorsa finanziaria interessante per gli attori delle minacce. Gli attacchi a sfondo finanziario che hanno come obiettivo le criptovalute hanno in gran parte ricalcato schemi di attacco preesistenti osservati nel panorama del phishing prima dell’ascesa della valuta basata su blockchain.

I ricercatori di Proofpoint hanno osservato molteplici attività criminali relative a token digitali e finanza, come le frodi tradizionali che sfruttano la compromissione delle e-mail aziendali (BEC) per colpire i singoli individui e quelle che prendono di mira le organizzazioni di finanza decentralizzata (DeFi) che facilitano l’archiviazione e le transazioni di criptovalute per possibili attività successive. Entrambe le tipologie di minaccia hanno contribuito a una perdita complessiva di 14 miliardi di dollari in criptovalute stimata nel 2021.

Sebbene la maggior parte degli attacchi richieda una comprensione di base del funzionamento dei trasferimenti e dei portafogli di criptovalute, non è necessario disporre di strumenti sofisticati per avere successo. Le tecniche comuni osservate quando si prendono di mira le criptovalute tramite email includono la raccolta di credenziali, la sollecitazione al trasferimento di criptovalute tramite BEC e l’uso di malware di base che rubano le credenziali delle criptovalute. Queste tecniche sono metodi validi per ottenere dati sensibili che facilitano il trasferimento e la spesa di criptovalute.

Proofpoint ha osservato anche milioni di minacce BEC che sfruttano l’invasione russa dell’Ucraina e prospettano donazioni a sostegno dello sforzo bellico dell’Ucraina o del popolo ucraino stesso come temi di richiamo per richiedere criptovalute.