Il Global Research and Analysis Team di Kaspersky ha recentemente scoperto una nuova campagna legata all’”Operation DreamJob“, la principale operazione del gruppo Lazarus, anche nota come DeathNote. Questa campagna è emersa nel 2019, inizialmente con attacchi rivolti ad aziende del settore delle criptovalute, per poi evolversi nel corso degli anni. Nel 2024, si è estesa anche a obiettivi del settore IT e della difesa in Europa, America Latina, Corea del Sud e Africa. Il recente report di Kaspersky fornisce nuove informazioni su un’ulteriore fase dell’attività, che ha preso di mira i dipendenti di una società brasiliana che opera nel nucleare e quelli di una società non identificata in Vietnam.

L’evoluzione degli attacchi del gruppo Lazarus

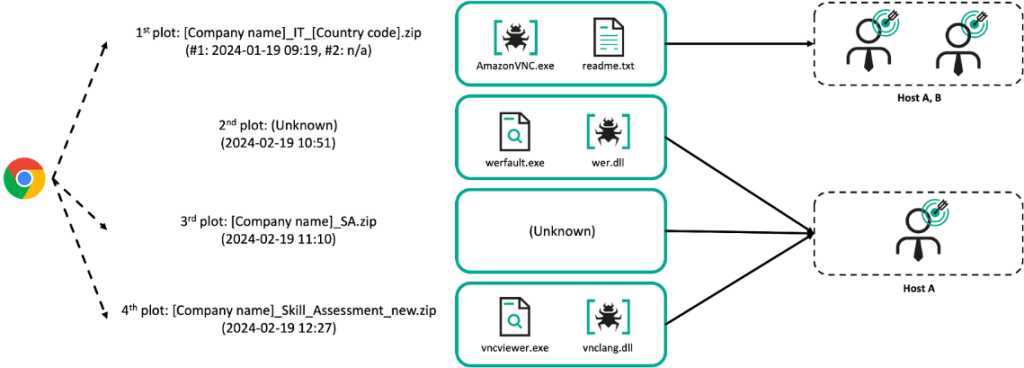

In un mese, Lazarus ha preso di mira almeno due dipendenti della stessa azienda, inviando loro più file di archivio camuffati da test di valutazione delle competenze per posizioni IT presso importanti aziende del settore aerospaziale e della difesa. Inizialmente, i file sono stati inviati agli host A e B all’interno della stessa organizzazione. Dopo un mese, sono stati lanciati attacchi più severi contro il primo obiettivo, probabilmente sfruttando le piattaforme di ricerca lavoro, come LinkedIn, per fornire le prime istruzioni e ottenere accesso agli obiettivi.

Lazarus ha perfezionato le sue tecniche di distribuzione e di persistenza tramite una complessa infection chain, che ha coinvolto vari tipi di malware, tra cui downloader, loader e backdoor. L’attacco si è sviluppato in diverse fasi, usando software VNC trojanizzati, remote desktop viewer per Windows e strumenti VNC legittimi. Nella prima fase, è stato usato un AmazonVNC.exe trojanizzato, che ha decriptato ed eseguito un downloader chiamato Ranid Downloader, capace di estrarre risorse interne dall’eseguibile VNC. Un secondo archivio conteneva un file dannoso chiamato vnclang.dll, che caricava il malware MISTPEN, il quale a sua volta scaricava payload aggiuntivi, tra cui RollMid e una nuova variante di LPEClient.

Percorso dei file dannosi creati nell’host della vittima

Il nuovo malware CookiePlus

Inoltre, Lazarus ha distribuito una backdoor sconosciuta basata su plugin, che gli esperti del GReAT di Kaspersky hanno denominato CookiePlus. Questo malware si nascondeva dietro ComparePlus, un plugin open-source di Notepad++. Una volta installato, il malware raccoglieva informazioni di sistema, come nome del computer, process ID e percorsi dei file, e metteva in “pausa” il suo modulo principale per un periodo predefinito. Inoltre, modificava il proprio programma di esecuzione agendo su un file di configurazione.

Il parere dell’esperto

“Ci sono dei rischi significativi, tra cui il furto di dati, dal momento che Operation DreamJob del gruppo Lazarus raccoglie informazioni sensibili che potrebbero essere sfruttate per il furto d’identità o lo spionaggio. La capacità del malware di ritardare le proprie azioni gli consente di evitare il rilevamento al momento dell’infezione e conseguentemente di rimanere attivo nel sistema per periodi più lunghi. Impostando tempi di esecuzione specifici, può operare a intervalli così da ridurre il rischio di essere individuato. Inoltre, il malware potrebbe manipolare i processi di sistema, rendendo ancora più difficile il rilevamento e aumentando il rischio di danni ulteriori o di un uso improprio del sistema”, ha dichiarato Sojun Ryu, Security Experts del Global Research and Analysis Team di Kaspersky.