Suona l’allarme dei trojan bancari e dei downloader il nuovo Threat Report annunciato da Proofpoint che, per il terzo trimestre di quest’anno, ha evidenziato la scomparsa del ransomware emerso nei tre mesi precedenti.

In compenso, a prendere il suo posto sono stati, per l’appunto, i trojan bancari, i downloader e gli stealer di informazioni, che hanno nuovamente colmato questo vuoto, mentre gli autori di frodi via email sono tornati a utilizzare metodi comprovati.

In tal senso, gli attacchi portati tramite supporto social media hanno continuato a crescere e gli schemi di ingegneria sociale hanno mantenuto un ruolo molto attivo.

Il panorama delle minacce a luglio-settembre 2018

Stando ai dati emersi nel Q3 2018 Threat Report, l’email rimane il mezzo più comune per attacchi malware e phishing e la frequenza delle frodi via email continua a crescere in modo rapido. Come nella prima metà dell’anno, lo spazio email è stato caratterizzato da una diversità più accentuata rispetto agli anni precedenti, quando famiglie singole di malware, come ransomware o Trojan bancari, costituivano la maggior parte dei payload pericolosi.

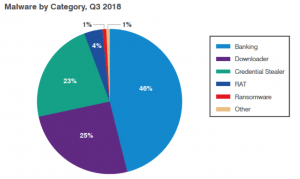

Figura 1: Categorie di payload pericolosi nel Q3 2018

Figura 1: Categorie di payload pericolosi nel Q3 2018

Sono state frequenti le campagne associate a downloader e stealer di dati. I primi, in particolare, hanno visto un aumento del volume di messaggi associati e di diversità, a seguito della comparsa di numerosi loader in precedenza non documentati.

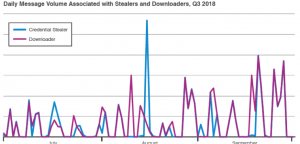

Figura 2: Volume di messaggi pericolosi contenenti downloader o stealer di informazioni come payload principale

Figura 2: Volume di messaggi pericolosi contenenti downloader o stealer di informazioni come payload principale

Le frodi via email hanno proseguito la loro crescita anche a livello business, con le organizzazioni prese di mira che hanno ricevuto una media di oltre 36 attacchi, un incremento del 77% rispetto a Q3 2017. Alcuni settori, tra cui il farmaceutico e l’edile, hanno subito un aumento degli attacchi, ma nessuna azienda è stata immune, indipendentemente dalle dimensioni.

Exploit Kit e attacchi basati su web

Il traffico Exploit Kit (EK) è rimasto costante, anche se a livelli inferiori rispetto ai picchi del 2016, mentre molti attacchi basati su web ora includono modelli di social engineering. Le rilevazioni di queste tecniche sono aumentate anche in questo trimestre, in crescita di un ulteriore 233% trimestre su trimestre.

Il cryptojacking resta una minaccia comune e l’attività legata a Coinhive, esplosa a fine giugno 2018, per volume e velocità di adozione, fa pensare che la maggior parte di questa attività non sia stata avviata da operatori di siti legittimi.

In questo scenario, i social media restano il mezzo principale per realizzare frodi e furti. Le piattaforme continuano a sviluppare sistemi di protezione automatizzati, ma le frodi condotte tramite supporto social media fittizio rappresentano una sfida per gli utenti e le aziende con le quali interagiscono. Questa tipologia di frodi è cresciuta del 486% rispetto al a Q3 2017.

Come correre ai ripari prima che sia troppo tardi

Il Q3 Threat Report di Proofpoint fornisce informazioni sull’evoluzione del panorama delle minacce per supportare le strategie di cybersecurity.

Qui di seguito i suggerimenti di Proofprint per i prossimi mesi:

Accettare il fatto che gli utenti cliccheranno. L’ingegneria sociale è sempre più utilizzata per diffondere attacchi email e i criminali continuano a sviluppare nuovi metodi per approfittare del fattore umano. È bene affidarsi a una soluzione che identifichi e ponga in quarantena sia le minacce email in entrata rivolte ai dipendenti che quelle in uscita dirette ai clienti prima che raggiungano la casella di posta.

Costruire una solida difesa dalle frodi via email. Gli attacchi di frodi online, molto mirati e condotti su volumi ridotti, spesso non includono un payload e sono quindi più difficili da rilevare. Per prevenirli, è necessaria una soluzione multilayer che includa email authentication e domain discovery, oltre a una classificazione dinamica che possa analizzare il contenuto e il contesto delle email, bloccare a livello di gateway truffe basate sul display name e domini lookalike.

Proteggere la reputazione aziendale e i clienti. Prevenire gli attacchi rivolti verso i clienti tramite social media, email e mobile, in particolare da account pericolosi che approfittano del vostro brand aziendale. È importante dotarsi di una soluzione di sicurezza per i social che analizzi tutti i social network e segnali attività fraudolente.