I ricercatori di Kaspersky hanno rilevato una serie di attacchi mirati contro le organizzazioni industriali risalenti al 2018. Nel panorama delle minacce persistenti avanzate (APT) questo tipo di attacchi sono molto più rari rispetto alle campagne contro i diplomatici e altri esponenti politici di alto profilo. Il toolset utilizzato, denominato in origine MT3 dagli autori del malware, è stato poi soprannominato da Kaspersky “MontysThree”. Questo malware utilizza diverse tecniche per eludere il rilevamento, tra cui l’hosting delle comunicazioni con il server di controllo su servizi cloud pubblici e l’occultamento del principale modulo dannoso mediante steganografia.

Enti governativi, diplomatici e operatori delle telecomunicazioni sono il bersaglio preferito delle APT perché possiedono un patrimonio di informazioni politiche altamente confidenziali ed estremamente sensibili. Invece, le campagne di spionaggio mirate contro le realtà industriali sono molto più rare, ma, come ogni altro attacco contro il settore industriale, possono avere conseguenze devastanti per il business. Ecco perché, dopo aver notato l’attività di MontysThree, i ricercatori di Kaspersky hanno approfondito le ricerche.

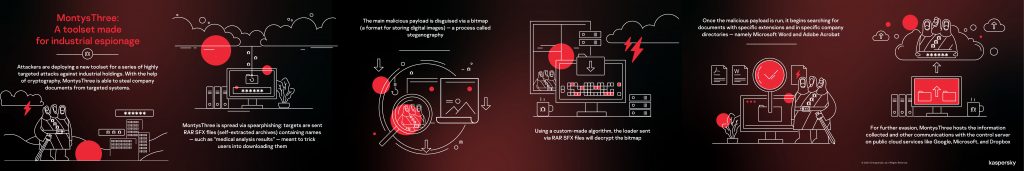

Per effettuare l’attività di spionaggio, MontysThree utilizza un programma malware composto da quattro moduli. Il primo è il loader, che si diffonde inizialmente utilizzando un file RAR SFX (archivi auto-estraente) con i nomi relativi alle liste di contatto dei dipendenti, la documentazione tecnica e i risultati di analisi mediche con lo scopo di indurre i dipendenti a scaricare i file, secondo una comune tecnica di spear phishing. Il compito fondamentale del loader è garantire che il malware non venga rilevato sul sistema e a tal fine utilizza una tecnica nota come steganografia.

La steganografia è una tecnica utilizzata dai criminali informatici per nascondere lo scambio di dati. Nel caso di MontysThree, il payload malevolo principale è occultato come file bitmap (un formato per l’archiviazione di immagini digitali). Dopo aver inserito il comando corretto, il loader utilizzerà un algoritmo personalizzato per decifrare il contenuto dall’array di pixel ed eseguire il payload dannoso.

Il payload dannoso principale utilizza diverse tecniche di encryption proprie per eludere il rilevamento. In particolare, utilizza l’algoritmo RSA, che permette di crittografare le comunicazioni con il server di controllo e decrittografare i principali “task” assegnati dal malware. Questo include la ricerca di documenti con estensioni specifiche e in particolari directory aziendali. MontysThree è progettato per prendere di mira i documenti Microsoft e Adobe Acrobat; può anche catturare screenshot e “impronte digitali”, ossia raccogliere informazioni sulle impostazioni di rete, sul nome dell’host e molto altro.

Le informazioni raccolte e le altre comunicazioni con il server di controllo sono poi ospitate su servizi cloud pubblici come Google, Microsoft e Dropbox. Questo sistema rende difficile distinguere il traffico di comunicazione come dannoso e, poiché nessun antivirus blocca questi servizi, garantisce che il server di controllo possa eseguire comandi ininterrottamente.

MontysThree, inoltre, utilizza un modifier per Windows Quick Launch come metodo per ottenere la persistenza sul sistema infetto. Ogni volta che gli utenti utilizzano la barra degli strumenti di avvio rapido per eseguire applicazioni legittime come i browser, attivano a loro insaputa anche il modulo iniziale del malware.

Kaspersky non ha riscontrato elementi comuni nel codice dannoso o nell’infrastruttura che corrispondessero ad altre APT note.

“MontysThree è interessante non solo perché mira alle realtà industriali, ma anche perché combina TTP (Text Transfer Protocol) sofisticati ad altri che si potrebbero definire più “amatoriali”. In generale, la sofisticazione varia da modulo a modulo, ma non può essere paragonata al livello impiegato dalle APT più avanzate. Tuttavia, i creatori di MontysThree utilizzano standard crittografici robusti e scelte piuttosto tecniche come quella di utilizzare la steganografia personalizzata. Gli attaccanti si sono notevolmente impegnati nello sviluppo del toolset di MontysThree, e questo lascia intendere che sono determinati a perseguire i loro obiettivi e che non si tratta di una campagna di breve durata”, ha dichiarato Denis Legezo, senior security researcher with del Global Research and Analysis Team di Kaspersky.

Per proteggere le organizzazioni da minacce come MontysThree, gli esperti di Kaspersky raccomandano:

• Fornire ai dipendenti una formazione di base sulla cyber hygiene, poiché molti attacchi mirati iniziano sfruttando strategie di phishing o altre tecniche di ingegneria sociale. Condurre simulazioni di attacchi di phishing per assicurarsi che il personale sappia riconoscere email di questo tipo.

• Fornire al team SOC l’accesso alla threat intelligence (TI) più aggiornata. Kaspersky Threat Intelligence Portal è un unico punto di accesso per la TI dell’azienda, e fornisce dati sugli attacchi informatici e molte informazioni raccolte da Kaspersky in 20 anni di esperienza sul campo.

• Implementare soluzioni EDR, come Kaspersky Endpoint Detection and Response, per il rilevamento a livello degli endpoint, l’indagine e la remediation tempestiva degli

incidenti.

• Oltre ad adottare un livello di protezione base per gli endpoint, implementare una soluzione di sicurezza di livello aziendale in grado di rilevare tempestivamente le minacce avanzate a livello di rete, come Kaspersky Anti Targeted Attack Platform

• Assicurarsi di proteggere sia gli endpoint industriali che quelli aziendali. La soluzione Kaspersky Industrial CyberSecurity integra una protezione dedicata per gli endpoint e il monitoraggio della rete per rivelare qualsiasi attività sospetta e potenzialmente dannosa nella rete industriale.