L’uso sempre più diffuso da parte delle aziende di applicazioni basate sul Web per attività di business comporta anche una crescita esponenziale dei rischi per la privacy e la sicurezza informatica. Il recente attacco di cybercrime a Microsoft Exchange è il secondo in pochi mesi dopo quello noto come SolarWinds che, a dicembre, aveva colpito numerose società e settori strategici del governo degli Stati Uniti.

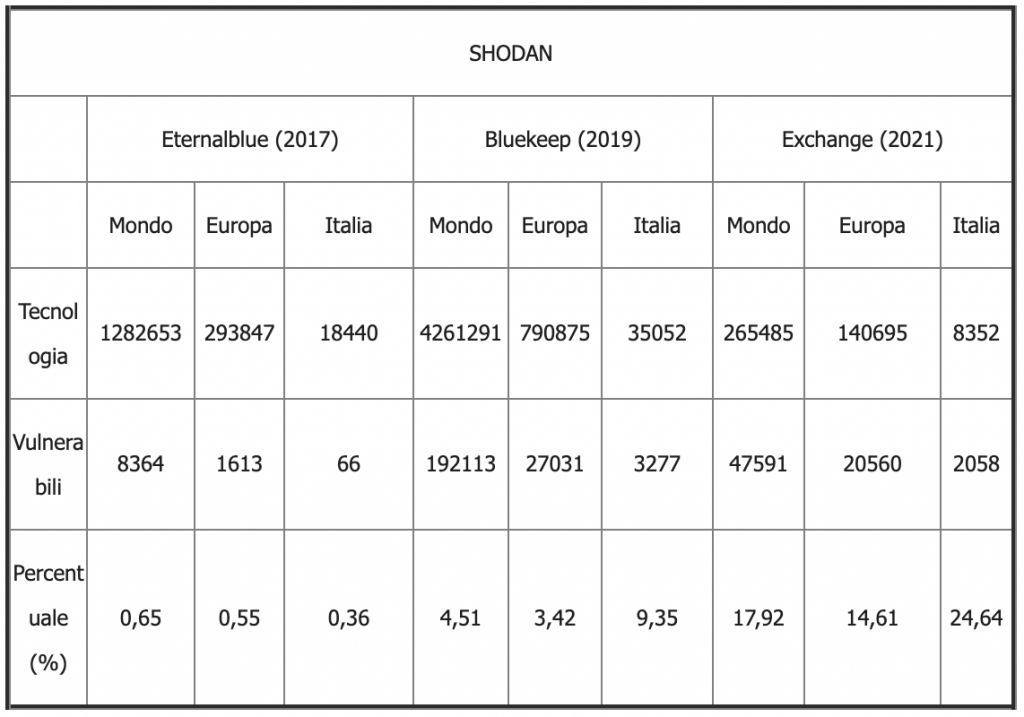

Per analizzare meglio quanto accaduto, la business unit CybergON di Elmec Informatica, dedicata alla cybersecurity, ha messo a confronto il caso Exchange con altre due vulnerabilità simili per impatto, Eternalbue (2017) e Bluekeep (2019).

“Quello che emerge da questa comparazione appare evidente a una prima occhiata: la percentuale di tecnologie vulnerabili di Exchange è decisamente maggiore rispetto alle altre due. Su 8352 dispositivi server Exchange, 2058, vale a dire il 25%, sono risultati effettivamente vulnerabili per motivi di configurazione o di versione. Si tratta di una percentuale importante anche se confrontata a livello europeo (con il 15% di server vulnerabili) e a livello mondiale (con il 18% di server vulnerabili)” commenta Filadelfio Emanuele, Security & Operation Manager presso CybergON di Elmec Informatica. “Più nel dettaglio, sappiamo che Bluekeep richiede di conoscere un dato ben preciso riguardo alla macchina bersaglio, in assenza del quale il codice arbitrario non viene eseguito e la macchina bersaglio va in crash. Le aziende, presumendo che non sia ancora stato sviluppato un programma affidabile che sfrutti questa vulnerabilità per prendere il controllo di un bersaglio vulnerabile, hanno sottovalutato l’importanza di applicare la patch prontamente rilasciata da Microsoft.”

Quanto accaduto con Exchange ha messo in luce la necessità di mantenere aggiornato un sistema di manutenzione preventiva – in gergo “patchare” – per ridurre significativamente i rischi operativi in termini di diminuzione di fault e tempi di ripristino, e mantenere sotto controllo lo stato di oggetti hw/fw/sw che costituiscono l’infrastruttura ICT per garantire la loro piena efficienza.

I dati esportati dalla piattaforma Shodan, mettono, infatti, in evidenza come negli altri Paesi europei sia più diffusa la pratica della manutenzione preventiva: solo il 15% dei server sono vulnerabili in Europa. Si tratta di una media nettamente inferiore a quella mondo, pari al 25%.

Le percentuali appaiono estremamente ridotte nei casi dell’attacco Eternalblue perché, essendo la vulnerabilità apparsa nel 2017, ci si aspetta che i sistemi siano stati aggiornati o che ci sia stato ricambio tecnologico.

Ma oggi più che mai risuona un campanello d’allarme per un rapido cambiamento delle policy di gestione delle patch.