L’estate è ufficialmente iniziata e, in previsione delle tanto ambite ferie estive, si va alla ricerca della prossima meta da raggiungere ma, attenzione ai phishing!

Check Point Research (CPR) ha rilevato un forte aumento delle minacce informatiche legate al settore dell’ospitalità e dei viaggi, con un incremento del 55% dei domini di nuova creazione legati alle vacanze e alle ferie nel maggio 2025 rispetto allo stesso periodo dell’anno precedente. Su oltre 39.000 domini registrati, uno su 21 è stato segnalato come dannoso o sospetto.

Tecniche di phishing sempre più ingannevoli prendono di mira aziende e consumatori

Questa impennata di siti web ingannevoli non è una coincidenza. I criminali informatici stanno sfruttando l’aumento stagionale delle vacanze per creare truffe di phishing convincenti. Queste truffe prendono di mira sia i consumatori che cercano di prenotare alloggi e assicurarsi offerte di viaggio, sia gli host e i proprietari di strutture. Dalle false pagine di login con loghi di brand noti, alle intestazioni di e-mail manipolate, le tattiche sono progettate per imitare servizi affidabili e rubare credenziali o dettagli di pagamento.

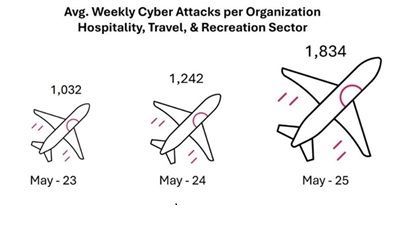

Contemporaneamente, il settore dell’hospitality sta affrontando un’ondata di attacchi informatici senza precedenti. Nel solo mese di maggio, il numero medio di attacchi settimanali per organizzazione in questo settore ha raggiunto le 1.834 unità, con uno sconcertante aumento del 48% rispetto al maggio 2024 e un’impennata del 78% in due anni. Queste campagne coordinate non solo minacciano i singoli viaggiatori, ma mettono a rischio anche le catene alberghiere, le piattaforme di prenotazione e altri attori critici dell’ecosistema turistico globale.

Qualche esempio di truffa

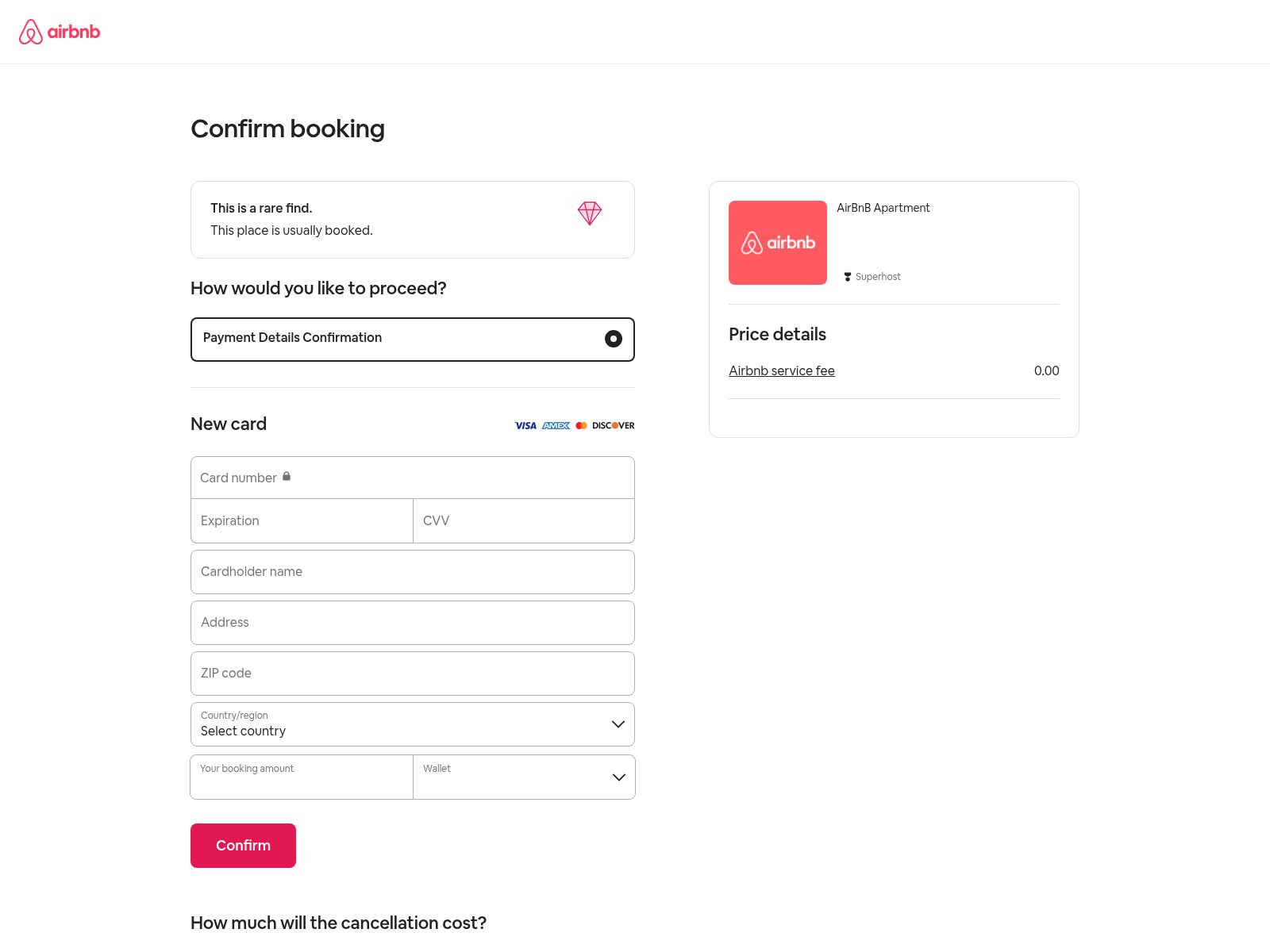

Phishing che impersona il brand Airbnb

Check Point Research ha identificato un sito web di phishing che opera sotto il dominio clflrm-relslrlv-today[.]com, progettato per impersonare il marchio Airbnb. Questo sito fraudolento imita la pagina di pagamento di Airbnb, compreso il logo ufficiale, nel tentativo di ingannare gli utenti. Creando una falsa sensazione di legittimità, attira le vittime inducendole a inserire i propri dati di pagamento per rubare le informazioni sensibili come i numeri di carta, il CVV e la data di scadenza. Il sito è attualmente inattivo.

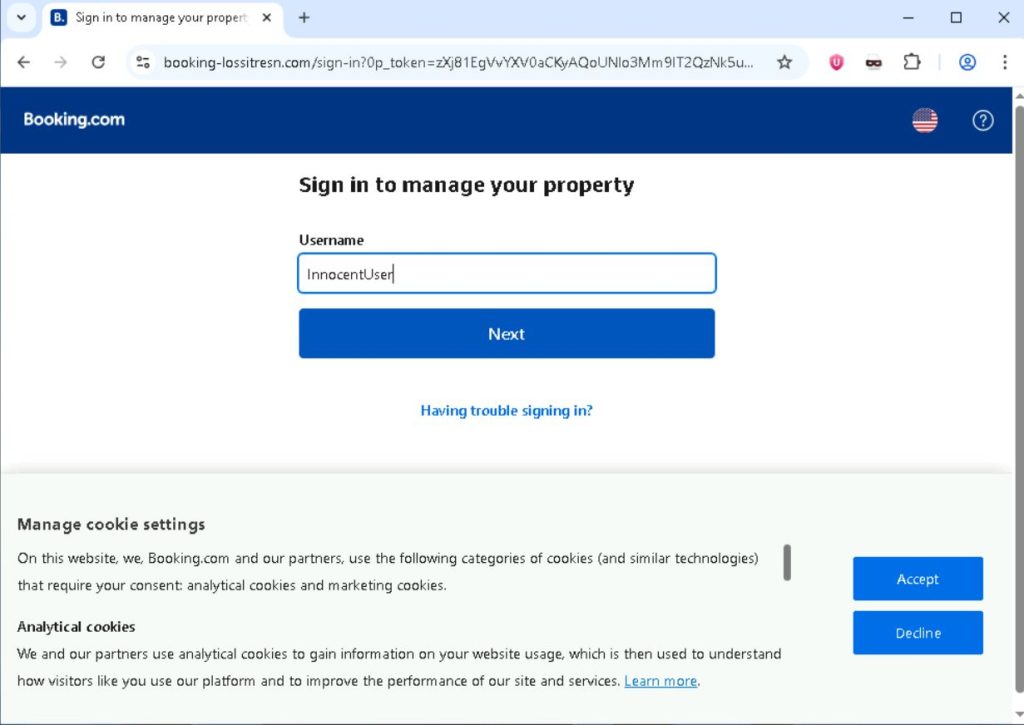

Truffa che impersona il brand Booking.com

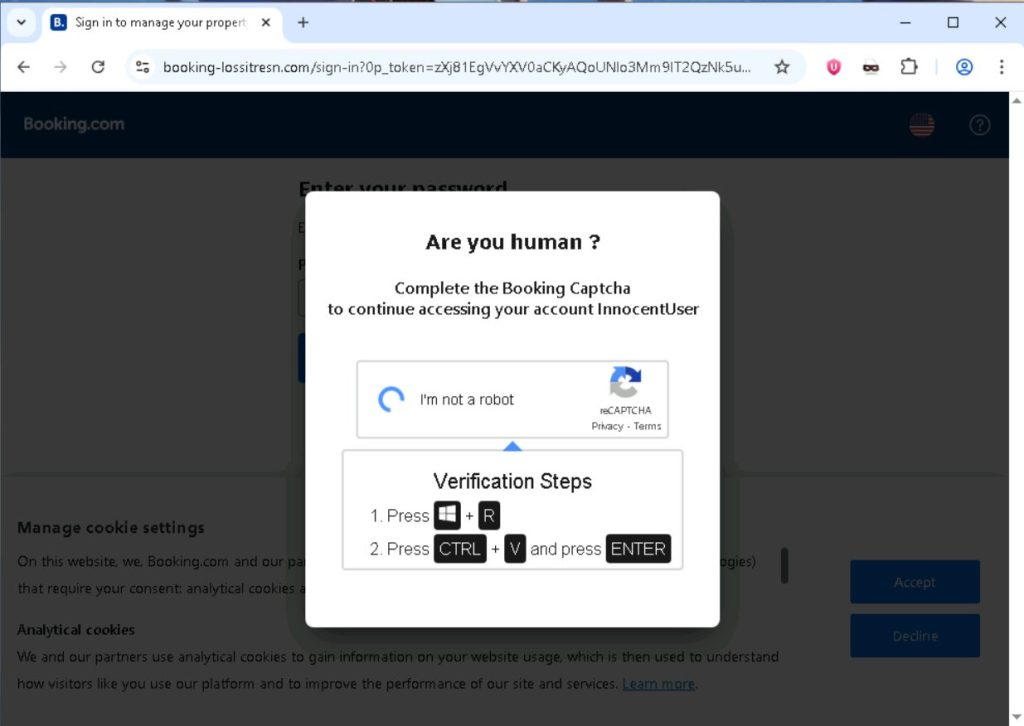

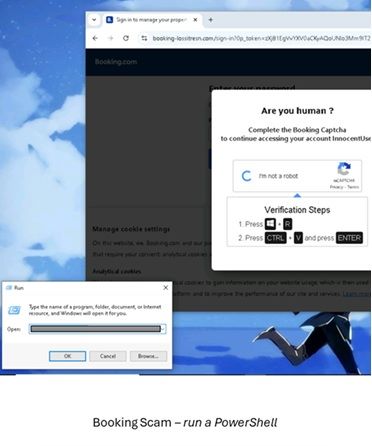

Check Point Research ha identificato un sito di phishing malevolo che utilizza il metodo ClickFix fake ReCaptcha, operante sotto il dominio booking-lossitresn[.]com, registrato all’inizio di maggio e progettato per impersonare il marchio booking.com. Questo sito fraudolento imita la pagina di login di booking.com dal lato del proprietario della struttura. Dopo che l’utente ha inserito il proprio nome utente, appare un pop-up con un falso ReCAPTCHA per “verificare” se si tratta di un essere umano. Una volta che l’utente conferma di non essere un robot, il sito gli chiede di eseguire ulteriori azioni premendo il tasto Windows + R, Ctrl + V e Invio. Questo incolla ed esegue un comando dannoso, innescando uno script PowerShell che scarica un payload RAT (AsyncRAT) da un server C2 e lo installa sul computer della vittima.

Campagna e-mail di phishing contro i proprietari di strutture di Booking.com

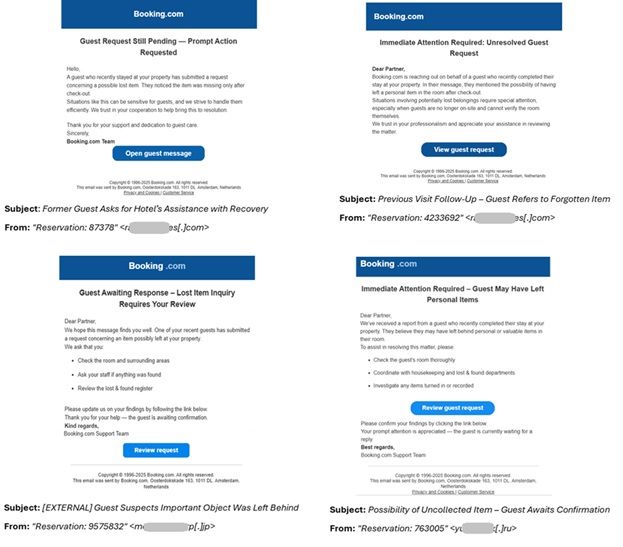

Check Point Research ha recentemente individuato un’altra campagna e-mail di phishing rivolta ai proprietari di strutture ricettive di booking.com. La campagna comprendeva diverse e-mail pressoché identiche, che affermavano che un ospite aveva inviato un messaggio all’albergatore riguardo a un oggetto forse smarrito da una visita passata. I nomi dei mittenti delle e-mail sono stati falsificati e appaiono come numeri di prenotazione, mentre in realtà si tratta di indirizzi e-mail che sembrano appartenere a utenti aziendali le cui e-mail potrebbero essere state compromesse o contraffatte.

Ogni e-mail richiedeva la stessa azione: rivedere la richiesta dell’ospite in merito a un oggetto teoricamente smarrito, portando al link di phishing https://knoji[.]digidip[.]net/visit?url=https://resrv-id89149[.]com. Questo reindirizzava al sito web resrv-id89149[.]com e infine al sottodominio booking[.]resrv-id89149[.]com. Questo sito è stato registrato il 26 maggio ed è attualmente inattivo. In base al nome della pagina finale, è probabile che anche questa pagina imiti la pagina di login di booking.com.

Un’analisi più attenta delle e-mail di phishing mostra un’ampia varietà di soggetti e contenuti, pur mantenendo ben chiaro lo stesso tema. Anche il testo del pulsante varia da un’e-mail all’altra. Questo potrebbe indicare l’utilizzo di strumenti di intelligenza artificiale generativa da parte degli aggressori per migliorare la loro efficienza e potenziare gli aspetti di ingegneria sociale degli attacchi. Questo potrebbe anche aiutarli a evitare il rilevamento da parte di alcuni strumenti di sicurezza delle e-mail, rendendo ogni messaggio diverso ed elaborato.

Esempi dalla campagna di phishing via e-mail a danno dei proprietari di strutture di booking.com:

L’aumento dei domini di phishing e degli attacchi mirati ci ricorda che i criminali informatici non vanno in vacanza, anzi, raddoppiano quando il comportamento degli utenti diventa più prevedibile. Per i consumatori ansiosi di prenotare la tanto attesa vacanza, vigilare è più importante che mai.

I consigli di Check Point contro il phishing

Check Point Research raccomanda i seguenti comportamenti per garantire una buona igiene informatica durante la stagione delle vacanze:

- Prenotare direttamente da fonti ufficiali. Digitare sempre manualmente l’indirizzo del sito web o utilizzare applicazioni affidabili, evitando di cliccare sui link contenuti nelle e-mail o nei messaggi.

- Ricontrollare gli URL, verificando eventuali errori di ortografia o terminazioni di dominio insolite (ad esempio, .today, .info), spesso utilizzate nei siti di truffa.

- Attivare l’autenticazione a più fattori (MFA). Questo aggiunge un ulteriore livello di sicurezza anche se le credenziali di accesso sono compromesse.

- Essere prudenti con il Wi-Fi pubblico, utilizzando una VPN quando accedete a informazioni sensibili come conti bancari o portali di prenotazione.

- Installare la sicurezza degli endpoint. Una protezione completa per dispositivi mobili e desktop può rilevare i tentativi di phishing e bloccare i download dannosi in tempo reale.

Che si sia viaggiatori che pianificano la prossima avventura o aziende che proteggono i dati dei clienti, le misure di sicurezza proattive sono essenziali. Dal momento che le truffe di phishing diventano sempre più sofisticate e opportunistiche, comprendere il panorama delle minacce e sapere come reagire può fare la differenza tra una vacanza sicura e una compromessa. È molto importante mantenersi informati per rimanere al sicuro.