[section_title title=Microsegmentazione: una definizione attraverso il cinema – Parte 2]

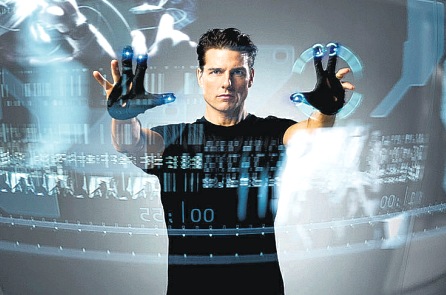

Affidarsi all’automazione – Minority Report

All’interno del futuro dispotico di Minority Report, l’automazione personalizzata è una delle tante visioni futuristiche del progresso tecnologico. Mentre cammina in un corridoio, l’occhio del protagonista, John Anderton (alias Tom Cruise), è catturato dai cartelloni pubblicitari che riconoscono la sua identità e adattano di conseguenza i messaggi. Tutto, dall’accesso alla metropolitana a quello agli edifici, si basa su policy automatizzate di questo tipo.

All’interno del futuro dispotico di Minority Report, l’automazione personalizzata è una delle tante visioni futuristiche del progresso tecnologico. Mentre cammina in un corridoio, l’occhio del protagonista, John Anderton (alias Tom Cruise), è catturato dai cartelloni pubblicitari che riconoscono la sua identità e adattano di conseguenza i messaggi. Tutto, dall’accesso alla metropolitana a quello agli edifici, si basa su policy automatizzate di questo tipo.

Nel mondo della micro-segmentazione, in modo simile, le policy di sicurezza vengono ideate mentre viene creato il carico di lavoro stesso e lo seguono in tutto il data center. Queste policy possono essere automatizzate, il che significa che le regole e la governance applicate a ogni carico di lavoro possono essere modificate con soli due clic. Tutto, dal bilanciamento del carico ai firewall e ai problemi di conformità, può essere affrontato una volta sola e poi dispiegato istantaneamente a tutta la rete, offrendo funzionalità di sicurezza maggiormente complete e correlate all’interno del data center.

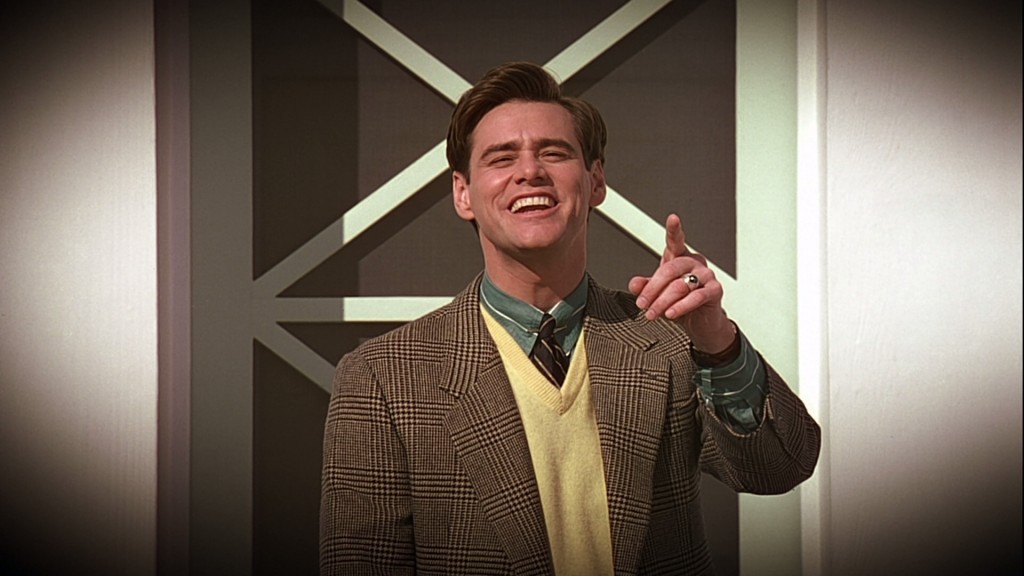

Visibilità e controllo – The Truman Show

Il traffico all’interno del data center può rappresentare fino all’80% di tutto il traffico di rete, nonostante questo le difese focalizzate sul perimetro offrono poco o nessun controllo delle comunicazioni di rete. La crescita del traffico East-West (altrimenti noto come ‘server to server’) rappresenta una sfida per le organizzazioni – dato che la maggior parte di esso non passa attraverso un firewall non è ispezionabile. Il team IT  potrebbe sapere di avere un problema di rete, ma non avere nessun contenuto o visibilità su quale sia il problema!

potrebbe sapere di avere un problema di rete, ma non avere nessun contenuto o visibilità su quale sia il problema!

Al contrario, il mondo software-defined della micro-segmentazione offre potenzialmente una vista di tutto il traffico del data center. Una visibilità e comprensione del contesto maggiore consente di adottare una micro-segmentazione basata sulle caratteristiche di ogni diverso carico di lavoro, in modo da definire policy di sicurezza e di rete più intelligenti.

Pensate a The Truman Show, l’ultimo parallelo cinematografico che vi proponiamo. Nel film il personaggio di Ed Harris Christof esercita un controllo quasi totale sul mondo di Truman – attraverso telecamere nascoste, attori che fingono di essere suoi amici e una serie di misure di prevenzione crescenti, progettate per mantenere lo status quo. Forse non è un paragone piacevole, ma meglio di quello con 1984, e più facile da assimilare a come l’IT nel mondo della micro-segmentazione sia in grado di detenere una visibilità completa e un controllo puntuale sulla sicurezza.

Considerazioni finali

Dove ci portano tutti questi paralleli? In sintesi, c’è bisogno di professionisti dell’IT che siano capaci di promuovere la micro-segmentazione con un linguaggio in grado di propagarsi e colpire veramente, in modo che il suo valore (e la sua urgenza) vengano percepiti da tutta l’organizzazione. Non si tratta di discutere le sfumature del perché il traffico East-West rappresenti una minaccia per le difese perimetrali tradizionali e non importa se bisognerà parlare di un film di Tom Cruise o di Harry Potter. Ciò che conta è arrivare alla consapevolezza da parte del top management che esiste un’opzione comprovata per affrontare contemporaneamente le minacce alla sicurezza tradizionali e quelle di nuova generazione, e che questa sarà fondamentale per mitigare i rischi sia a livello commerciale sia di reputazione nelle organizzazioni, in un mondo dove le sfide di sicurezza aumentano e variano in continuazione.