Nell’ultimo mese i ricercatori di Proofpoint hanno osservato un leggero aumento degli attacchi via email che utilizzano il ransomware come payload di primo livello.

Cambiamento significativo di strategia degli aggressori, che nell’ultimo anno avevano utilizzato nella prima fase downloader, responsabili poi della distribuzione di ransomware in seconda o successiva fase. Questo leggero aumento della quantità di ransomware potrebbe annunciare il ritorno di grandi campagne, come accaduto nel 2018.

Si tratta di attacchi che hanno interessato varie famiglie di ransomware e hanno preso di mira diversi settori negli Stati Uniti, in Francia, Germania, Grecia e Italia, usando spesso esche e messaggi in lingua madre.

Tra le famiglie di ransomware individuate livello vi sono, tra le altre:

• Avaddon (nuova famiglia)

• Buran (che prende il nome dallo Space Shuttle russo)

• Darkgate

• Philadelphia (già individuato da Proofpoint in 2017)

• Mr. Robot

• Ranion

Tutti questi gruppi procedono a crittografare i file degli utenti e richiedono un riscatto.

I volumi giornalieri variano da uno a ben 350.000 messaggi in ogni campagna, e più di un milione di messaggi tra il 4 e il 10 giugno 2020 includeva Avaddon. I temi utilizzati sono stati vari, tra cui alcuni che sfruttavano COVID-19, e numerosi settori sono stati presi di mira, tra cui l’istruzione e il manifatturiero, seguiti da trasporti, intrattenimento, tecnologia, sanità e telecomunicazioni.

“Questo ritorno del ransomware come payload iniziale è inaspettato, dopo un periodo così lungo e relativamente tranquillo”, spiega ancora Sherrod DeGrippo. “Il cambiamento di tattica potrebbe essere un indicatore del fatto che i cyber criminali stanno tornando al ransomware, usandolo con nuove esche. Il significato di questo cambiamento non è ancora chiaro, ma è evidente che il panorama delle minacce sta cambiando rapidamente, e dovremmo continuare ad aspettare l’inaspettato.”

Avaddon prende di mira l’Italia

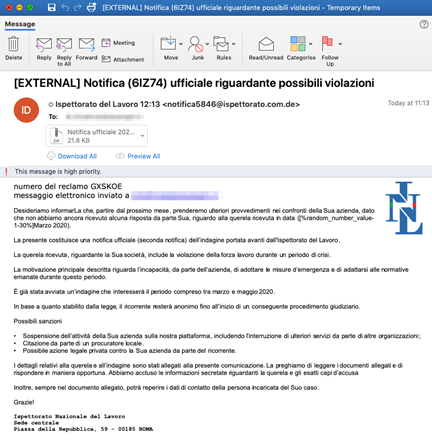

I ricercatori Proofpoint hanno identificato una campagna basata sul ransomware Avaddon che ha preso di mira le aziende italiane nella settimana del 29 giugno 2020. Migliaia di messaggi di ingegneria sociale sono stati utilizzati per cercare di convincere gli utenti ad aprire documenti Microsoft Excel. Una volta abilitate le macro XL4, viene scaricato il ransomware Avaddon, che cripta i file e successivamente richiede un pagamento. Proofpoint ha impedito a questo messaggio di compromettere i suoi clienti.

Figura 1: Esempio di email italiana

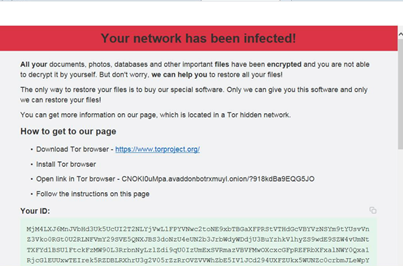

Figura 2: esempio di richiesta di riscatto

Ecco come funzionano i ransomware incriminati:

Avaddon

Avaddon è un esempio di “ransomware-as-a-service” (RaaS), in cui i malintenzionati pagano altri per utilizzare il ransomware invece di realizzarlo in autonomia insieme all’infrastruttura.

I messaggi includevano un allegato, che una volta aperto, scarica il ransomware utilizzando PowerShell. Dopo essere stato eseguito, Avaddon mostra un messaggio di riscatto con la richiesta di 800 dollari in bitcoin tramite TOR. Gli attaccanti forniscono anche supporto e risorse 24/7 sull’acquisto di bitcoin, il test dei file per la decrittografia e altre difficoltà che potrebbero impedire alle vittime di pagare il riscatto.

Mr. Robot

Il ransomware Mr. Robot ha utilizzato un’esca legata a COVID-19 per convincere gli utenti ad aprire il link. Tra il 19 maggio e il 1 giugno 2020, una serie di campagne di Mr.Robot ha colpito gli Stati Uniti.

I mittenti si spacciavano per il “Departament (sic) of health”, “Departament (sic) of health & human services”, “Health Service”, ed “Health Care” e avevano oggetti simili:

Il destinatario è invitato a cliccare su un link nel messaggio, che se aperto, installa il ransomware Mr. Robot e appare una richiesta di pagamento di 100 dollari.

Philadelphia

Dopo una pausa di quasi tre anni, il ransomware Philadelphia è tornato con una campagna rivolta principalmente alle aziende manifatturiere e alimentari in Germania.

I messaggi, in lingua tedesca, sembrano arrivare dal “Governo Federale Tedesco”, utilizzano la bandiera e il simbolo della Repubblica Federale. Chi apre il link installa Philadelphia, il quale richiede un riscatto (in inglese) di 200 euro.