I ricercatori di Kaspersky, realtà specializzata nella cybersecurity, hanno scoperto un nuovo spy Trojan chiamato SparkKitty che prende di mira gli smartphone con sistema operativo iOS e Android, inviando immagini da un telefono infetto e informazioni sui dispositivi agli aggressori. Questo malware è stato incorporato in app relative a criptovalute e gioco d’azzardo, oltre che in un’app TikTok già infettata, ed è stato distribuito su App Store e Google Play, oltre che su siti web fraudolenti. Gli esperti suggeriscono che l’obiettivo degli aggressori sia quello di rubare le criptovalute ai residenti del sud-est asiatico e della Cina. Nonostante questo, anche gli utenti degli altri Paesi, compresa l’Italia, sono potenzialmente a rischio di subire una minaccia informatica simile.

Kaspersky ha informato Google e Apple delle app dannose. Alcuni dettagli tecnici suggeriscono che la nuova campagna di malware sia collegata al Trojan SparkCat, scoperto in precedenza, un malware (il primo del suo genere su iOS) con un modulo OCR (Optical Character Recognition) incorporato che gli permette di scansionare gallerie di immagini e rubare schermate contenenti frasi di recupero di portafogli di criptovalute o password. SparkKitty è il secondo caso in un anno in cui i ricercatori di Kaspersky hanno trovato un Trojan stealer su App Store, dopo SparkCat.

SparkKitty in iOS

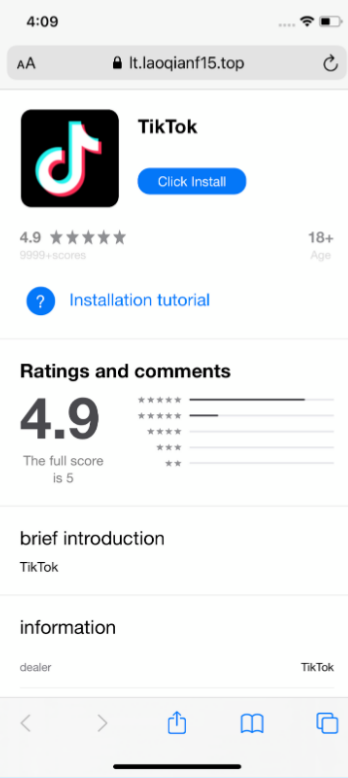

Su App Store, SparkKitty fingeva di essere un’applicazione legata alle criptovalute — 币coin. Allo stesso tempo, sulle pagine di phishing che imitano l’App Store ufficiale dell’iPhone, il malware è stato distribuito sotto le sembianze di TikTok e di applicazioni per il gioco d’azzardo.

Presunta app di scambio di criptovalute 币coin, su App Store

Pagina web che imita AppStore per installare una presunta app di TikTok

attraverso gli strumenti per sviluppatori

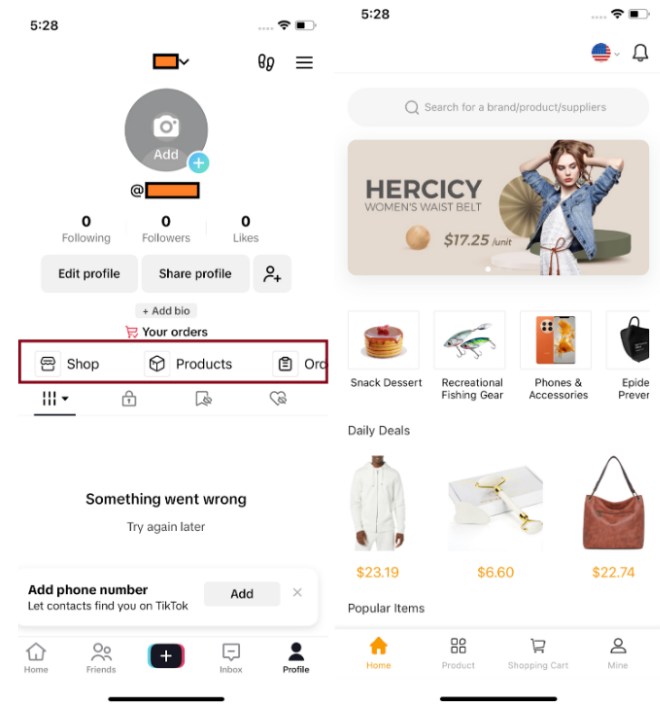

Falso web store incluso nella presunta app TikTok

“Uno dei vettori per la distribuzione del Trojan SparkKitty sembra essere costituito da siti web falsi in cui gli aggressori hanno cercato di infettare gli iPhone delle vittime. iOS ha diversi modi legittimi per installare programmi non prevenienti dall’App Store. In questa campagna dannosa, gli aggressori hanno utilizzato uno di questi strumenti speciali per sviluppatori per la distribuzione di applicazioni aziendali. Nella versione infetta di TikTok, durante l’autorizzazione, il malware, oltre a rubare le foto della galleria dello smartphone, ha incorporato dei link a un negozio sospetto nella finestra del profilo della persona. Questo negozio accetta solo criptovalute, il che aumenta le nostre preoccupazioni”, ha spiegato Sergey Puzan, Malware Expert at Kaspersky.

SparkKitty in Android

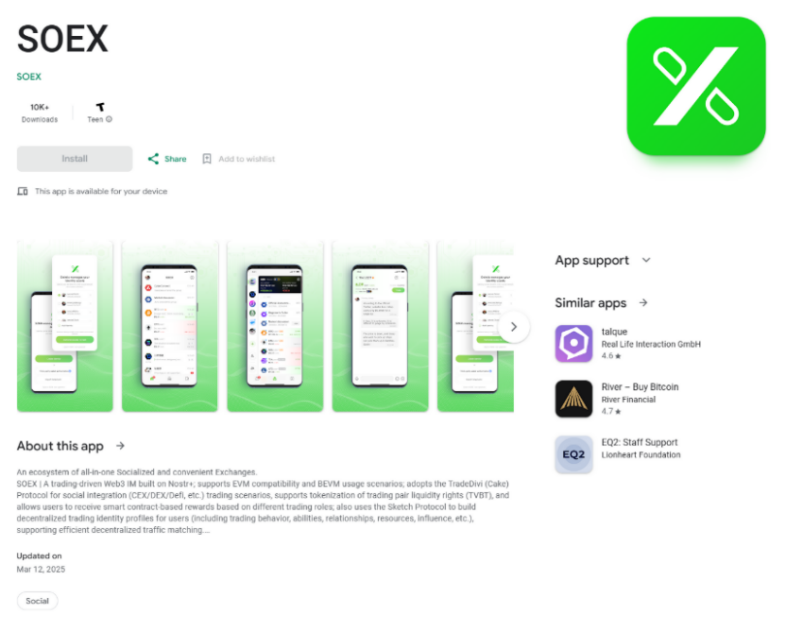

Gli aggressori hanno preso di mira gli utenti sia su siti web di terze parti che su Google Play, presentando il malware come un servizio di criptovaluta. Ad esempio, una delle applicazioni infette – un messenger chiamato SOEX con funzione di scambio di criptovalute – è stata scaricata dallo store ufficiale oltre 10.000 volte.

Presunta app di scambio di criptovalute, SOEX, su Google Play

Gli esperti hanno anche trovato file APK di app infette (che possono essere installate direttamente sugli smartphone Android aggirando gli store ufficiali) su siti web di terze parti che probabilmente sono collegati alla campagna dannosa rilevata. Sono posizionate come progetti di investimento in criptovalute. I siti web su cui sono state pubblicate queste applicazioni erano pubblicizzati sui social network, compreso YouTube.

“Dopo l’installazione, le app funzionavano come promesso nella loro descrizione. Ma allo stesso tempo, le foto della galleria dello smartphone venivano inviate agli aggressori. Gli aggressori possono poi cercare di trovare dati riservati nelle immagini, ad esempio frasi di recupero di portafogli di criptovalute per accedere ai beni delle vittime. Ci sono segnali indiretti digitali delle persone: molte delle app infette erano legate alle criptovalute e l’app TikTok oggetto del Trojan SparkKitty aveva anche un negozio integrato che accettava il pagamento di beni solo in criptovalute“, ha aggiunto Dmitry Kalinin, Malware Expert di Kaspersky.

I consigli di Kaspersky

Per proteggersi da questo tipo di minacce malware, Kaspersky raccomanda di:

- Rimuovere immediatamente dal dispositivo l’applicazione infetta installata e non utilizzarla finché non verrà rilasciato un aggiornamento per eliminare le funzionalità dannose.

- Evitare di memorizzare nella galleria schermate contenenti informazioni sensibili, comprese le frasi di recupero dei portafogli di criptovalute. Le password, ad esempio, possono essere memorizzate in applicazioni specializzate come Kaspersky Password Manager.

- Utilizzare un software di sicurezza informatica affidabile, come Kaspersky Premium, per prevenire le infezioni da malware. Grazie alle caratteristiche strutturali del sistema operativo Apple, la soluzione Kaspersky per iOS mostra all’utente un avviso se rileva un tentativo di trasferimento di dati al server di comando dell’aggressore e lo blocca.

- Se un’applicazione chiede il permesso di accedere alla galleria fotografica del telefono, valutare se sia davvero necessario.