Per difendersi dalle minacce i manager della security stanno investendo in automazione, machine learning e Intelligenza Artificiale.

Lo dicono i numeri del Cisco 2018 Annual Cybersecurity Report condotto su 3.600 responsabili della sicurezza informatica (CISO) secondo cui, per dare meno possibilità ai criminali informatici, i professionisti della sicurezza sfrutteranno e investiranno in strumenti basati sull'intelligenza artificiale e machine learning.

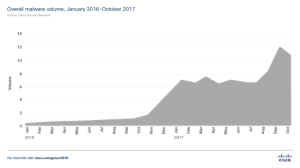

La sofisticazione del malware sta, infatti, aumentando mentre gli attacker hanno iniziato a sferrare attacchi dai servizi cloud e a eludere il rilevamento attraverso la crittografia, utilizzandola come uno strumento per nascondere l’attività di comando e controllo.

Non a caso, i ricercatori di Cisco hanno osservato un aumento triplo delle comunicazioni di rete crittografate utilizzate dai campioni di malware investigati nel corso dell’anno.

È ancora presto per cantar vittoria

L'apprendimento automatico può migliorare la sicurezza di rete, “imparando”, nel tempo, a rilevare automaticamente comportamenti insoliti in ambienti di traffico web crittografato, cloud e IoT. Alcuni dei responsabili della sicurezza informatica (CISO) intervistati all’interno del Cisco 2018 Security Capabilities Benchmark Study (CSCBS), hanno dichiarato che non vedevano l’ora di iniziare a utilizzare strumenti basati su machine learning e intelligenza artificiale, ma di essere rimasti delusi dal numero di falsi positivi generati da tali sistemi. Siamo ancora agli inizi, le tecnologie di apprendimento automatico e di intelligenza artificiale matureranno nel tempo e impareranno quali attività possano essere considerate “normali” negli ambienti di rete che stanno monitorando.

L'apprendimento automatico può migliorare la sicurezza di rete, “imparando”, nel tempo, a rilevare automaticamente comportamenti insoliti in ambienti di traffico web crittografato, cloud e IoT. Alcuni dei responsabili della sicurezza informatica (CISO) intervistati all’interno del Cisco 2018 Security Capabilities Benchmark Study (CSCBS), hanno dichiarato che non vedevano l’ora di iniziare a utilizzare strumenti basati su machine learning e intelligenza artificiale, ma di essere rimasti delusi dal numero di falsi positivi generati da tali sistemi. Siamo ancora agli inizi, le tecnologie di apprendimento automatico e di intelligenza artificiale matureranno nel tempo e impareranno quali attività possano essere considerate “normali” negli ambienti di rete che stanno monitorando.

La sicurezza riguarda tutta la supply chain

Per contribuire a ridurre il rischio di attacchi come Nyetya e Ccleaner i responsabili della sicurezza dovrebbero prestare attenzione al livello di sicurezza delle terze parti con cui collaborano. La sicurezza sta, infatti, diventando sempre più complessa, e la portata delle violazioni è in espansione.

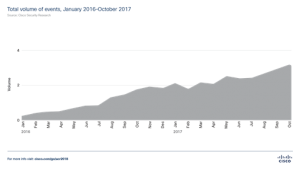

I devender stanno implementando un variegato mix di prodotti provenienti da più fornitori per proteggersi contro le violazioni. Questa complessità, oltre all’aumento delle violazioni, provoca molti effetti sulla capacità di difendersi dagli attacchi, compreso l'aumento del rischio di perdite di dati.

Non a caso, secondo il report di Cisco, nel 2017, il 25% dei professionisti della sicurezza ha dichiarato di aver utilizzato prodotti di più fornitori (da 11 a 20), rispetto al 18% dei professionisti della sicurezza che avevano ammesso lo stesso trend nel 2016.

Secondo il CSBCS, in Italia il 28% degli intervistati si affida fino a 20 fornitori di sicurezza (11-20) e il 10% ne conta anche tra i 21 e i 50. I professionisti della sicurezza hanno dichiarato che il 32% delle violazioni ha interessato più della metà dei loro sistemi, contro il 15% nel 2016.

In Italia le violazioni che hanno interessato più della metà dei sistemi sono state il 17%, il 13% ha subito violazioni su poco meno della metà dei sistemi (tra il 41 e il 40%).

I professionisti della sicurezza stanno scoprendo il valore degli strumenti di analisi comportamentale nel localizzare gli elementi dannosi nelle reti.

Il 92% dei professionisti della sicurezza ha dichiarato che gli strumenti di analisi del comportamento funzionano molto bene. Due terzi degli intervistati nel settore sanitario, seguiti dai servizi finanziari, hanno confermato che l'analisi dei comportamenti funziona molto bene per identificare elementi dannosi.

Ma mentre il cloud offre una migliore sicurezza dei dati, gli aggressori stanno approfittando del fatto che i team preposti alla sicurezza hanno difficoltà a difendere ambienti cloud in evoluzione ed espansione. La combinazione di best practice, tecnologie di sicurezza avanzate come il machine learning e strumenti di prima linea di difesa, come le piattaforme di sicurezza cloud, possono contribuire a proteggere questa tipologia di ambiente.

Ma mentre il cloud offre una migliore sicurezza dei dati, gli aggressori stanno approfittando del fatto che i team preposti alla sicurezza hanno difficoltà a difendere ambienti cloud in evoluzione ed espansione. La combinazione di best practice, tecnologie di sicurezza avanzate come il machine learning e strumenti di prima linea di difesa, come le piattaforme di sicurezza cloud, possono contribuire a proteggere questa tipologia di ambiente.