[section_title title=Come cambia la sicurezza – Parte 2]

E l’esplosione del cloud che conseguenze ha avuto in termini di sicurezza?

Il cloud è diventato senza dubbio uno degli obiettivi preferiti dei criminali. Due anni fa gli attacchi contro servizi basati su cloud erano stati osservati dal 19% degli interpellati, l’anno scorso la proporzione era salita al 29% mentre quest’anno il dato si attestato intorno al 33%, con una netta indicazione di tendenza. Il 51% degli operatori di data center ha infatti registrato attacchi DDoS che hanno provocato la saturazione della connettività internet disponibile. E’ cresciuto anche (34% contro il 24% dell’anno precedente) il numero di data center che hanno visto attacchi in uscita lanciati da server ospitati sulle proprie reti.

Negli ultimi anni è emersa anche la sempre maggiore inadeguatezza come strumento di difesa dei firewall. Cosa ci dice a proposito il nuovo report?

I firewall continuano a rivelarsi insufficienti durante gli attacchi DDoS. Più di metà delle aziende intervistate ha registrato malfunzionamenti dei firewall in conseguenza di attacchi DDoS, un dato in aumento rispetto al terzo dell’anno precedente. Essendo dispositivi stateful in linea, i firewall estendono la superficie di attacco e rischiano di essere le prime vittime degli attacchi DDoS con l’esaurimento della loro capacità di tenere traccia delle connessioni. E poiché si trovano in linea, possono oltretutto aggiungere tempi di latenza alla rete.

In questo scenario le aziende come intendono muoversi?

Abbiamo rilevato cinque tendenze, che segnano un po’ le direttrici lungo le quali corrono le azioni delle aziende in materia di minacce avanzate.

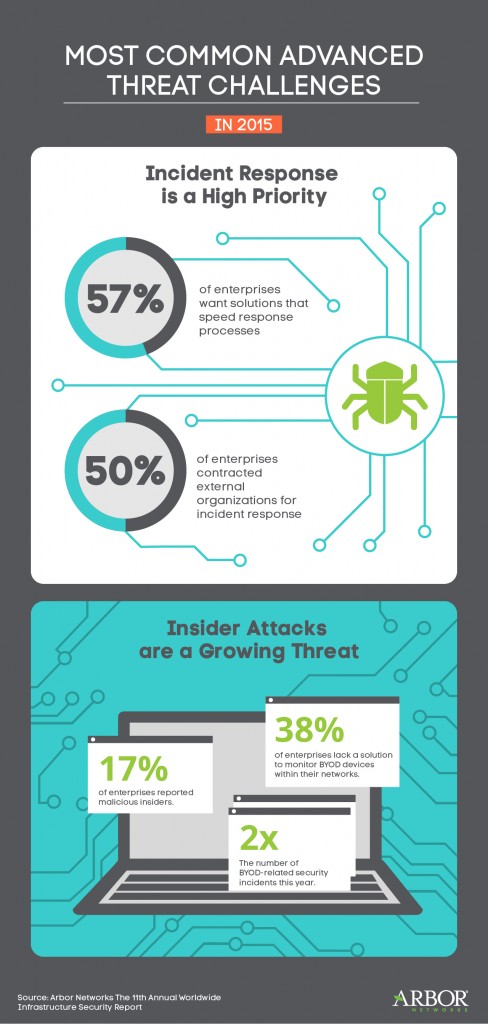

Una delle esigenze maggiormente sentite è quella di focalizzarsi su reazioni più efficaci. A questo proposito il 57% delle aziende intende dotarsi di soluzioni capaci di velocizzare i processi di risposta in caso di incidente. Tra i service provider, invece, un terzo ha ridotto a meno di una settimana i tempi necessari a rilevare un attacco APT (Advanced Persistent Threat) sulla propria rete, e il 52% ha affermato che i propri tempi che intercorrono tra il rilevamento e il contenimento sono inferiori a un mese.

Un altro aspetto rilevante deve essere quello della pianificazione…

Sì, assolutamente. Infatti il 2015 ha registrato un incremento nella proporzione di aziende che hanno sviluppato piani formali per la reazione agli incidenti e hanno dedicato almeno qualche risorsa per queste necessità, passando dai due terzi circa dell’anno precedente al 75% di quest’anno. E questo è il secondo trend.

Il terzo invece?

E’ la sempre maggiore attenzione agli insider. I pericoli, ormai, non arrivano più solo da fuori. La proporzione di aziende che hanno avuto a che fare con malintenzionati al proprio interno è salita al 17% contro il 12% dell’anno precedente. Quasi il 40% di tutte le aziende intervistate non possiede ancora nulla in grado di monitorare i dispositivi Byod collegati alle proprie reti. La proporzione di chi ha registrato incidenti di sicurezza associata ai dispositivi Byod è raddoppiata da un anno all’altro passando dal 6% al 13%.

Un’altra tendenza che dovrebbe fare preoccupare è la scarsità del personale pronto ad affrontare le emergenze…

Proprio così: si è verificata una forte riduzione (dal 46% al 38%) nella proporzione di aziende che intendono allargare le proprie risorse interne per meglio affrontare i casi di incidente.

E quindi come reagiscono le aziende a questo fenomeno?

La carenza di risorse interne ha condotto a un aumento del ricorso ai servizi gestiti e all’assistenza in outsourcing, con il 50% delle aziende che ha affidato la risposta agli incidenti a fornitori esterni. Questo dato è del 10% superiore rispetto a quanto accade tra i service provider. E proprio tra i service provider, il 74% ha registrato un aumento delle richieste di servizi gestiti da parte dei propri clienti.