Il Global Emergency Response Team di Kaspersky ha identificato una nuova variante di ransomware, finora mai vista, utilizzata attivamente in un attacco per rubare le credenziali dei dipendenti. Il ransomware, chiamato “Ymir”, ricorre a metodi avanzati di occultamento e crittografia. Inoltre, seleziona in modo mirato i file e cerca di eludere il rilevamento.

Il ransomware Ymir possiede una combinazione unica di funzionalità tecniche e tattiche in grado di aumentarne l’efficacia.

Tecniche non convenzionali di modifica della memoria per essere invisibile. I criminali sfruttano una combinazione insolita di funzioni per la gestione della memoria – malloc, memmove e memcmp – al fine di riprodurre il codice dannoso direttamente nella memoria. Questo approccio si distingue dal tipico flusso di esecuzione sequenziale utilizzato nei ransomware più diffusi, rafforzando le sue capacità stealth. Inoltre, Ymir è flessibile: grazie al comando –path, gli aggressori possono indicare una directory in cui il ransomware deve cercare i file. Se un file è presente nella whitelist, il ransomware lo salta e lo ignora. Questa funzione offre agli aggressori un maggiore controllo su ciò che viene o non viene crittografato.

Utilizzo di malware per il furto di dati. Nell’attacco scoperto dagli esperti di Kaspersky, che ha colpito un’azienda in Colombia, gli autori hanno utilizzato RustyStealer, un tipo di malware che ruba le informazioni, per ottenere le credenziali aziendali dei dipendenti. In seguito, queste sono state utilizzate per ottenere l’accesso ai sistemi aziendali e mantenere il controllo a sufficienza per distribuire il ransomware. Questo attacco è noto come brokeraggio dell’accesso iniziale, in cui gli aggressori si inseriscono nei sistemi e mantengono l’accesso. In genere, i broker addetti all’accesso iniziale, una volta ottenuto lo vendono sul dark web ad altri cybercriminali, ma in questo caso sembra che abbiano continuato l’attacco da soli distribuendo il ransomware. “Se i broker sono effettivamente gli stessi attori che hanno distribuito il ransomware, potrebbe trattarsi di un nuovo trend, creando ulteriori possibilità di attacco senza affidarsi ai tradizionali gruppi Ransomware-as-a-Service (RaaS)”, ha spiegato Cristian Souza, Incident Response Specialist di Kaspersky Global Emergency Response Team.

Algoritmo di crittografia avanzato. Il ransomware impiega ChaCha20, un moderno stream cipher noto per la sua velocità e sicurezza, addirittura superiore all’Advanced Encryption Standard (AES).

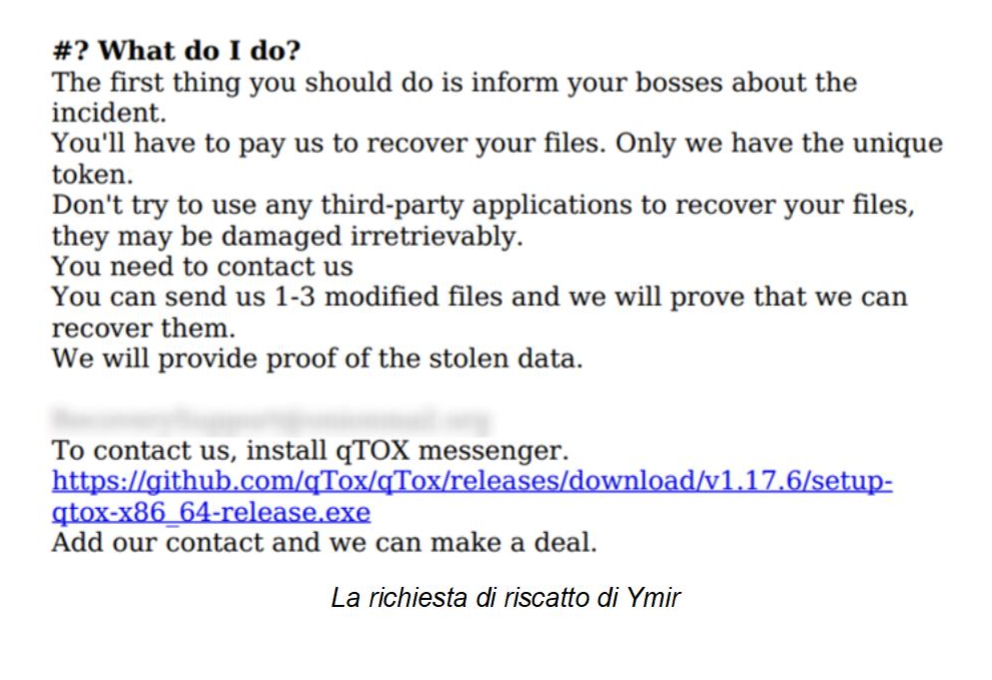

Sebbene il responsabile dell’attacco non abbia condiviso pubblicamente i dati rubati né abbia fatto ulteriori richieste, i ricercatori lo stanno monitorando attentamente per individuare eventuali nuove attività. “Non abbiamo ancora rilevato l’emergere di nuovi gruppi di ransomware nel mercato underground. In genere, gli aggressori utilizzano forum o portali “ombra” per diffondere informazioni e fare pressione sulle vittime affinché paghino il riscatto, ma non è questo il caso. Per questo motivo, la questione di quale sia il gruppo dietro il ransomware rimane aperta e sospettiamo che si tratti di una nuova campagna”, ha spiegato Cristian Souza.

Per cercare di trovare un nome alla nuova minaccia, gli esperti di Kaspersky hanno pensato alla luna di Saturno chiamata Ymir: si tratta, infatti, di una luna “irregolare” che viaggia nella direzione opposta rispetto alla rotazione del pianeta, una caratteristica che assomiglia alla combinazione non convenzionale di funzioni di gestione della memoria utilizzate dal nuovo ransomware. L’analisi dettagliata è disponibile su Securelist.

I prodotti Kaspersky possono rilevare questo ransomware con il nome Trojan-Ransom.Win64.Ymir.gen. Gli esperti raccomandano le seguenti misure per prevenire gli attacchi ransomware:

· Programmare frequentemente il backup e condurre test periodici.

· Fornire ai dipendenti una formazione regolare in materia di sicurezza informatica per aumentare la loro consapevolezza sulle minacce IT, come il malware data-stealing, e insegnare loro strategie di mitigazione efficaci.

· Se si è vittime di un ransomware e non esiste ancora un decriptatore noto, assicuratevi di salvare i file più importanti. Una soluzione di decriptazione potrebbe essere trovata grazie all’attività di ricerca sulle minacce in corso oppure se le autorità riuscissero a fermare l’autore dell’attacco.

· Si raccomanda di non pagare il riscatto, dal momento che incoraggia i criminali a continuare le loro operazioni, ma non garantisce la restituzione dei file. · Utilizzare le soluzioni della linea di prodotti Kaspersky Next, che offrono protezione in tempo reale, visibilità delle minacce, capacità di indagine e risposta EDR e XDR per aziende di qualsiasi dimensione e settore. A seconda delle esigenze e delle risorse disponibili, è possibile scegliere il livello di prodotto più adatto, con la possibilità di migrare facilmente a un altro in base all’evoluzione dei requisiti di cybersecurity. Inoltre, è possibile ridurre la superficie di attacco disabilitando servizi e porte non utilizzati.Adottare i servizi managed security di Kaspersky, come Compromise Assessment, Managed Detection and Response (MDR) e/o lncident Response, che coprono l’intero ciclo di gestione degli incidenti, dall’identificazione delle minacce alla protezione continua e al ripristino. Questi servizi aiutano a proteggere l’azienda da attacchi informatici intrusivi, a indagare sugli incidenti e a fornire competenze aggiuntive anche in assenza di personale di sicurezza dedicato.