È un aumento del 1.500% del traffico IoT rilevato attraverso la sua piattaforma cloud a evidenzia una pericolosa ascesa nel numero di dispositivi non autorizzati quella portata all’attenzione di Zscaler.

Nella seconda edizione del proprio report dedicato all’Internet of Things (IoT) dal titolo IoT Devices in the Enterprise 2020: Shadow IoT Threat Emerges, l’azienda ha rilevato un’enorme quantità di dispositivi sconosciuti e non autorizzati (la cosiddetta “Shadow IoT”) all’interno delle aziende.

Data quest’enorme quantità di dispositivi sconosciuti e non autorizzati, i team dedicati all’IT e alla sicurezza spesso non sono al corrente della presenza di questi dispositivi sulla rete aziendale né come influiscono sulla sicurezza complessiva di un’azienda.

Stando alle principali evidenze emerse dallo studio, si sottolineano:

Stando alle principali evidenze emerse dallo studio, si sottolineano:

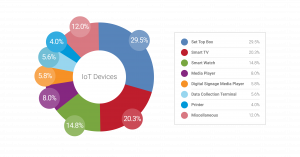

Aumento dei dispositivi IoT non autorizzati: i principali dispositivi IoT non autorizzati presi in esame da Zscaler includono digital home assistant, TV set-top box per la TV digitale, videocamere IP, dispositivi domestici intelligenti, smart TV, smart watch e sistemi multimediali per gli autoveicoli.

Il maggior volume di traffico IoT è nei settori manufacturing e retail: i clienti nei settori retail e manifatturiero hanno generato il più elevato volume di traffico IoT (56,8%) seguiti dai settori enterprise (23,7%), intrattenimento e home automation (15,7%) e sanità (3,8%).

La maggioranza delle transazioni IoT non è sicura: l’83% delle transazioni IoT si verifica su canali con testo in chiaro, mentre solo il 17% utilizza canali sicuri (SSL).

Crescita esponenziale del malware IoT: Zscaler ha bloccato 14.000 tentativi di attacchi malware IoT al mese. Tale numero è aumentato di oltre sette volte rispetto ai risultati della ricerca del 2019.

Nuovi exploit colpiscono i dispositivi non autorizzati: spuntano in continuazione nuovi exploit che colpiscono i dispositivi IoT, come la botnet RIFT, che colpisce le vulnerabilità nelle videocamere di rete, nelle videocamere IP, nei videoregistratori digitali e nei router domestici.

Alle aziende serve un approccio Zero Trust

Nel corso del trimestre, Zscaler ha bloccato circa 42.000 transazioni corrispondenti a malware ed exploit IoT, incluse le principali famiglie di malware Mirai, Gafgyt, Rift, Bushido, Demonbot e Pesirai.

Le principali destinazioni a cui si sono collegate le famiglie di malware e gli exploit IoT sono gli Stati Uniti, il Regno Unito, la Russia, l’Olanda e la Malesia.

In risposta alla crescente minaccia legata ai dispositivi Shadow IT in azienda, le organizzazioni IT devono essere in primo luogo in grado di ottenere visibilità sulla presenza di dispositivi IoT non autorizzati che sono già all’interno della rete.

Le aziende dovrebbero prendere in considerazione un approccio Zero Trust che assicura che tutte le comunicazioni tra dispositivi e persone avvengano con entità note e in rispetto della policy aziendale per ridurre la superficie d’attacco IoT.

Come riferito in una nota ufficiale da Deepen Desai, Vice President of Security Research di Zscaler: «Siamo entrati in una nuova era che vede l’utilizzo di dispositivi IoT all’interno dell’azienda. Utilizzando i dispositivi personali, accedendo ai dispositivi domestici e monitorando le entità personali attraverso le reti aziendali, i dipendenti espongono le imprese a una vasta gamma di minacce. Il nostro settore deve implementare strategie di sicurezza che salvaguardino le reti aziendali rimuovendo i dispositivi Shadow IT dalla superficie d’attacco, migliorando costantemente il rilevamento e la prevenzione degli attacchi che prendono di mira tali dispositivi».