Di seguito condividiamo un articolo di Emanuele Temi, Technical Sales Engineer di Nozomi Networks, riguardante il blackout che ha colpito Spagna e Portogallo a fine aprile.

L’esperto analizza le potenziali cause prese in esame, tra cui la rivendicazione di responsabilità da parte dei gruppi hacktivisti Dark Storm e NoName057(16). Emeanuele Temi, inoltre, sottolinea come questo evento rappresenti un campanello d’allarme per le infrastrutture e condivide le best practice per minimizzare l’impatto di potenziali attacchi informatici.

Buona lettura!

Il blackout che ha colpito Spagna e Portogallo: un’occasione per riflettere sulle vulnerabilità critiche delle infrastrutture energetiche

A fine aprile, una vasta interruzione di corrente ha interessato principalmente Spagna e Portogallo, lasciando milioni di persone senza elettricità. Le autorità e le società energetiche hanno lavorato con impegno e urgenza per valutare la causa, indicata con un certo grado di probabilità nelle condizioni meteorologiche. Anche se non si è ancora raggiunta una certezza, è il caso di interrogarsi su alcuni aspetti dell’evento, che ha riguardato un numero particolarmente elevato di individui e imprese.

Cosa si è verificato inizialmente

Il blackout ha colpito aree residenziali, ma anche infrastrutture critiche, reti di trasporto e sistemi di comunicazione. Sia Red Eléctrica de España (REE) che REN (la rete energetica nazionale portoghese) hanno avviato fin da subito indagini approfondite sul fenomeno e sulle sue cause. Aeroporti, ospedali e servizi di emergenza hanno segnalato vari gradi di interruzione, sebbene molti abbiano attivato rapidamente piani di emergenza e sistemi di backup.

Possibili cause del blackout prese in esame

Inizialmente, sono state suggerite diverse potenziali cause di questo blackout:

- Guasti tecnici. Guasti a linee di trasmissione chiave, trasformatori o sottostazioni potrebbero causare effetti a cascata in una rete così strettamente interconnessa. Un singolo punto di guasto, se non isolato rapidamente, può, in determinate circostanze, propagare l’interruzione su vaste aree. Anche se non c’è ancora la certezza assoluta, le ultime dichiarazioni rilasciate da Red Eléctrica de España (REE) vanno in questa direzione, parlando di un guasto su una linea di trasmissione ad alta tensione tra la Catalogna francese e quella spagnola, che ha innescato un fenomeno di “islanding”, ovvero di distacco della rete iberica da quella dei paesi vicini.

- Errori operativi o umani. Errori operativi, negligenze nella manutenzione o configurazioni errate potrebbero anche innescare blackout su larga scala. Queste sono spesso le cause più semplici – eppure le più trascurate – di guasti critici.

- Attacco cyber a sistemi critici. Ore dopo il blackout, i gruppi hacktivisti Dark Storm e NoName057(16) ne hanno rivendicato la responsabilità.

Sebbene al momento non siano emerse prove concrete di un coinvolgimento informatico — e le autorità locali abbiano escluso tale ipotesi — l’episodio invita a riflettere sulla crescente frequenza e sofisticazione degli attacchi alle infrastrutture critiche su scala globale.

Le reti energetiche sono particolarmente vulnerabili a causa della loro dipendenza da complessi sistemi di controllo digitale (ambienti SCADA e ICS). Un incidente informatico ben coordinato potrebbe interrompere le operazioni della rete, fuorviare il monitoraggio del sistema o persino causare danni fisici.

Fattori meteorologici o ambientali

Un’altra ipotesi a lungo accreditata come prevalente, e ancora non del tutto esclusa, è che il blackout sia stato causato da un raro fenomeno atmosferico chiamato “vibrazione atmosferica indotta”, che si verifica quando fattori meteorologici estremi causano oscillazioni nei cavi elettrici ad alta tensione, mettendo a rischio la stabilità della rete.

La telemetria di Nozomi Networks

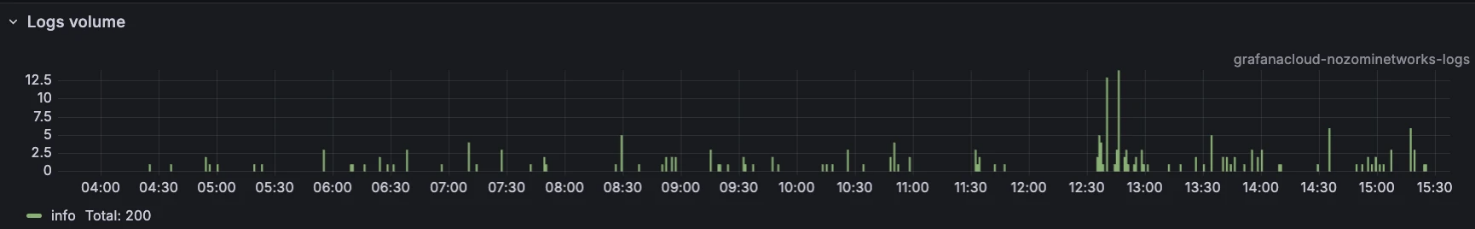

Nozomi Networks riceve regolarmente dai clienti dati di telemetria completamente anonimizzati, utili per migliorare i prodotti ed eseguire ricerche approfondite. In contemporanea con il blackout, Nozomi Networks Labs ha notato un picco negli avvisi provenienti dal settore energetico dei clienti situati in Spagna e Portogallo.

Picco di telemetria di avviso proveniente dai clienti del settore energetico situati in Spagna e Portogallo

Non sappiamo se sia stata solo una coincidenza, ma è utile per sottolineare l’importanza di gestire in modo corretto l’inventario degli asset e per ricordare la visibilità sulle minacce che le moderne soluzioni di sicurezza informatica oggi offrono. Infatti, anche quando le interruzioni non sono collegate ad attacchi cyber, poterli escluderli rapidamente è fondamentale per un’analisi efficiente e tempestiva.

Un campanello d’allarme per la resilienza delle infrastrutture

Indipendentemente dalla causa, l’incidente evidenzia un problema sistemico più profondo: la crescente dipendenza da reti energetiche resilienti e sicure.

Eventi come il blackout appena descritto rappresentano un chiaro promemoria di quanto spesso diamo per scontata la continuità dei servizi essenziali. Sottolineano l’urgente necessità di investimenti costanti – non solo per rafforzare fisicamente le infrastrutture, ma anche per aumentare la resilienza dei sistemi su cui si fonda la nostra sicurezza energetica.

È fondamentale essere pronti ad affrontare rischi legati a cause naturali, errori umani o attacchi cyber deliberati.

Più che mai, questi eventi richiedono un monitoraggio costante dei sistemi complessi che alimentano la nostra vita quotidiana, per identificare rapidamente le cause e intervenire con efficacia.

Disporre di informazioni dettagliate, accessibili e correlate all’ambiente operativo può semplificare indagini e analisi forensi per tutti gli attori coinvolti: dall’esclusione di incidenti informatici all’identificazione di anomalie nei tempi di risposta dei sistemi di controllo industriale, fino all’analisi di problematiche legate agli operatori, alle reti o allo spazio wireless.

Le organizzazioni ben attrezzate per gestire queste situazioni generalmente seguono queste linee guida:

- Sviluppare un asset inventory che includa tutte le tecnologie, tutti i tipi di rete (da Ethernet cablata a WiFi ad altre reti wireless), fino al livello dei componenti. All’interno dell’inventario, le vulnerabilità vengono identificate e classificate in ordine di priorità e monitorate in base ai dati del mondo reale.

- Monitorare le reti e gli asset per individuare minacce e anomalie tra cui nuovi asset, asset che si comportano in modo anomalo e dati che vengono inviati tra sistemi e asset. L’utilizzo di una combinazione di rilevamento di anomalie con quello di comportamenti noti sviluppa una grande quantità di dati preziosi utili durante un incidente, così come per gli sforzi di ripristino.

- Prepararsi in anticipo al momento inevitabile in cui si verificherà un incidente e sviluppare playbook che serviranno a guidare coloro che rispondono all’incidente, in modo sicuro e protetto.

- Eseguire esercizi di simulazione che possono identificare opportunità per migliorare la formazione, l’affidabilità dei processi, la sicurezza e la resilienza.

In questo modo, non si faranno cogliere impreparate, potranno prendere le opportune contromisure e uscire il prima possibile dall’emergenza, minimizzandone il potenziale impatto.

di Emanuele Temi, Technical Sales Engineer di Nozomi Networks