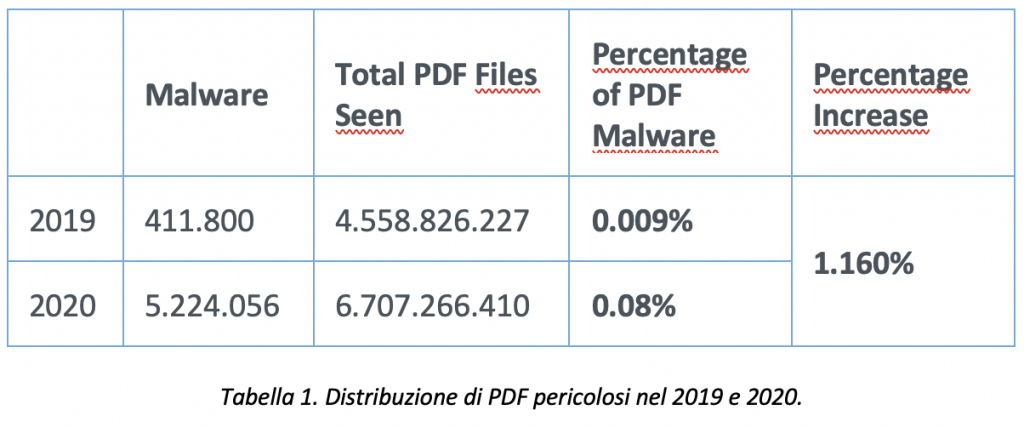

Dal 2019 al 2020, Unit 42, il team di threat intelligence di Palo Alto Networks, ha rilevato un aumento del 1.160% di file PDF pericolosi, passati da 411.800 a 5.224.056. I file PDF sono un vettore di phishing allettante in quanto multipiattaforma e consentono agli attaccanti di interagire con gli utenti, rendendo i loro schemi più credibili rispetto a un’e-mail basata su testo con un semplice link.

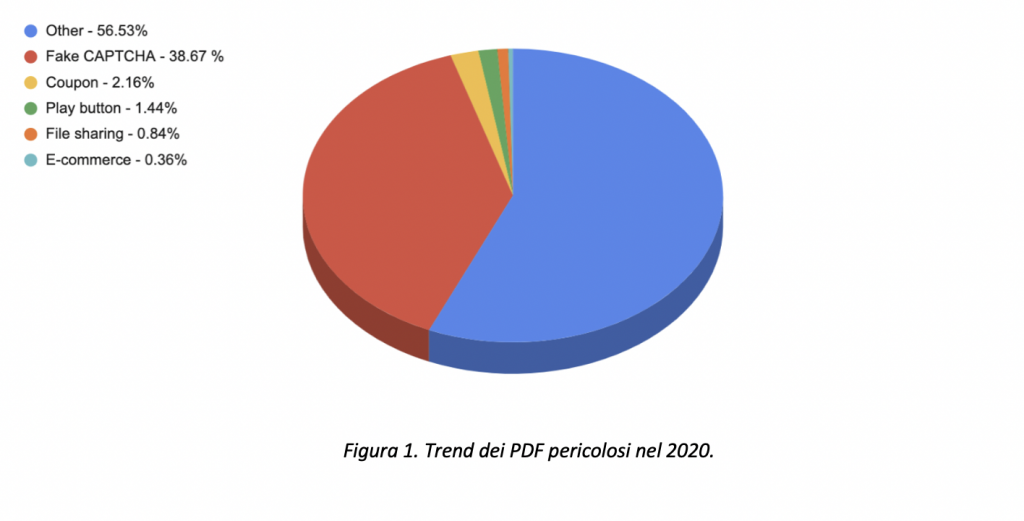

Per convincere le persone a cliccare su link e pulsanti incorporati nei PDF, Unit 42 ha identificato i cinque principali schemi utilizzati dagli attaccanti nel 2020 suddivisi in: Fake Captcha, Coupon, Pulsante Play, File Sharing e e-Commerce.

Raccolta dei dati

L’analisi dei trend osservati nel 2020, è basata sui dati raccolti dalla piattaforma WildFire di Palo Alto Networks, estrapolando un sottoinsieme di campioni PDF di phishing nel corso di tutto l’anno, su base settimanale. Sono state poi impiegate varie elaborazioni euristiche e analisi manuali per identificare i temi principali nel set di dati raccolti e create le regole di Yara che corrispondevano ai file in ciascun bucket, applicandole a tutti i file PDF dannosi osservati tramite WildFire.

Overview dei dati

Nel 2020, abbiamo riscontrato più di 5 milioni di file PDF pericolosi, con un aumento incredibile del 1.160% rispetto al 2019.

La maggior parte dei file PDF dannosi appartiene alla categoria dei finti “CAPTCHA” con il 38,67% (abbiamo tralasciato la categoria “Altro” pari al 56,53% che racchiude troppe varianti e non dimostra un tema comune).

Reindirizzamento del traffico

Dopo aver analizzato diverse campagne PDF pericolose, abbiamo rilevato una tecnica comune nella maggior parte di esse: l’uso del reindirizzamento del traffico.

I link incorporati nei PDF di phishing spesso conducono l’utente a un sito di gating, da cui viene reindirizzato a un sito pericoloso, o a diversi siti in modo sequenziale. Invece di incorporare un sito di phishing finale – che può essere soggetto a frequenti eliminazioni – l’attaccante può estendere la durata dell’esca del PDF ed eludere il rilevamento. Inoltre, l’obiettivo finale può essere modificato a seconda delle necessità (ad esempio, l’attaccante potrebbe scegliere di cambiare il sito finale, da uno di furto di credenziali a uno di frode con carta di credito).

Trend di phishing con file PDF

Abbiamo identificato cinque principali schemi di phishing dal nostro set di dati e li abbiamo suddivisi nel loro ordine di distribuzione. È importante ricordare che i file PDF di phishing spesso agiscono come passaggio secondario e collaborano con il loro vettore (ad esempio, un’e-mail o un post web in cui sono inclusi).

1. Finti CAPTCHA

I file PDF finti CAPTCHA, come suggerisce il nome, richiedono agli utenti di verificare sé stessi attraverso un falso CAPTCHA. I CAPTCHA sono test che aiutano a determinare se un utente è umano o meno. Tuttavia, i file PDF che abbiamo osservato non utilizzano un vero CAPTCHA, ma un’immagine incorporata di un test CAPTCHA. Non appena gli utenti provano a “verificare” sé stessi cliccando sul pulsante continua, vengono condotti su un sito web controllato dall’attaccante.

2. Coupon

La seconda categoria è rappresentata da file PDF di phishing a tema coupon e spesso usavano un logo di una nota compagnia petrolifera. Una notevole quantità di questi file era in lingua russa con messaggi come “ПОЛУЧИТЬ 50% СКИДКУ” e “ЖМИТЕ НА КАРТИНКУ” che si traducono rispettivamente in “ottieni il 50% di sconto” e “clicca sull’immagine”.

3. Immagine statica con pulsante Play

Questi file di phishing non hanno necessariamente un messaggio specifico, in quanto sono per lo più immagini statiche che riportano un pulsante di riproduzione. Abbiamo osservato diverse categorie di immagini, una parte significativa di esse ha usato nudità o temi monetari specifici come Bitcoin, grafici azionari e simili per attirare gli utenti a cliccare sul pulsante Play. Dopo aver cliccato il pulsante di riproduzione, come previsto, si viene reindirizzati a un altro sito web.

4. File Sharing

Questa categoria utilizza noti servizi di condivisione di file online per attirare l’attenzione dell’utente, spesso informandolo che qualcuno ha condiviso un documento con lui. Tuttavia, per ragioni che possono variare da un PDF all’altro, l’utente non può visualizzare il contenuto e apparentemente deve cliccare su un pulsante incorporato o un link. Con l’aumento del numero di servizi di condivisione di file basati su cloud, non sarebbe sorprendente vedere questo tema aumentare e continuare a essere tra i più diffusi.

5. e-Commerce

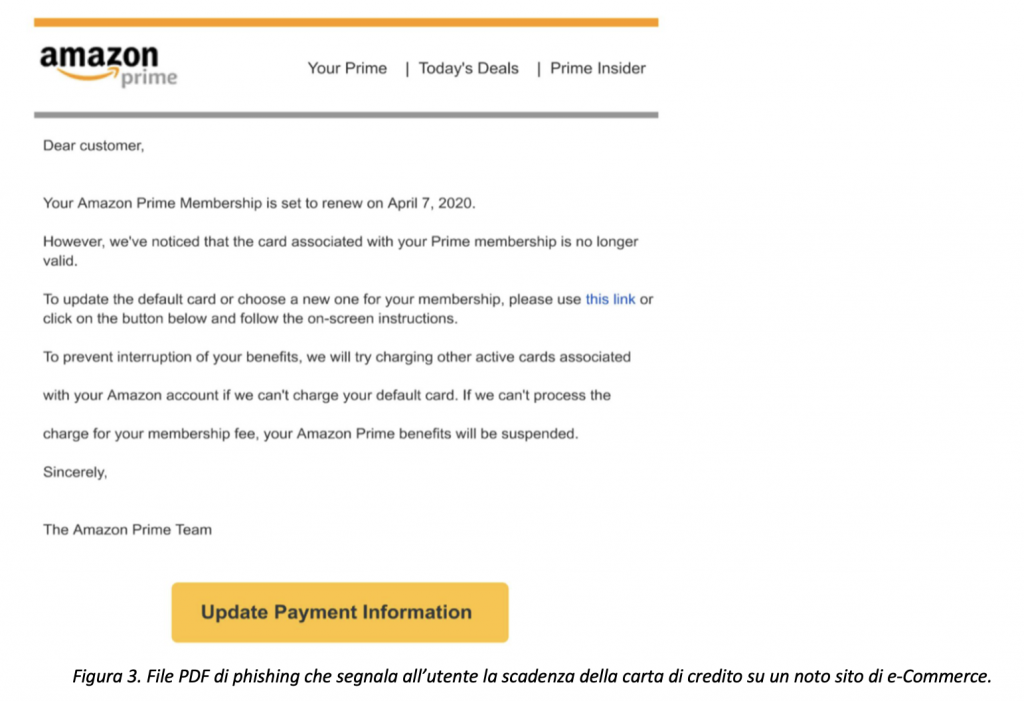

Includere temi di e-commerce in e-mail e documenti di phishing non è una nuova tendenza. Tuttavia, abbiamo osservato un aumento del numero di file PDF fraudolenti che hanno utilizzato note aziende di e-commerce per indurre gli utenti a cliccare sui link incorporati. L’immagine sottostante mostra un esempio di file PDF di phishing che notifica all’utente la scadenza della carta di credito e la necessità di “aggiornare le informazioni di pagamento” per non interrompere i benefici di Amazon Prime.

In fase di questa pubblicazione di questa analisi, tutti i siti web di questa specifica campagna sono stati eliminati.