Quasi tutto quello che facciamo sulla rete comporta l’uso di applicazioni, dalla navigazione nel web alle chat, dai giochi ai vari servizi che usiamo per lavoro. Le applicazioni conservano, elaborano e scambiano dati, permettendoci di connetterci con gli altri e di semplificare le nostre vite digitali. Quando ci servono, esse devono essere immediatamente disponibili e contiamo sul fatto che facciano solo quello che devono fare, ovvero confidiamo che la nostra esperienza sia sicura. Per questo, la sicurezza delle applicazioni è alla base della filosofia Experience-First Networking di Juniper.

Scrivendo il codice di un’applicazione, tuttavia, è sempre possibile introdurre qualche errore che offre ai cybercriminali l’opportunità di approfittarne per sfruttare le risorse o i processi sottostanti – workload – che alimentano l’applicazione, come ad esempio database e collettori di dati. Basti pensare alle più recenti violazioni rese pubbliche: la maggior parte, se non tutte, si basa sullo sfruttamento di una o più vulnerabilità.

Le organizzazioni, probabilmente, non sono consapevoli dell’esistenza di certe vulnerabilità fino a che non è troppo tardi. Per quanto ogni organizzazione cerchi di aderire ai principi di un SDLC sicuro (software development lifecycle) e costruire applicazioni sicure in partenza, un rischio esiste sempre. Ciò significa che vi saranno sempre vulnerabilità che i cybercriminali possono sfruttare. Ma se l’organizzazione disponesse di una rete di sicurezza in grado di proteggere i workload dagli expolit, zero day compresi?

Juniper Cloud Workload Protection

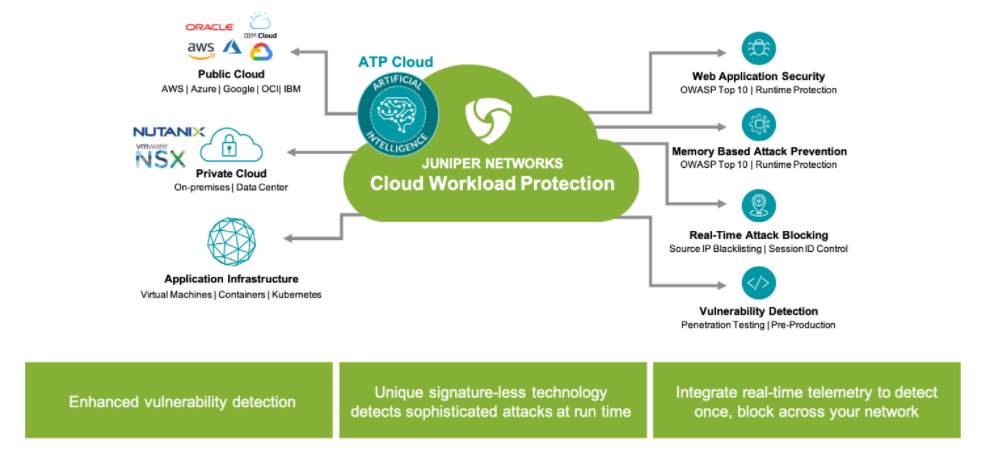

Juniper Cloud Workload Protection è la soluzione per la difesa automatica dei workload applicativi in qualunque ambiente cloud o on-premise dagli exploit, compresi l’Open Web Application Security Project (OWASP) Top 10 e gli attacchi memory based, nel momento stesso in cui accadono.

Juniper Cloud Workload Protection è un piccolo agente software che controlla l’esecuzione delle applicazioni e ne monitora il comportamento e il contesto, ovvero cosa dovrebbe fare rispetto a ciò che sta accadendo in tempo reale. La riparazione delle vulnerabilità viene effettuata automaticamente senza intervento dell’amministratore. Juniper Cloud Workload Protection garantisce che le applicazioni di produzione abbiano sempre una rete di sicurezza nei confronti dello sfruttamento delle vulnerabilità, mantenendo i servizi critici connessi e protetti. Il nuovo prodotto Juniper offre le seguenti funzioni:

- Signatureless Run-Time Application Self-Protection (RASP): offre protezione dagli attacchi in tempo reale. Protegge l’applicazione da azioni malevole, come ad esempio l’exploitation e il furto di dati, senza alcun intervento manuale e permette di bloccare attacchi sofisticati che le soluzioni EDR (endpoint detection) e WAF (web application firewall) non possono fermare.

- Prevenzione dagli attacchi memory-based: fornisce protezione in tempo reale dagli attacchi memory-based, compresi gli attacchi fileless, return-oriented programming (ROP) e buffer overflow.

- Riconoscimento delle vulnerabilità: ricerca continuamente le vulnerabilità nelle applicazioni e nei container per individuare i tentativi di exploit critici nel momento in cui avvengono. Juniper Cloud Workload Protection rende disponibili ai team DevOps informazioni sul tentativo di exploit, così da capire dove si trova la vulnerabilità e porvi rimedio.

- Telemetria completa: genera una dettagliata reportistica degli eventi di security a livello applicativo, comprese connessioni, topologia e informazioni dettagliate sui tentativi di attacco all’applicazione.

- Tecnologia Optimized Control Flow Integrity (OCFI): minimizza i falsi allarmi validando l’esecuzione delle applicazioni e riconoscendo gli attacchi senza usare comportamenti o firme.

- Microsegmentazione Zero Trust: scherma le risorse applicative dalla propagazione laterale delle minacce e si integra con Juniper vSRX Virtualized Firewalls per restringere l’accesso in base al rischio, anche al mutare dei workload e degli ambienti virtuali. La risposta automatica alle minacce con telemetria incorporata in tempo reale aiuta i team responsabili della sicurezza a riconoscere le minacce una volta sola e bloccarle nell’intera rete.

Juniper Cloud Workload Protection prosegue il lavoro di Juniper Connected Security supportando ogni tipo di workload e fornendo una rete di sicurezza alle applicazioni. I clienti non devono più scegliere se limitare i rischi di violazione o rispettare i tempi di rilascio, specialmente per le applicazioni in produzione.

Le organizzazioni possono mantenere le applicazioni connesse e protette, fornendo ai team applicativi i mezzi per rendere disponibili, operare e garantire che gli ambienti data center seguano le regole di compliance, mentre sono alla ricerca continua di anomalie.

Rinforzare l’architettura data center Zero Trust

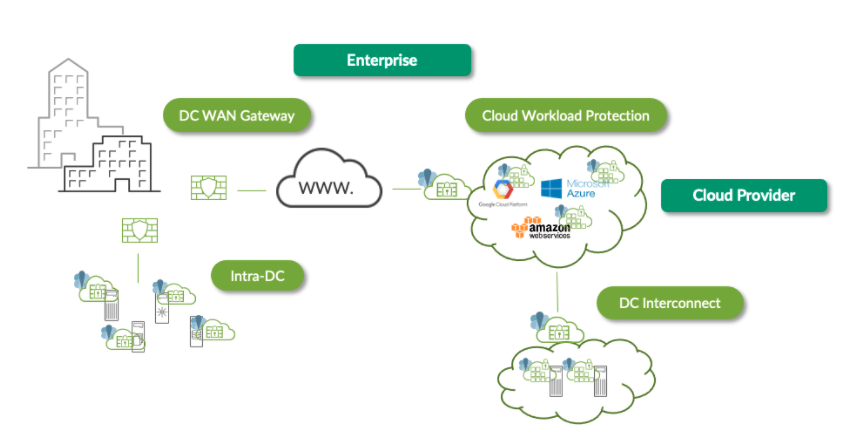

Juniper Cloud Workload Protection è la componente più recente dell’architettura data center Zero Trust. Le soluzioni di networking data center e la strategia Connected Security di Juniper connettono e orchestrano l’infrastruttura applicativa fra molteplici ambienti data center e proteggono tutti i punti di connessione, dal gateway DC all’interconnessione, tra server e all’interno dei workload.

Juniper Connected Security è basato sul concetto che networking e sicurezza devono convergere, sia on-premise sia nel cloud, proteggendo le transazioni dai client ai workload. Per proteggere efficacemente utenti, applicazioni e infrastruttura, visibilità, intelligenza e applicazione delle regole devono estendersi a ogni punto di connessione sulla rete. Tutto ciò è offerto da Juniper Cloud Workload Protection e dell’architettura data center Zero Trust: connettere e proteggere le applicazioni in qualsiasi cloud assicurando allo stesso tempo un’eccezionale esperienza all’utente.