Fidarsi è bene, non fidarsi è meglio, soprattutto se qualcuno vi contatta tramite un numero sconosciuto per comunicarvi di aver rotto o perso il proprio cellulare. È molto probabile che si tratti di un truffatore che finge di essere una persona conosciuta (un amico o un parente) per lanciare attacchi conversazionali tramite telefono.

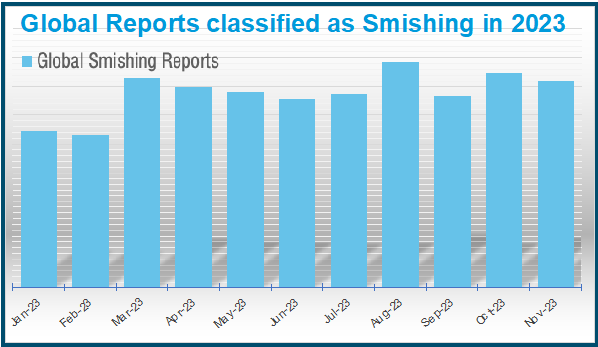

Si è conclusa da poco la stagione dello shopping, che ha portato ancora una volta in primo piano il tema dello smishing, con decine di falsi messaggi di “mancata consegna” pensati per rubare denaro, dati e identità. C’è però una buona notizia. Secondo i dati di Proofpoint la crescita dello smishing è rallentata in molte aree negli ultimi 18 mesi, diventando più un elemento consolidato del panorama, che una minaccia emergente.

Tuttavia, il rischio resta significativo e, in molti casi, gli attacchi conversazionali stanno diventando sempre più mirati e pericolosi.

L’identikit dei nuovi attacchi conversazionali

Nell’ultimo anno abbiamo assistito a una rapida crescita degli attacchi conversazionali condotti su dispositivi mobili. Queste tattiche prevedono l’invio di più messaggi da parte dei cybercriminali, che imitano modelli di autentico coinvolgimento per creare fiducia. In questo periodo, abbiamo assistito a un aumento del volume degli attacchi conversazionali del 318% a livello globale, del 328% negli Stati Uniti e del 663% nel Regno Unito. Pig butchering, la truffa legata alle criptovalute, è forse l’esempio più noto di minaccia conversazionale. Ma non è certo l’unica.

In alcune parti del mondo, l’impersonificazione è diventata un trend significativo. In questo caso, l’attaccante finge di essere una persona conosciuta dalla vittima, come un familiare, un amico o un collega di lavoro, per aumentare la probabilità che la vittima si fidi del messaggio e venga attirata in una conversazione.

Nel Regno Unito, ma anche in molti altri paesi, una delle tattiche di impersonificazione più comuni vede il potenziale truffatore fingere di essere un ragazzo o una ragazza che ha perso o rotto il telefono.

Si tratta di un classico esempio di ingegneria sociale, che sfrutta l’ansia dei genitori per aggirare la consueta cautela. Il passo successivo nell’abuso conversazionale consiste tipicamente nel convincere la vittima ad accedere a WhatsApp o a un altro servizio di messaggistica prima di richiedere un trasferimento di denaro. In questo caso, è probabile che la somma sia piccola, ma abbiamo visto richiedere e ricevere importi significativi attraverso una serie di esche conversazionali.

Anche in Nuova Zelanda sono stati segnalati messaggi simili, frutto dei diffusi attacchi conversazionali. Negli Stati Uniti è più probabile che l’impersonificazione sia quella di un amico o un conoscente di lavoro, che sostiene di aver perso un contatto o chiede di incontrarsi. I metodi che hanno successo in un paese vengono spesso applicati in altri, con poche variazioni, quindi potrebbe non passare molto tempo prima che “Hey Mum” del Regno Unito diventi “Hey Mom” degli Stati Uniti.

Inoltre, poiché licenziamenti e incertezza economica rimangono una realtà per molti, anche le truffe di assunzione sono passate dall’email al cellulare. Dopo un primo approccio via SMS, gli attaccanti cercheranno di continuare il coinvolgimento su un altro servizio di messaggistica. Le vittime possono essere prese di mira per frodi con pagamento anticipato, subire il furto di dati personali o essere reclutate per il riciclaggio di denaro per gruppi criminali.

È opportuno restare vigili e segnalare i messaggi pericolosi

Il rallentamento della crescita potrebbe sembrare una buona notizia, ma in realtà gli attacchi conversazionali di smishing sono semplicemente diventati onnipresenti, crescendo in sofisticazione e astuzia, con il rischio per utenti ed ecosistema mobile rimane grave. I telefoni sono ancora al centro della vita personale, professionale e finanziaria di tutti. Poiché le truffe diventano sempre più numerose e mirate, il costo di diventare una vittima di un attacco può essere significativo.

Se dovesse accadere di imbattersi nello smishing, spam o altri contenuti sospetti, è opportuno assicurarsi di utilizzare le funzioni di segnalazione offerte dai sistemi Android e iOS.

Il parere dell’esperto

“L’abuso di conversazioni tramite SMS e social media è particolarmente preoccupante perché gli attori delle minacce spendono tempo e sforzi (spesso settimane) per stabilire un rapporto di fiducia con le loro vittime mirate, avviando quella che inizia come una conversazione via messaggio innocua, progettata per ingannarle, aggirando così le difese tecniche e umane. Esistono molte varianti di attacchi conversazionali e gli utenti di telefonia mobile dovrebbero essere molto scettici nei confronti di qualsiasi messaggio proveniente da mittenti sconosciuti, soprattutto se si considera che gli strumenti di intelligenza artificiale stanno consentendo agli attori delle minacce di rendere i loro attacchi più realistici che mai”, sottolinea Stuart Jones, Director, Cloudmark Division di Proofpoint.

“L’abuso di conversazioni tramite SMS e social media è particolarmente preoccupante perché gli attori delle minacce spendono tempo e sforzi (spesso settimane) per stabilire un rapporto di fiducia con le loro vittime mirate, avviando quella che inizia come una conversazione via messaggio innocua, progettata per ingannarle, aggirando così le difese tecniche e umane. Esistono molte varianti di attacchi conversazionali e gli utenti di telefonia mobile dovrebbero essere molto scettici nei confronti di qualsiasi messaggio proveniente da mittenti sconosciuti, soprattutto se si considera che gli strumenti di intelligenza artificiale stanno consentendo agli attori delle minacce di rendere i loro attacchi più realistici che mai”, sottolinea Stuart Jones, Director, Cloudmark Division di Proofpoint.