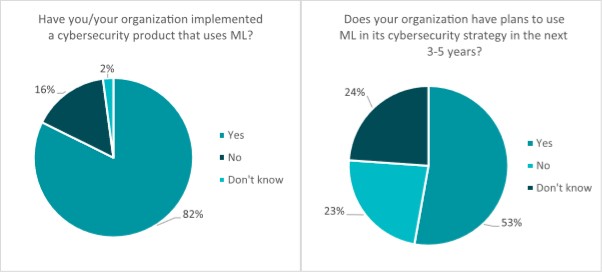

L’apprendimento automatico (Machine Learning) non è solo un termine ormai noto e molto gettonato ma è anche una tecnologia ampiamente accettata e in cui si ripone la piena fiducia. Secondo i dati della ricerca di OnePoll condotta per conto di ESET, l’80% dei responsabili IT aziendali ritiene che il ML già aiuti o aiuterà in futuro la propria organizzazione a rilevare e rispondere più rapidamente alle minacce alla sicurezza, mentre il 76% concorda sul fatto che in qualche modo queste tecnologie aiuteranno a risolvere le carenze di competenze di sicurezza informatica sul posto di lavoro. I risultati della ricerca, che ha coinvolto 900 decision maker IT negli Stati Uniti, Regno Unito e Germania, riportano inoltre che l’82% degli intervistati ha già implementato un prodotto di sicurezza informatica che utilizza il ML mentre per il restante 18%, più della metà (53%) dichiara che le loro aziende stanno pianificando di utilizzare il ML nei prossimi 3-5 anni. Solo il 23% afferma che non è in previsione l’utilizzo di soluzioni di sicurezza basate su ML nel prossimo futuro.

Il machine Learning come carburante per i prossimi cyberattacchi? Il caso EMOTET

Eppure, come la maggior parte delle innovazioni, anche l’apprendimento automatico ha degli svantaggi e può essere utilizzata come arma di attacco da parte dei cybercriminali. Gli hacker riconoscono infatti le opportunità e il valore di questa tecnologia che può essere utilizzata in maniera distorta per creare nuovi ceppi di malware, colpire target specifici ed estrarre dati preziosi, proteggere l’infrastruttura dei criminali informatici – come le botnet – portando scompiglio e causando danni anche molto ingenti. Secondo i dati della ricerca di ESET questo timore è condiviso anche dai responsabili IT aziendali: il 66% degli intervistati concorda sul fatto che le nuove tecnologie legate al ML farà aumentare il numero di attacchi, mentre il 70% ritiene che il ML renderà le minacce più complesse e difficili da rilevare.

Sfortunatamente, gli scenari in cui il ML viene utilizzato in maniera impropria non sono solo teorici e alcuni casi riscontrati in the wild e già analizzati dai ricercatori di ESET dimostrano che le tecnologie basate su ML sono già state utilizzate per scopi fraudolenti.

E’ il caso di Emotet, una famiglia di Trojan bancari famosa per la sua architettura modulare, le tecniche di persistenza e il sistema di diffusione automatica simile a quello dei vecchi worm. I ricercatori di ESET sospettano che questa famiglia di malware utilizzi l’apprendimento automatico per migliorare la propria capacità di colpire vittime specifiche. Infatti, nonostante gli attacchi legati a Emotet compromettano migliaia di dispositivi ogni giorno, è sintomatico come questo malware sia capace di evitare gli strumenti di monitoraggio dei ricercatori di sicurezza, gli honeypot e le botnet tracker. Per ottenere questo, Emotet raccoglie la telemetria delle sue potenziali vittime e le invia al server C & C dei cybercriminali. Sulla base di questi input, il malware non solo preleva i moduli che devono essere inclusi nel payload finale ma sembra anche distinguere gli operatori umani reali dalle macchine virtuali e dagli ambienti automatizzati utilizzati dai ricercatori di sicurezza.

Conoscere i limiti del ML per impostare la giusta strategia di sicurezza informatica

Il ML rappresenta un inestimabile aiuto nelle odierne pratiche di sicurezza informatica, in particolare per la scansione del malware, essendo rapidamente in grado di analizzare e identificare la maggior parte delle potenziali minacce per gli utenti e agire in modo proattivo per sconfiggerle. E’ tuttavia importante comprenderne i limiti, a partire dalla necessità di verifica umana per la classificazione iniziale, per l’analisi di campioni potenzialmente dannosi e per la riduzione del numero di falsi positivi. Secondo gli esperti di ESET è imprescindibile utilizzare il Machine Learning – che è parte integrante delle soluzioni ESET – come elemento del sistema di sicurezza informatica ma che è necessario che le aziende adottino un approccio più strategico per costruire una difesa robusta. Le soluzioni a più livelli, unite a persone di talento e competenti, saranno l’unico modo per rimanere un passo avanti agli hacker mentre il panorama delle minacce informatiche continua ad evolversi.