A cura di Check Point Software Technologies

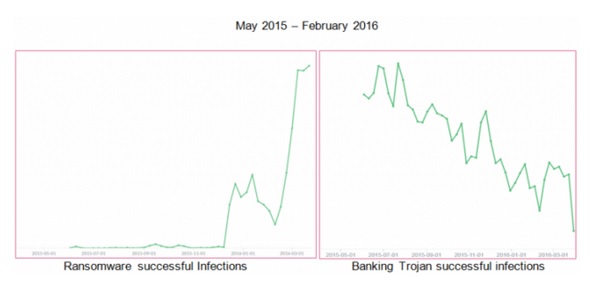

Negli ultimi anni, gli attacchi malware al sistema bancario sono stati la minaccia più concreta del mondo virtuale. Tuttavia, negli ultimi sei mesi il panorama delle minacce è cambiato profondamente. I malware contro il sistema bancario, molto spesso, vengono sostituiti da ondate di ransomware, che continuano ad attaccare gli utenti di tutto il mondo, con forti conseguenze per molte organizzazioni. I grafici sotto mostrano chiaramente questa dinamica.

Perché un cambiamento così all’improvviso? I malware bancari erano proficui per gli hacker, nonostante i grandi miglioramenti delle misure di sicurezza. Per rispondere a questa domanda vi riportiamo alcune considerazioni interessanti:

Colpire facilmente un pubblico più vasto

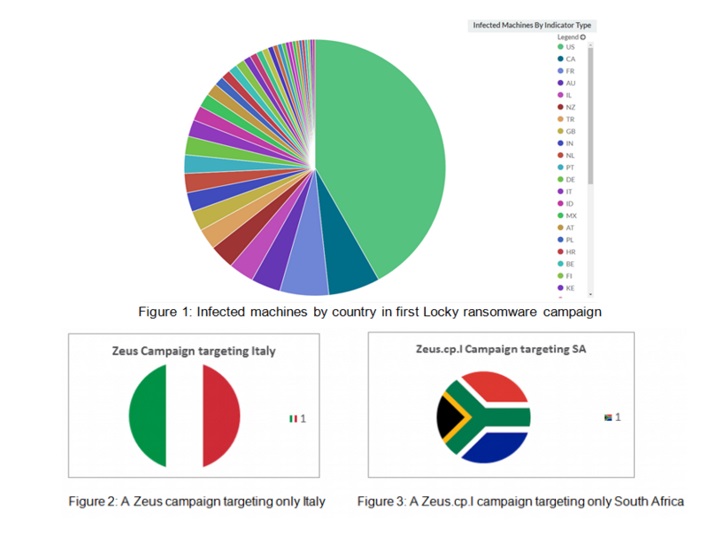

Il primo punto da discutere è la strategia di distribuzione molto disomogenea che bisogna seguire perché una campagna di attacco vada a buon fine. E’ facile notare la differenza confrontando la campagna del ransomware Locky con due campagne diverse del malware bancario Zeus. Nella figura 1, si vede che Locky ha colpito diversi paesi in tutte le regioni, senza dover localizzare o targetizzare le infezioni. Le Figure 2 e 3 invece mostrano due semplici campagne Zeus, che prendono di mira paesi specifici per necessità.

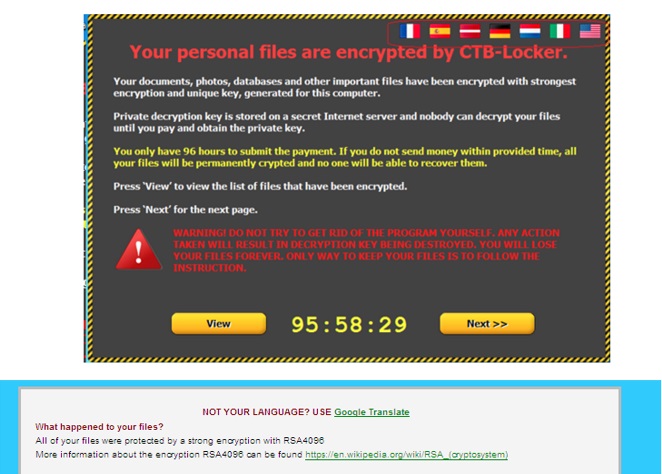

Un tempo era relativamente semplice per un hacker ottenere dei trasferimenti di denaro dagli utenti di una banca, quando bastava creare una copia del sito di una banca per il phishing, e rubare le credenziali del malcapitato. Ma quel periodo si è concluso molto tempo fa. Oggi, questo tipo di attacco è più complicato. Anche se si è in possesso delle credenziali, e, in più, del secondo fattore di autenticazione, se non ci si connette da un dispositivo desktop autenticato in precedenza dall’utente, è probabile che non si riesca ad effettuare la transazione del denaro. Gli hacker che colpiscono i servizi di banking online devono monitorare anche le attività malware e modificarle in tempo reale, cambiando il comportamento del browser (come negli attacchi Man-in-the-Browser) per trasferire denaro su un conto e in seguito reindirizzarlo. Questo viene fatto con delle estensioni web che devono essere create da zero per il sito di ciascuna banca, e in tutte le lingue. I malware bancari devono essere molto adattabili, a seconda della banca, quindi non esiste un vettore d’attacco generico. I ransomware, d’altra parte, possono essere adattati senza sforzi particolari da parte dello sviluppatore. Per localizzare una campagna, gli autori di un ransomware non devono fare altro che tradurre la nota del riscatto nella lingua del caso, e gli hacker più pigri possono addirittura indirizzare le loro vittime a Google per la traduzione, come nell’esempio sotto.

Avete dei problemi con le transazioni di denaro? Basta usare i Bitcoin!

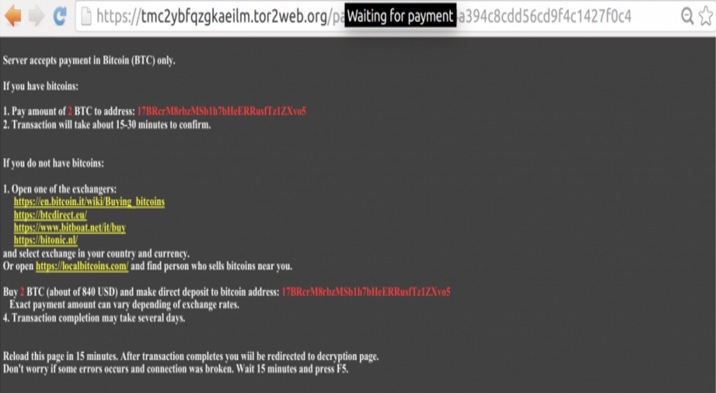

Il secondo fattore che traina il cambiamento verso i ransomware è la facilità di accesso ai fondi. In un attacco ad una banca, anche se si riesce ad effettuare la transazione di fondi verso il conto intermedio controllato dall’hacker, c’è comunque il rischio che l’hacker non riesca ad accedervi o che venga scoperto. I sistemi antifrode bancari sono in grado di innescare silenziosamente un allarme per smascherare l’hacker che cerca di sottrarre il denaro, o anche semplicemente per bloccare la transazione. La capacità di tracciare i movimenti dei fondi, o i prelievi fisici, costituisce un pericolo concreto per gli hacker. Tuttavia, i ransomware più diffusi usano i Bitcoin. Questo consente la transazione di fondi liquidi senza l’opzione di cancellazione, e alcuni portafogli di Bitcoin consentono transazioni che restano prive di tracce, inarrivabili per le autorità. E cambiare i Bitcoin in denaro è facile come andare al bancomat.

Avete paura che il Command&Control si disattivi? Con un ransomware non dovrete temere.

I malware bancari devono mantenere un canale live per le estensioni web e per le transazioni di denaro in tempo reale. Se durante il processo il server Command&Control si disattiva, l’attacco non andrà a buon fine. I ransomware non devono gestire questa criticità. Dopo l’infezione, non c’è nessun motivo di mantenere attiva una linea di comunicazione. Il ransomware non fa altro che notificare la richiesta di riscatto con un messaggio, lasciando alla propria vittima l’onere di completare la transazione, anche se questo significa che devono cercare il “proprietario” nell’underground TOR anonimo.

Le tendenze più recenti mostrano che alcune varianti di ransomware non comunicano nemmeno con l’esterno per ottenere una chiave di criptaggio, ma arrivano già confezionati con una chiave pubblica pre-impostata. Diversamente dai malware bancari, con i ransomware non è necessario stabilire una connessione a un server Command&Control live per riuscire a generare introiti.

Conclusioni

Considerando tutti questi vantaggi, è semplice capire perché i ransomware stiano generando entrate così significative per i loro autori. Questo trend sta crescendo rapidamente, e possiamo prevedere che crescerà ancora di più. Per contrastare questa tendenza, dobbiamo diminuire la redditività di questi attacchi. Se colpire la scia del riciclo di denaro risulterebbe utile, fino a quel momento questo può tradursi invece nella reazione aggressiva contro il vettore dell’infezione, con soluzioni in grado di bloccare gli attacchi moderni prima che abbiano l’opportunità di agire. E in seguito, nel corso del tempo, dovremo tenere sotto osservazione le prossime, più semplici tecniche di guadagno, sapendo che gli hacker di certo le sfrutteranno.