Classiscam 2023, la nota piattaforma di Scam-as-a-Service con un giro d’affari di 64,5 milioni di dollari, abusa di noti marchi in 35 Paesi europei. Lo ha reso noto Group-IB, specialista globale nella cybersecurity, secondo cui la piattaforma di Scam-as-a-Service sta conducendo le proprie campagne in tutto il mondo anche nel 2023.

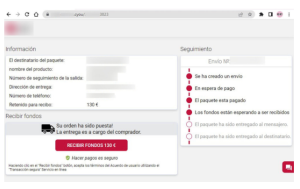

In un nuovo articolo gli analisti di Group-IB spiegano dettagliatamente come questo sistema automatizzato utilizzi bot Telegram per offrire supporto nella creazione di pagine di phishing pronte all’uso. Queste impersonano aziende in una varietà di settori, tra cui shop online, siti di annunci e operatori logistici. Queste pagine di phishing sono progettate per derubare gli utenti, carpire i dati degli strumenti di pagamento e le credenziali di accesso bancario.

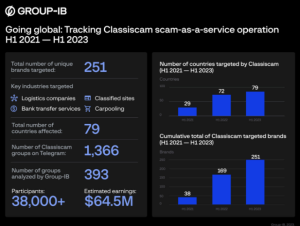

Secondo quanto scoperto da Group-IB, tra il primo semestre del 2021 e il primo semestre del 2023 ben 251 marchi sono stati impersonati su pagine di phishing Classiscam in 79 Paesi. Inoltre, i modelli di pagine di phishing creati per ciascun marchio possono essere localizzati per l’uso in diversi Paesi modificando la lingua e la valuta presenti nelle pagine fasulle. In questo modo, un noto marchio della logistica è stato impersonato dai “Classiscammers” che hanno preso di mira utenti in ben 31 Paesi.

Perché serve condividere le analisi su Classiscam

Da quando, nella seconda metà del 2019 il Team di Risposta alle Emergenze Informatiche di Group-IB (CERT-GIB) ha identificato per la prima volta le attività di Classiscam, sono stati scoperti 1.366 gruppi che sfruttavano questo schema su Telegram.

Esaminando i canali Telegram contenenti informazioni relative a 393 organizzazioni Classiscam con oltre 38.000 membri attivi dal primo semestre del 2020 al primo semestre del 2023, Group-IB ha notato come gli attori di minaccia dietro a Classiscam abbiano lavorato alla formalizzazione delle attività di truffa. A partire dal 2022, i “Classiscammer” hanno introdotto alcune innovazioni. Tra queste, schemi di phishing progettati per raccogliere le credenziali di accesso ai conti bancari delle vittime.

In linea con la sua missione, Group-IB continuerà a condividere con le forze dell’ordine i risultati delle analisi su Classiscam condotte con la propria soluzione proprietaria di Digital Risk Protection. L’obiettivo principale di questa ricerca è sensibilizzare l’opinione pubblica sulle ultime metodologie di truffa e ridurre il numero di vittime di queste frodi.

Classiscam, diffusione globale

Classiscam è apparso inizialmente in Russia, dove lo schema è stato testato prima di essere attivato su scala globale. Il programma di affiliazione alla piattaforma di Scam-as-a-Service ha guadagnato popolarità nella primavera del 2020 con l’emergere del COVID-19 e l’aumento del lavoro remoto e dello shopping online.

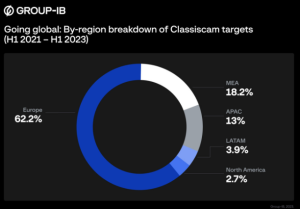

Gli esperti di Group-IB hanno notato che lo schema dello Scam-as-a-Service è stato dapprima esportato in Europa. Poi è sbarcato in altre regioni come gli Stati Uniti, l’Asia-Pacifico (APAC) e il Medio Oriente e l’Africa (MEA). All’inizio del primo semestre del 2021 i Classiscammer avevano preso di mira gli utenti Internet in 30 Paesi. Gli esperti di Group-IB hanno rilevato che all’inizio del primo semestre del 2023, questa cifra è salita a 79. Nel contempo il numero di marchi che hanno subito abusi sul mercato globale è aumentato da 38 a 251.

I danni si contano anche in Italia

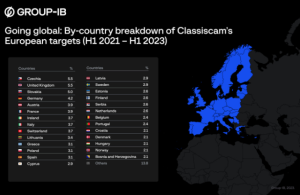

Nel continente Europeo il Paese con il maggior numero di marchi oggetto di abuso è stata la Repubblica Ceca (5,5% del totale europeo). Altri Paesi fortemente colpiti sono stati il Regno Unito (5,5%), la Slovacchia (5,0%), la Germania (4,2%), l’Austria (3,9%) e l’Italia (3,7% come la Svizzera).

Gli utenti Internet in Germania hanno compiuto il 26,5% di tutte le transazioni registrate nelle chat di Classiscam, il valore più alto tra tutti i Paesi. Seguono Polonia (21,9%), Spagna (19,8%), Italia (13,0%) e Romania (5,5%).

L’importo medio di cui le vittime di Classiscam sono state alleggerite a livello globale è di 353 USD per transazione. Tuttavia gli utenti nel Regno Unito, dove la transazione fraudolenta media cuba 865 dollari, hanno subito danni più ingenti. Subito dietro figurano gli utenti di Lussemburgo (848 dollari per transazione), Italia (774 dollari) e Danimarca (730 dollari).

Gli utenti in APAC e MEA sono risultati meno inclini a cadere nella trappola degli schemi Classiscam, sebbene queste truffe siano costate agli utenti di Singapore in media 682 dollari. In Australia questa cifra scende a 515 dollari, e in Arabia Saudita le truffe Classiscam di successo hanno cagionato in media danni per 525 dollari alle vittime.

Cosa c’è di nuovo?

Inizialmente Classiscam era un’operazione a scopo di truffa relativamente diretta. I cybercriminali creavano annunci fasulli su siti di annunci classificati e sfruttavano tecniche di ingegneria sociale per ingannare gli utenti e far loro “acquistare” i beni o servizi falsamente pubblicizzati. Gli utenti trasferivano quindi denaro direttamente agli imbroglioni, o questi ultimi addebitavano gli importi sulla carta della vittima.

Le operazioni Classiscam si sono avvalse di una crescente automazione negli ultimi due anni. Lo schema ora utilizza bot e chat di Telegram per coordinare le operazioni e creare pagine di phishing e truffe in pochi secondi. Molti dei gruppi offrono istruzioni facili da seguire, oltre a esperti disponibili a rispondere alle domande degli altri utenti.

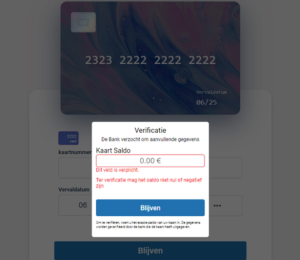

Nell’ultimo anno i ruoli all’interno dei gruppi di scammer si stanno specializzando all’interno di gerarchie estese. Oggi le pagine di phishing di Classiscam possono includere una verifica del saldo del conto dell’utente. In questo modo gli scammer possono valutare quanto possono addebitare sulla carta della vittima.

Ad oggi gli esperti di Group-IB hanno individuato 35 gruppi che distribuiscono link a pagine di phishing che includono moduli fasulli di accesso ai servizi bancari. In tutto i Classiscammer hanno creato risorse che impersonano le pagine di accesso di 63 banche in 14 Paesi. Tra le banche prese di mira molte sono in Belgio, Canada, Repubblica Ceca, Francia, Germania, Polonia, Singapore e Spagna.

Le fila dei Classiscammer continuano a crescere

“Classiscam non mostra segni di rallentamento e le fila dei Classiscammer continuano a crescere. Nel corso dell’ultimo anno i gruppi di scammer hanno adottato una nuova e più ampia gerarchia, e i ruoli all’interno delle organizzazioni stanno diventando sempre più specializzati. Classiscam probabilmente rimarrà una delle principali operazioni globali di truffa durante tutto il 2023“, ha dichiarato Giulio Vada, Head of Business Development Italy di Group-IB.

“Classiscam non mostra segni di rallentamento e le fila dei Classiscammer continuano a crescere. Nel corso dell’ultimo anno i gruppi di scammer hanno adottato una nuova e più ampia gerarchia, e i ruoli all’interno delle organizzazioni stanno diventando sempre più specializzati. Classiscam probabilmente rimarrà una delle principali operazioni globali di truffa durante tutto il 2023“, ha dichiarato Giulio Vada, Head of Business Development Italy di Group-IB.

Group-IB continuerà a monitorare le campagne globali di Classiscam, collaborando sia con le forze dell’ordine che con i marchi interessati per contribuire agli sforzi volti a debellare queste truffe. Alle aziende il cui marchio e la cui immagine vengono imitati dagli scammer si consiglia di adottare soluzioni di Digital Risk Protection. Con queste saranno in grado di monitorare, identificare e rimuovere attivamente i domini di phishing.