ESET, specialista globale nel mercato della cybersecurity, sta ricostruendo le campagne offensive verso le organizzazioni ucraine messe in atto in questo ultimo periodo. Mentre l’invasione russa prendeva il via, i ricercatori di ESET hanno scoperto due nuove famiglie di malware wiper che aggrediscono le organizzazioni ucraine. Il primo cyberattacco è iniziato poche ore prima dell’invasione militare russa, come ESET Research ha riferito sul suo account Twitter, e dopo gli attacchi DDoS (distributed denial-of-service) contro i principali siti web ucraini all’inizio della giornata dello scorso 23 febbraio.

Questi attacchi distruttivi hanno sfruttato almeno tre componenti: HermeticWiper per la cancellazione dei dati, HermeticWizard per la diffusione sulla rete locale, e HermeticRansom che agisce come ransomware esca. Gli artefatti del malware suggeriscono che gli attacchi erano stati pianificati per diversi mesi.

Il 24 febbraio è iniziato un secondo attacco distruttivo contro una rete governativa ucraina, tramite un wiper che ESET Research ha chiamato IsaacWiper.

“Per quanto riguarda IsaacWiper, stiamo valutando i suoi collegamenti, se ce ne sono, con HermeticWiper. È importante notare che è stato individuato in un’organizzazione governativa ucraina che non è stata colpita da HermeticWiper”, spiega Jean-Ian Boutin, ESET Head of Threat Research.

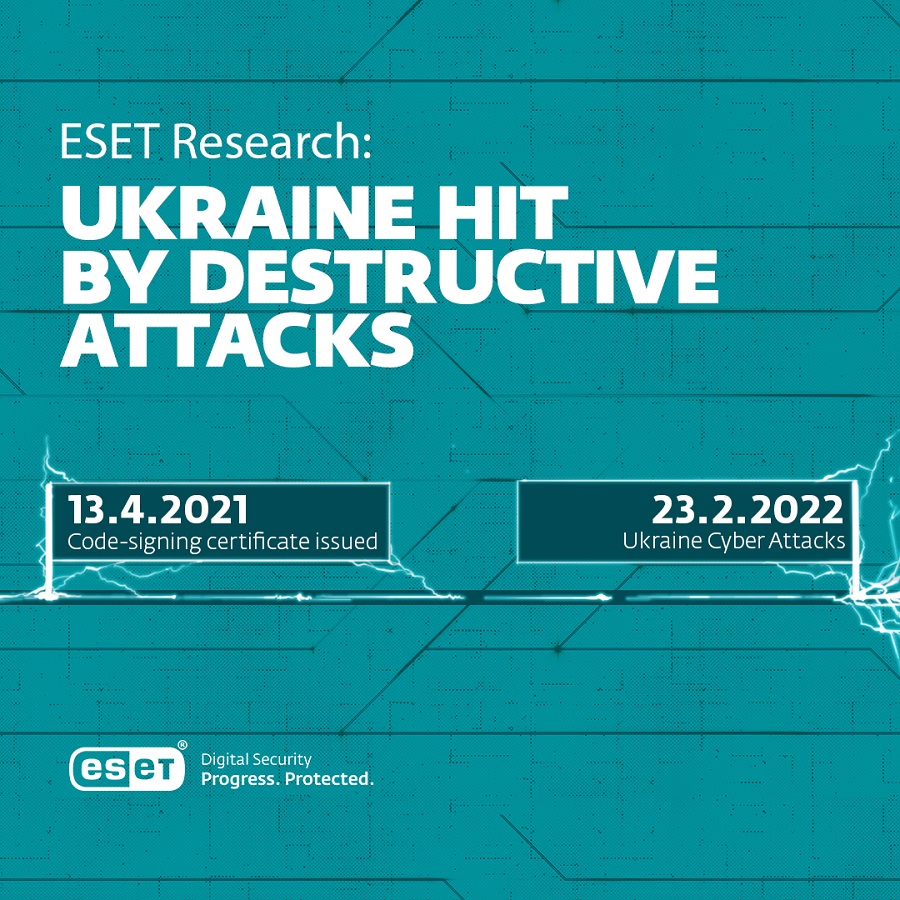

I ricercatori di ESET ritengono altamente probabile che le organizzazioni colpite siano state compromesse ben prima della distribuzione del wiper. “Questa convinzione si basa su diversi elementi: i primi timestamp di compilazione di HermeticWiper PE, risalgono al 28 dicembre 2021; la data di emissione del certificato di firma del codice al 13 aprile 2021; e la distribuzione di HermeticWiper attraverso la policy di dominio predefinita, in almeno un caso, suggerisce che gli attaccanti avevano accesso a uno dei server Active Directory della vittima”, prosegue Boutin.

IsaacWiper è stato rilevato nella telemetria di ESET il 24 febbraio. Il più vecchio timestamp di compilazione PE era del 19 ottobre 2021, il che significa che se il suo timestamp di compilazione PE non è stato manomesso, IsaacWiper potrebbe essere stato utilizzato in operazioni precedenti già mesi prima.

Nel caso di HermeticWiper, ESET ha osservato artefatti di lateral movement all’interno delle organizzazioni colpite e che gli aggressori hanno probabilmente preso il controllo di un server Active Directory. Un worm personalizzato che i ricercatori ESET hanno denominato HermeticWizard è stato utilizzato per diffondere il wiper attraverso le reti compromesse. Per il secondo wiper – IsaacWiper – gli aggressori hanno usato RemCom, uno strumento di accesso remoto, e forse Impacket per muoversi all’interno della rete.

Inoltre, HermeticWiper si cancella dal disco sovrascrivendo il proprio file con byte casuali. Questa misura anti-forense è probabilmente intesa a prevenire l’analisi del wiper post-incidente. Il ransomware esca HermeticRansom è stato distribuito contemporaneamente a HermeticWiper, probabilmente al fine di nascondere le azioni del wiper.

Appena un giorno dopo il rilascio di IsaacWiper, gli aggressori hanno distribuito una nuova versione con log di debug. Questo potrebbe indicare che gli aggressori non sono stati in grado di cancellare alcune delle macchine target e hanno aggiunto messaggi di log per capirne il motivo.

ESET Research non è ancora stata in grado di attribuire questi attacchi a un attore di minacce a causa della mancanza di qualsiasi similitudine significativa del codice con altri campioni nella banca dati di malware di ESET.

Il termine “Hermetic” deriva da Hermetica Digital, una società cipriota a cui è stato rilasciato il certificato di firma del codice. Secondo un rapporto di Reuters, sembra che questo certificato non sia stato rubato da Hermetica Digital mentre è probabile che gli aggressori abbiano impersonato la società cipriota per ottenere questo certificato da DigiCert. ESET Research ha chiesto alla società emittente DigiCert di revocare immediatamente il certificato.