Sugli exploit Zero-Day Mandiant dice la sua.

Con una ricerca volta a indagare il 2022, la società ha dimostrato che sia le tipologie di software prese di mira, sia la varietà degli aggressori che sfruttano gli zero-day si sono evoluti e ampliati.

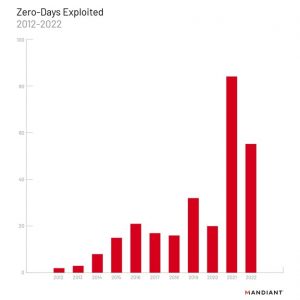

Mandiant, infatti, ha identificato 55 vulnerabilità zero-day sfruttate nel corso del 2022, che sono in diminuzione rispetto al 2021, un anno record che ha visto ben 81 exploit zero-day identificati.

Sebbene il dato sia in calo rispetto al 2021, i ricercatori di Mandiant sottolineano che si tratta comunque di un aumento del 200% rispetto al 2020 (e comunque superiore rispetto a tutti gli anni precedenti) e prevedono che lo sfruttamento degli zero-day continuerà ad aumentare nel lungo periodo.

Nel 2021 Mandiant aveva previsto che le vulnerabilità zero-day avrebbero continuato ad essere sfruttate a un ritmo significativamente più elevato rispetto agli anni dal 2010 al 2019, i 55 zero-day identificati nel corso del 2022 confermano questa tendenza. Sono diversi i fattori che possono aver contribuito alla diminuzione del numero degli zero-day nel 2020, per poi quadruplicarsi nel 2021. Le interruzioni dovute alla pandemia nel 2020 hanno avuto diversi effetti, tra cui un rallentamento dei meccanismi di segnalazione e di divulgazione delle vulnerabilità di diversi fornitori di software, e, allo stesso tempo, hanno ridotto la capacità dei difensori di rilevare le attività di sfruttamento delle vulnerabilità stesse; questo potrebbe aver incoraggiato gli aggressori a conservare i nuovi exploit per altre occasioni. Inoltre, nel 2021 le informative di Apple e Android hanno incluso un maggior numero di informazioni inerenti lo sfruttamento delle vulnerabilità.

Nel 2021 Mandiant aveva previsto che le vulnerabilità zero-day avrebbero continuato ad essere sfruttate a un ritmo significativamente più elevato rispetto agli anni dal 2010 al 2019, i 55 zero-day identificati nel corso del 2022 confermano questa tendenza. Sono diversi i fattori che possono aver contribuito alla diminuzione del numero degli zero-day nel 2020, per poi quadruplicarsi nel 2021. Le interruzioni dovute alla pandemia nel 2020 hanno avuto diversi effetti, tra cui un rallentamento dei meccanismi di segnalazione e di divulgazione delle vulnerabilità di diversi fornitori di software, e, allo stesso tempo, hanno ridotto la capacità dei difensori di rilevare le attività di sfruttamento delle vulnerabilità stesse; questo potrebbe aver incoraggiato gli aggressori a conservare i nuovi exploit per altre occasioni. Inoltre, nel 2021 le informative di Apple e Android hanno incluso un maggior numero di informazioni inerenti lo sfruttamento delle vulnerabilità.

Mandiant prevede che la tendenza a lungo termine per lo sfruttamento degli zero-day continuerà ad aumentare, con alcune fluttuazioni di anno in anno. Gli attaccanti sono alla ricerca di furtività e facilità di sfruttamento, due caratteristiche che gli zero-day possono fornire. Sebbene la scoperta di vulnerabilità zero-day richieda molte risorse e il successo dello sfruttamento non sia garantito, il numero totale di vulnerabilità rese note e sfruttate ha continuato a crescere, le tipologie di software prese di mira, compresi i dispositivi Internet of Things (IoT) e le soluzioni cloud, continuano ad evolversi e la varietà degli attori che li sfruttano si è decisamente ampliata.

Exploit Zero-Day: alcuni dati chiave presenti nella ricerca

- 55 vulnerabilità zero-day sfruttate nel 2022;

- Di queste, 13 zero-day sono stati sfruttati da gruppi di spionaggio informatico:

- I gruppi di spionaggio informatico cinesi hanno sfruttato un numero maggiore di zero-day rispetto ad altri gruppi nel corso del 2022, questo dato che è in linea con gli anni precedenti. Più della metà degli zero-day (7 su 13) sono collegati a gruppi noti operanti nello spionaggio informatico e sono stati attribuiti alla Cina;

- 2 vulnerabilità zero-day sono state sfruttate da presunti gruppi nordcoreani;

- 2 vulnerabilità zero-day sono state sfruttate da attori state-sponsored russi;

- 4 vulnerabilità zero-day sono state sfruttate da aggressori con motivazioni finanziarie;

- 3 di queste 4 sembrano essere collegate ad operazioni ransomware;

- 10 vulnerabilità zero-day, quasi il 20% di tutti gli zero-day identificati da Mandiant nel 2022, hanno interessato prodotti di sicurezza, IT e di gestione della rete;

- Gli aggressori, in particolare quelli che cercano di non essere scoperti, prediligono il prendere di mira i prodotti di sicurezza, di rete e di gestione IT o di “infrastruttura edge” perché sono collegati a internet e spesso non ospitano soluzioni E/XDR o di rilevamento, riducendo la probabilità che i difensori identifichino gli accessi abusivi.

Mandiant prevede che gli aggressori continueranno a scoprire e sfruttare gli exploit zero-day, in quanto queste vulnerabilità offrono significativi vantaggi tattici per via delle percentuali di successo nello sfruttamento, oltre al non essere rilevati.

Mandiant, tuttavia, afferma che una più ampia migrazione verso i prodotti cloud potrebbe alterare le tendenze previste a causa dei diversi approcci alle patch e alla divulgazione delle vulnerabilità. I fornitori cloud possono creare patch e distribuirle per conto dei clienti, il che riduce notevolmente i tempi di patch e quindi i rischi di sfruttamento successivo alla divulgazione delle vulnerabilità. Tuttavia, molti fornitori cloud hanno storicamente scelto di non divulgare pubblicamente le vulnerabilità dei prodotti cloud con lo stesso approccio di altre tipologie di prodotti. Questo potrebbe influenzare il conteggio delle divulgazioni zero-day.

Dato che i fornitori e i prodotti presi di mira dagli zero-day continuano a diversificarsi, le aziende devono stabilire in modo efficiente ed efficace le priorità delle patch in base alle loro specifiche circostanze per ridurre sufficientemente il rischio. Oltre alle classificazioni del rischio, Mandiant suggerisce alle organizzazioni di analizzare:

- Quali tipologie di aggressori prendono di mira la loro specifica area geografica o il loro settore;

- I malware, le tattiche, le tecniche e le procedure utilizzate dagli aggressori;

- I prodotti in uso da parte di un’organizzazione che forniscono la maggiore superficie di attacco.

Questi elementi possono essere usati per identificare dove è necessario prevedere un intervento di mitigazione del rischio.

Visto che Microsoft, Google ed Apple continuano ad essere i fornitori più impattati e che la loro presenza è largamente diffusa, è fondamentale una corretta configurazione di questi prodotti, oltre alla adozione di best practice come la segmentazione della rete e la restrizione dei privilegi degli accessi. Tuttavia, nonostante lo sfruttamento delle vulnerabilità coinvolga in questi tre fornitori di software, i team di sicurezza devono comunque valutare i rischi derivanti dagli altri fornitori di software e restare vigili sull’intera superficie di attacco.

Tra il 2021 e il 2022, circa il 25-30% delle vulnerabilità zero-day hanno colpito fornitori diversi dai “Top 3” e per questo le organizzazioni devono allocare sufficienti risorse per la difesa di tutte queste tecnologie.