Come aveva avvertito il World Economic Forum: “Dobbiamo prepararci a una cyberpandemia globale simile al Covid, che si diffonderà più velocemente e più a lungo di un virus biologico, con un impatto economico pari o superiore”. Con i cyberattacchi verso le reti aziendali in aumento del 50% rispetto all’anno precedente, è ormai chiaro che l’anno scorso si è assistito a una doppia pandemia, biologica e informatica.

Per difendersi da una superficie di attacco in continua espansione, i team di sicurezza adottano sempre più spesso nuovi prodotti per proteggere reti, infrastrutture cloud, dispositivi IoT, nonché utenti e accessi. Tuttavia, combinare prodotti diversi di più provider può creare lacune nella sicurezza e costi operativi eccessivi. Check Point Software mostra perché la security consolidation può migliorare significativamente la security posture, migliorare l’efficienza operativa della sicurezza e ridurre notevolmente il TCO (Total Cost of Ownership).

La pandemia da Covid-19 ha scatenato una cyberpandemia?

Entrambe le pandemie, sia quella da Covid-19 sia quella informatica, hanno effetti dannosi sulle loro vittime. Ma la cyberpandemia colpisce anche i sistemi informatici e i relativi dati. Lo scorso anno, i cyberattacchi andati a buon fine sono costati 6.000 miliardi di dollari a livello globale sotto forma di ransomware, perdita di produttività, data leak e danni alla reputazione, tra gli altri. Allo stesso modo, il costo inflitto dalla pandemia di Covid si misura in trilioni di dollari, dai lockdown agli stravolgimenti della supply chain.

Con la pandemia, il remote working è diventato la norma per la maggior parte degli impiegati. McKinsey stima che la forza lavoro da remoto sia aumentata di 4-5 volte rispetto ai livelli pre-pandemia. Nel giro di poche settimane, la superficie di attacco si è allargata in modo impressionante, mandando in frantumi il perimetro di sicurezza. Ciò ha messo a nudo le vulnerabilità di sicurezza della rete, del cloud, dei dispositivi e degli accessi, che sono state sfruttate per destabilizzare ospedali, banche e governi, tra gli altri. A livello globale, nel 2021, Check Point Research ha registrato un aumento del 40% dei cyberattacchi, con un’organizzazione su 61 colpita da ransomware ogni settimana.

Come prevenire la prossima pandemia?

Con la pandemia da Covid-19, la politica ha reagito con lockdown, vaccinazioni e rafforzamento del sistema sanitario con infrastrutture complementari, tra cui centri di analisi, hotel/centri di quarantena e aree dedicate ai pazienti positivi negli ospedali per far fronte al numero di pazienti che continuavano ad aumentare.

Allo stesso modo, i CISO hanno dovuto reagire all’ampliamento della superficie di attacco potenziando policy e infrastrutture di sicurezza. I CISO hanno due opzioni per affrontare questa espansione di superficie: possono adottare una strategia “best-of-breed” per creare una patch dell’architettura di sicurezza con più provider, oppure possono consolidare l’architettura di sicurezza con un’unica suite di cybersecurity.

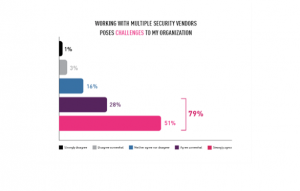

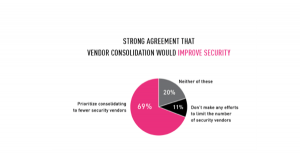

Quest’ultimo approccio è consigliato in quanto consente di colmare le lacune di sicurezza legate a configurazioni errate e a policy di sicurezza che non si sovrappongono completamente quando si utilizzano più provider. Check Point Software ha intervistato oltre 400 CISO nel mondo per confermare questo trend: il 79% degli esperti di sicurezza ha dichiarato che lavorare con più security vendor è impegnativo e il 69% concorda sul fatto che lavorare con meno provider aumenterebbe la security.

Quest’ultimo approccio è consigliato in quanto consente di colmare le lacune di sicurezza legate a configurazioni errate e a policy di sicurezza che non si sovrappongono completamente quando si utilizzano più provider. Check Point Software ha intervistato oltre 400 CISO nel mondo per confermare questo trend: il 79% degli esperti di sicurezza ha dichiarato che lavorare con più security vendor è impegnativo e il 69% concorda sul fatto che lavorare con meno provider aumenterebbe la security.

I vantaggi della security consolidation

- Riduzione dei costi di gestione: gestire le singole licenze all’interno dell’azienda può comportare un notevole dispendio di risorse, poiché ogni licenza deve essere acquistata, monitorata e rinnovata singolarmente. Una licenza ELA (Enterprise License Agreement) consente all’azienda di utilizzarne una sola per tutti i servizi nell’intera organizzazione.

- Costi ridotti: avere un’ELA significare acquistare in blocco il servizio di un provider per un periodo fisso. Spesso ciò comporta sconti consistenti rispetto all’acquisto di licenze individuali.

- Riduzione dei rischi sul business: con le licenze individuali, un’organizzazione deve gestire ogni licenza e può incorrere in interruzioni dell’attività se una di esse sfugge a un check, e scade. Con l’ELA, l’organizzazione deve gestire una sola licenza, riducendo la probabilità di un blocco del business.

- Riduzione degli sprechi: con i contratti di licenza individuali, un’azienda può inavvertitamente acquistare licenze aggiuntive per un prodotto, mentre altre vanno sprecate o vengono utilizzate solo occasionalmente. L’ELA raggruppa dei servizi e consente di non spendere di più per servizi inutilizzati.

- Spese previste: con l’ELA, un’organizzazione e un provider concordano una tariffa prestabilita per i servizi del provider per la durata del contratto di licenza ELA. Questo garantisce un maggior grado di prevedibilità rispetto alle licenze singole.

- Flessibilità del servizio: i contratti ELA spesso includono l’opzione di richiedere crediti per le risorse inutilizzate che possono essere destinati ad altri servizi. Ciò consente a un’azienda di adattare meglio il consumo dei servizi alle sue esigenze.