Nuove preoccupanti novità nel mondo cyber arrivano da Kaspersky azienda globale di sicurezza informatica e digital privacy, che ha rilevato attacchi ransomware che utilizzano BitLocker di Microsoft per crittografare i file aziendali. Gli attori delle minacce disabilitano le funzionalità di ripristino per impedire il recupero dei file e utilizzano uno script dannoso con una nuova funzionalità che è in grado di rilevare versioni specifiche di Windows e attivare BitLocker in base alla versione di Windows. Gli attacchi con questo ransomware, denominato “ShrinkLocker“, e le sue varianti sono stati osservati in Messico, Indonesia e Giordania. Gli autori hanno preso di mira aziende che operano nel settore dell’acciaio, nella produzione di vaccini e un ente governativo.

Ecco come ShrinkLocker utilizza BitLocker

Secondo quanto riportato dal Global Emergency Response team di Kaspersky, i cyber criminali stanno utilizzando VBScript, un linguaggio di programmazione per automatizzare le attività sui computer Windows, per creare uno script dannoso con funzionalità non segnalate in precedenza al fine di massimizzare i danni dell’attacco. La novità è che lo script controlla la versione corrente di Windows installata sul sistema e abilita di conseguenza le funzionalità di BitLocker. In questo modo, si presume che lo script sia in grado di infettare sistemi nuovi e legacy fino a Windows Server 2008.

Se la versione del sistema operativo è adatta all’attacco, lo script modifica le impostazioni di avvio e tenta di crittografare l’intera unità utilizzando BitLocker. Crea una nuova partizione di avvio, configurando una sezione separata sull’unità del computer contenente i file per l’avvio del sistema operativo. Questa azione ha lo scopo di bloccare la vittima in una fase successiva. Gli aggressori hanno anche eliminato le protezioni utilizzate per la sicurezza della chiave di crittografia di BitLocker, in modo che la vittima non possa recuperarle.

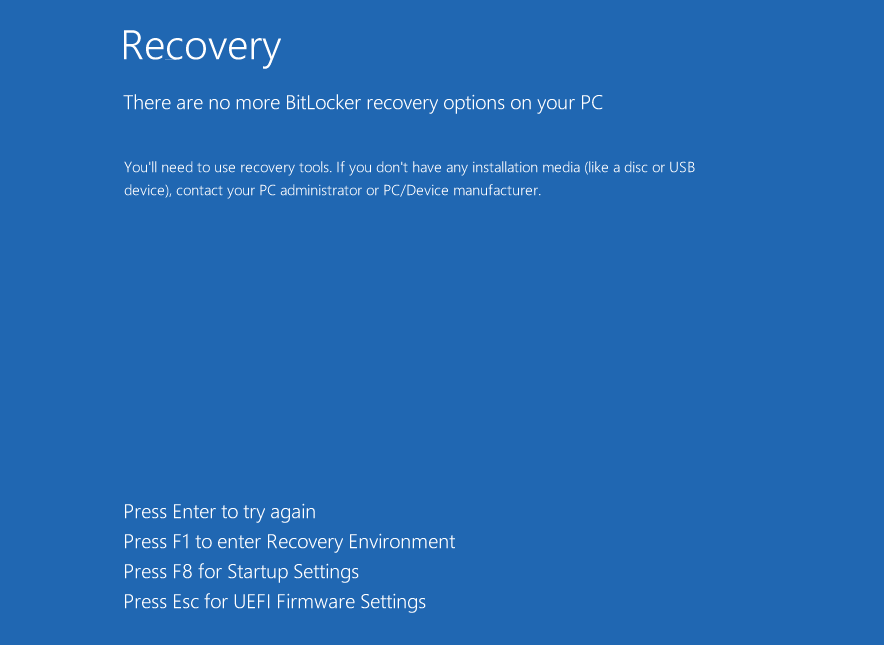

Lo script dannoso invia quindi le informazioni sul sistema e la chiave di crittografia generata sul computer compromesso al server controllato dall’attore della minaccia. In seguito, copre le sue tracce eliminando i registri e i vari file che servono come indizi e aiutano a indagare su un attacco. Nella fase finale, il malware forza lo spegnimento del sistema, un’operazione facilitata dalla creazione e dalla reinstallazione dei file in una partizione di avvio separata. La vittima visualizza la schermata di BitLocker con il messaggio: “Non ci sono più opzioni di recupero BitLocker sul PC”.

Il messaggio che appare sullo schermo della vittima dopo l’arresto forzato del sistema

Kaspersky ha chiamato lo script “ShrinkLocker”, poiché questo nome evidenzia la procedura critica di ridimensionamento della partizione, essenziale per l’aggressore al fine di garantire il corretto avvio del sistema con i file crittografati.

I consigli di Kaspersky

Gli esperti di Kaspersky consigliano le seguenti misure di mitigazione per evitare che gli aggressori sfruttino la funzionalità descritta nel report:

- Utilizzare un software di sicurezza affidabile e correttamente configurato per rilevare le minacce che tentano di sfruttare BitLocker.

- Implementare il servizio Managed Detection and Response (MDR) per individuare in modo proattivo le minacce.

- Limitare i privilegi degli utenti per impedire l’abilitazione non autorizzata delle funzioni di crittografia o la modifica delle chiavi di registro.

- Attivare la registrazione e il monitoraggio del traffico di rete, rilevando le richieste GET e POST, poiché i sistemi infetti possono trasmettere password o chiavi a domini di aggressori.

- Monitorare gli eventi di esecuzione di VBScript e PowerShell, salvando gli script e i comandi registrati in un repository esterno per conservare l’attività nonostante la cancellazione locale.

Il parere dell’esperto

“L’aspetto particolarmente preoccupante di questo caso è che BitLocker, originariamente progettato per mitigare i rischi di furto o esposizione dei dati, è stato riutilizzato dai cybercriminali per scopi malevoli. È paradossale che una misura di sicurezza sia stata usata in questo modo. Per le aziende che utilizzano BitLocker, è fondamentale disporre di password forti e di conservare in modo sicuro le chiavi di ripristino. Anche i backup regolari, archiviati offline e verificati, sono una garanzia essenziale”, ha dichiarato Cristian Souza, Incident Response Specialist del Kaspersky Global Emergency Response Team.