G Data ha rilasciato sul mercato la nuova tecnologia DeepRay, un sistema proprietario di self-learning basato sull’AI, capace di individuare anche i malware meglio cammuffati direttamente sul computer dell’utente.

“Con DeepRay, abbiamo stravolto le regole del gioco e privato i cybercriminali dei loro profitti economici – spiega Andreas Lüning, fondatore e CEO di G DATA Software AG -. Grazie a questa nuova tecnologia siamo in grado di analizzare il vero contenuto di file che contengono malware camuffati e respingiamo in modo efficace i nuovi attacchi. DeepRay incrementa significativamente il già alto livello di protezione offerto ai nostri utenti.”

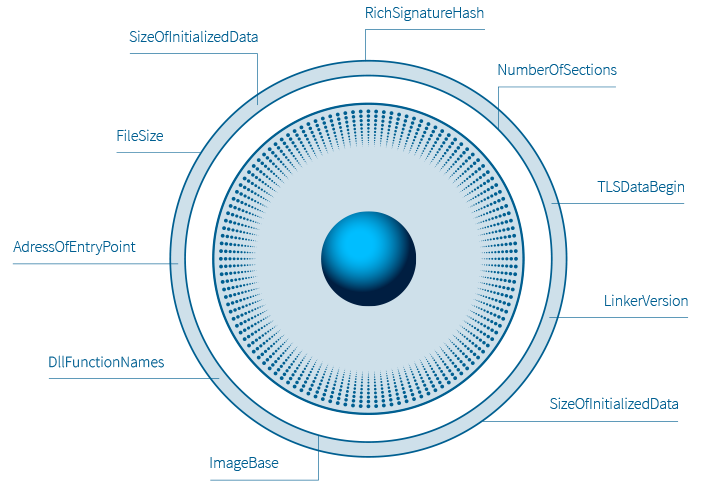

Tutte le suite G DATA per la tutela dei privati cittadini si avvalgono da subito di una rete neurale che consta di numerosi percettroni che identificano e analizzano processi sospetti. Questa rete poggia su un algoritmo che viene costantemente aggiornato e alimentato sia dagli analisti G DATA, sia tramite apprendimento adattivo. I file eseguibili di diverse tipologie vengono categorizzati in base ad un’ampia varietà di indicatori, come il rapporto tra la dimensione concreta del file e il codice eseguibile, la versione del compilatore impiegata oppure il numero delle funzioni di sistema importate.

Quando DeepRay classifica un file come sospetto, si esegue un’analisi profonda nella memoria del processo corrispondente includendo anche l’identificazione di matrici associabili al codice core di gruppi di malware noti o di comportamenti genericamente dannosi. Con DeepRay le soluzioni G DATA riconoscono quindi applicazioni malevole camuffate con largo anticipo rispetto ai sistemi tradizionali, prevenendo così i danni provocati da nuove campagne malware sin dallo stadio iniziale dell’ondata di infezione.