La settimana scorsa l’Agenzia per la sicurezza nazionale degli Stati Uniti (NSA) ha pubblicato un elenco delle 25 principali vulnerabilità note al pubblico più spesso analizzate e prese di mira da aggressori sponsorizzati dallo Stato e legati alla Cina. Tutti i 25 bug di sicurezza sono ben noti e hanno patch disponibili presso i loro fornitori. La NSA ha tuttavia esortato il settore pubblico e quello privato ad applicare patch o attenuanti per prevenire gli attacchi, affermando che “la maggior parte delle vulnerabilità dell’elenco della NSA può essere sfruttata per ottenere l’accesso iniziale alle reti delle vittime utilizzando prodotti direttamente accessibili da Internet e fungendo da gateway verso le reti interne”.

I ricercatori in materia di sicurezza di Check Point hanno condotto un’analisi per evidenziare la gravità delle 25 vulnerabilità delineate nel rapporto dell’NSA. I loro risultati hanno rivelato che gli hacker hanno sfruttato molte delle 25 vulnerabilità elencate nel rapporto dell’NSA e che, in media, tali vulnerabilità sono state sfruttate 7 volte di più rispetto ad altre vulnerabilità nel 2020.

Le 25 principali vulnerabilità delineate nel rapporto dell’NSA sono di alto profilo, in quanto si rivolgono a prodotti popolari che, se sfruttati, avrebbero un forte impatto.

La maggior parte delle vulnerabilità può avere un forte impatto sui sistemi interessati.

Ad esempio, gli aggressori che sfruttano SIGRed (CVE-2020-1350) sarebbero in grado di assumere il controllo del sistema interessato e di condurre attività dannose, come manipolare le e-mail degli utenti e il traffico di rete, disabilitare i servizi e raccogliere le credenziali degli utenti. In un altro esempio, lo sfruttamento di F5 BIG-IP Remote Code Execution (CVE-2020-5902) può consentire agli aggressori di compromettere i sistemi interessati e condurre attività come la creazione o l’eliminazione di file, la manipolazione di dati sensibili e la disabilitazione di servizi.

Da indagini più approfondite è emerso che le vulnerabilità sfruttate sono state utilizzate per lanciare 3 milioni di attacchi nel 2020, di cui 2,5 milioni negli ultimi 6 mesi. Ciascuno di questi attacchi è stato sventato da Check Point. Rispetto ad altri fornitori di sicurezza informatica, Check Point ha il più alto tasso di protezione contro le 25 vulnerabilità elencate dalla NSA.

Top 5 dei 5 paesi più attaccati tramite le 25 vulnerabilità indicate dall’NSA

Nel complesso, gli attacchi che sfruttano le 25 principali vulnerabilità del rapporto della NSA hanno colpito 161 Paesi in tutto il mondo. I ricercatori del Check Point hanno classificato i primi 5 paesi attaccati:

- USA

- Germania

- Regno Unito

- Indonesia

- Paesi Bassi

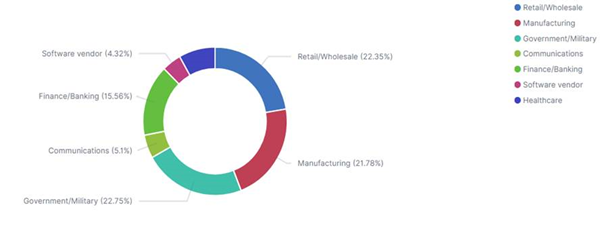

Attacchi per settore industriale

Gli attacchi documentati nelle analisi dei ricercatori hanno colpito una serie di settori industriali in tutto il mondo negli ultimi 6 mesi. Negli Stati Uniti, quasi il 30% degli attacchi ha preso di mira il settore governativo/militare, il che rappresenta il 31% in più rispetto al resto del mondo.

Per quanto riguarda l’Italia i settori più colpiti sono quello manifatturiero (31,71%) e Retail – distribuzione (27,36%), ISP-MSP (14,67%), utilities (10,48%) e trasporti (8,44%).

Commento di Adi Ikan, Network Research & Protection Group Manager di Check Point

“La NSA ha elencato queste 25 vulnerabilità per una buona ragione: sono molto gravi. Abbiamo deciso di condurre un’analisi per dimostrare in che misura gli hacker si sono appoggiati a queste vulnerabilità. I numeri dietro l’elenco sono sconcertanti. Il fatto che, in media, queste vulnerabilità siano state sfruttate fino a 7 volte di più rispetto ad altre vulnerabilità nel 2020 dimostra come gli hacker concentrino i loro sforzi su difetti specifici che sanno essere diffusi. Check Point ha sventato nel 2020 gli attacchi 3M relativi a queste vulnerabilità, e abbiamo il più alto tasso di protezione per ognuna delle 25 vulnerabilità delineate dall’NSA.

È chiaro che oggi gli hacker utilizzano metodi più sofisticati per condurre gravi attacchi alle reti, al fine di creare danni e disagi. Nel periodo che precede le elezioni presidenziali negli Stati Uniti, se un sistema elettorale utilizza una qualsiasi di queste piattaforme, potrebbe essere un bersaglio per gli hacker, a meno che i sistemi non vengano corretti. Sollecitiamo con forza le organizzazioni di tutto il mondo ad implementare patch per le 25 vulnerabilità delineate nel rapporto della NSA – una per una”.

Consigli di sicurezza per mantenere la vostra organizzazione al sicuro

- Applicate patch ai vostri server. Raccomandiamo vivamente agli utenti di applicare patch ai loro server per evitare lo sfruttamento di tali vulnerabilità. Tutti i 25 bug di sicurezza sono ben noti e hanno patch disponibili presso i loro fornitori, pronte per essere installate.

- Utilizzare IPS. Intrusion Prevention System (IPS) impedisce i tentativi di sfruttare le debolezze di sistemi o applicazioni vulnerabili, proteggendovi nella corsa allo sfruttamento dell’ultima minaccia di rottura. L’IPS aggiornato aiuta la vostra organizzazione a rimanere protetta.

- Proteggete i vostri endpoint. L’Anti-Virus convenzionale basato sulle firme è una soluzione altamente efficiente per prevenire gli attacchi noti e dovrebbe essere implementato in qualsiasi organizzazione, poiché protegge dalla maggior parte degli attacchi malware che un’organizzazione deve affrontare. Inoltre, una protezione completa degli endpoint al massimo livello di sicurezza è fondamentale per evitare violazioni della sicurezza e compromissioni dei dati.