Veracode, specialista mondiale nella gestione del rischio applicativo, ha annunciato le ultime innovazioni della piattaforma pensate per aiutare le organizzazioni a identificare, prioritizzare e ridurre il debito di sicurezza sulla loro crescente superficie di attacco. Universal Connector e Application Security Heatmap, le due nuove funzionalità di Longbow powered by Veracode, consentono alle organizzazioni di collegare rapidamente i risultati di qualsiasi fonte e di vedere le applicazioni che contribuiscono al rischio maggiore. Insieme, Universal Connector e Application Security Heatmap forniscono una visione chiara e operativa degli asset e dei problemi, consentendo di dare priorità alle azioni di rimedio in base al rischio quantificabile.

“Un crescente debito di sicurezza, una superficie di attacco in espansione resa più vulnerabile dall’intelligenza artificiale generativa e un volume schiacciante di avvisi di sicurezza rendono sempre più difficile per le aziende sapere a quali rischi applicativi dare priorità”, spiega Chris Eng, Chief Research Officer di Veracode. “Infatti, la nostra ricerca State of Software Security mostra che molte organizzazioni si concentrano maggiormente sulla correzione di falle di bassa gravità piuttosto che delle vulnerabilità critiche. I responsabili della sicurezza hanno bisogno di una tecnologia che consenta loro di scoprire e gestire in modo efficace il rischio applicativo, per poi ridurlo concentrandosi sui problemi più importanti dell’intera superficie di attacco”.

Le priorità del debito di sicurezza: critico e non critico

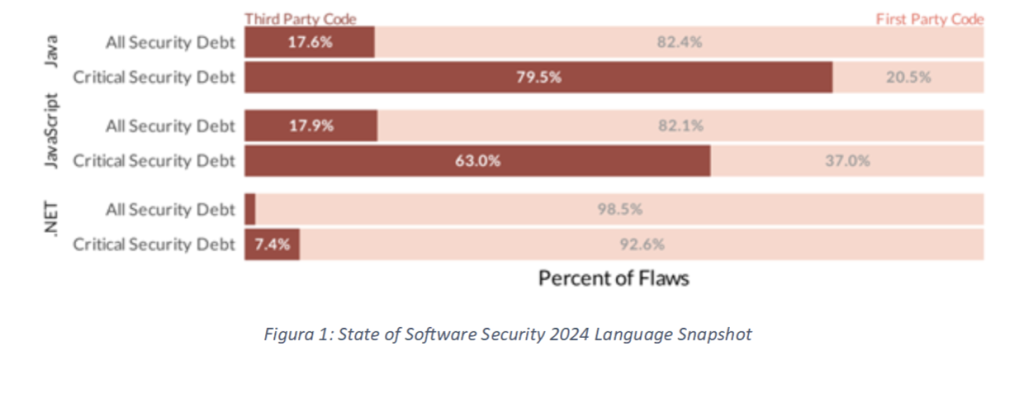

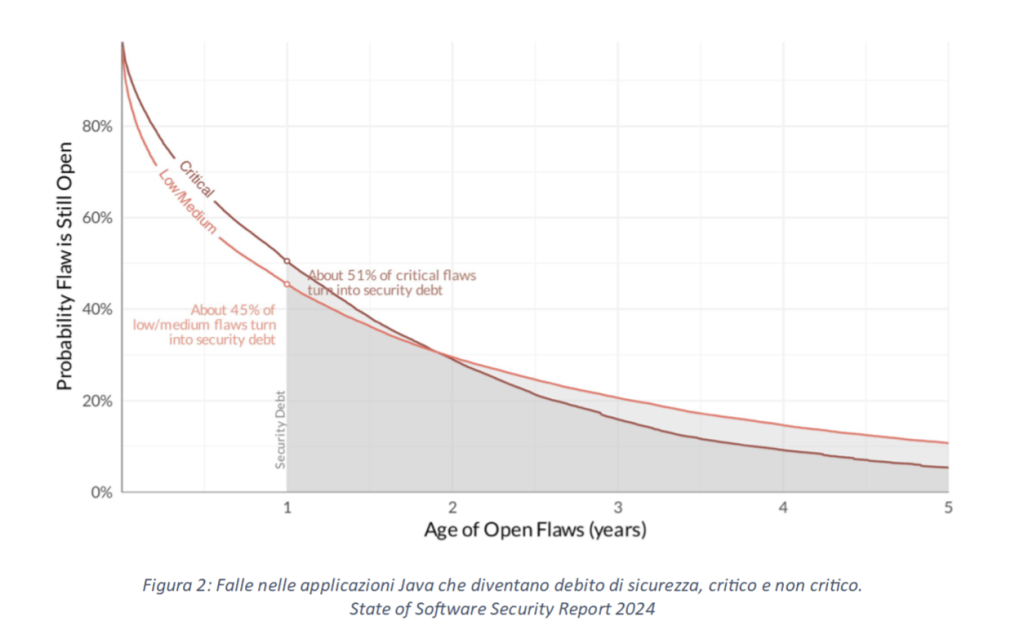

Nel suo State of Software Security 2024 Language Snapshot (DISPONIBILE QUI), Veracode ha rivelato la presenza di diversi debiti di sicurezza “critici” e “non critici” tra le applicazioni scritte in diversi linguaggi. Il debito di sicurezza critico è definito in questo report come una falla ad alta gravità che rimane non risolta per più di un anno. Se utlizzate, queste vulnerabilità metterebbero a serio rischio l’integrità e la disponibilità delle organizzazioni.

Mentre la maggior parte del debito di sicurezza è presente nel codice di prima parte scritto dagli sviluppatori interni, la ricerca di Veracode ha rilevato che il debito di sicurezza più critico risiede nel codice di terze parti, come unad esempio software open source importato nella base di codice. Ad esempio, l’80% del debito critico nelle applicazioni Java e il 63% in quelle JavaScript risiede nel codice di terze parti. Il report ha anche rilevato che circa il 51% delle falle critiche nelle applicazioni Java si trasformano in debiti di sicurezza, mentre solo il 45% di livello medio-basse si trasformano in debiti di sicurezza.

“Con la quantità straripante di falle di sicurezza, gli sviluppatori non danno priorità a quelle che presentano i rischi maggiori. Sebbene concentrarsi sulle vulnerabilità non critiche possa portare a qualche soluzione rapida, gli sviluppatori dovrebbero utilizzare le loro capacità limitate per lavorare alla correzione delle falle critiche con il più alto impatto potenziale sulla sicurezza” aggiunge Chris Eng.

Visibilità e priorità al primo posto: Universal Connector e Application Security Heatmap

A seguito dell’acquisizione di Longbow Security da parte di Veracode lo scorso aprile e dell’introduzione della funzionalità Repo Risk Visibility and Analysis di Longbow a maggio, Universal Connector e Application Security Heatmap sono stati progettati tenendo conto del tempo degli sviluppatori. Le funzionalità forniscono una supervisione operativa per aiutare gli sviluppatori e i team di sicurezza a identificare rapidamente e a dare priorità alle correzioni più importanti per il crescente debito di sicurezza nelle loro applicazioni.

Universal Connector consente alle organizzazioni di accedere rapidamente a dati di origine disparati che altrimenti non potrebbero inserire nella piattaforma Longbow, senza dover aspettare un connettore specifico per lo strumento. L’Application Security Heatmap mappa l’applicazione fino al proprietario e mostra un trend di rischio di 90 giorni, oltre a consentire la personalizzazione della soglia di rischio per soddisfare i criteri organizzativi. I team di sicurezza delle applicazioni e gli sviluppatori possono analizzare ogni applicazione, visualizzare la distribuzione del rischio e implementare le raccomandazioni dette “Best Next Action™” per rimediare al rischio.

“Le organizzazioni cercano di individuare e risolvere i crescenti debiti di sicurezza, ma è evidente la necessità di una visibilità e di una prioritizzazione incentrate sul rischio”, commenta Derek Maki, Vice President of Product Management di Veracode. “Le nuove funzionalità della piattaforma Longbow forniscono ai nostri clienti una comprensione più approfondita delle applicazioni più rischiose di un’organizzazione, oltre alla capacità unica di identificare le cinque soluzioni più impattanti da migliorare”.

Grazie all’acquisizione di Longbow, Veracode può colmare il divario tra i team di sviluppo e di sicurezza, offrendo visibilità dai repository di codice alle risorse cloud e al runtime. Longbow identifica anche il rischio di infrastructure-as-code e di errata configurazione per le risorse cloud provenienti dai repository.

Longbow Universal Connector e Application Security Heatmap sono già disponibili. Per ulteriori informazioni, è possibile visitate il sito web dedicato. Il report completo State of Software Security 2024 Language Snapshot è disponibile per il download sul sito web di Veracode.