Kaspersky ha individuato PhantomRPC, una vulnerabilità nell’architettura delle chiamate di procedura remota (RPC) di Windows derivante dal comportamento intrinseco della stessa architettura.

I ricercatori dell’azienda hanno scoperto che la vulnerabilità abilita una nuova tecnica di escalation dei privilegi a livello locale, piuttosto che derivare dallo sfruttamento di un singolo componente difettoso. Negli scenari in cui un processo dispone di privilegi di impersonificazione, gli aggressori possono sfruttare questo comportamento per ottenere accesso a livello di sistema. Sono stati esaminati cinque diversi percorsi di sfruttamento per dimostrare come sia possibile elevare i privilegi da vari contesti di servizi locali o di rete fino a raggiungere l’account SYSTEM o altri account con privilegi elevati. Poiché il problema deriva da una vulnerabilità architetturale, il numero di potenziali vettori di attacco è di fatto illimitato: qualsiasi nuovo processo o servizio che dipenda dall’RPC potrebbe introdurre un ulteriore percorso di escalation.

“I percorsi esatti di sfruttamento possono variare da un sistema all’altro, a seconda di fattori quali il software installato, le DLL coinvolte nella comunicazione RPC e la disponibilità dei corrispondenti server RPC”, ha affermato Haidar Kabibo, Application Security Specialist di Kaspersky. “Questa variabilità rende la vulnerabilità un elemento particolarmente importante che le aziende devono tenere in considerazione nella valutazione della propria esposizione e delle strategie di mitigazione”.

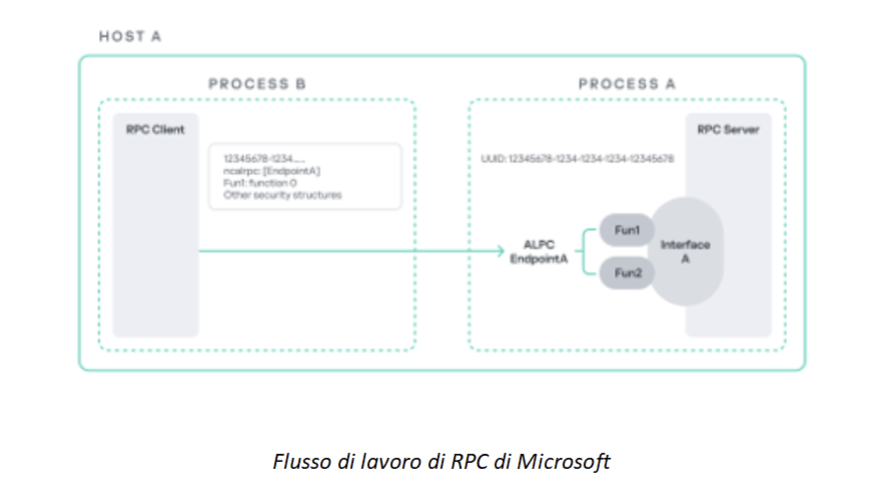

Windows Interprocess Communication (IPC) rappresenta uno dei sottosistemi più complessi all’interno del sistema operativo. Al centro di questo ecosistema si trova il meccanismo RPC, che può operare sia come canale di comunicazione autonomo sia come livello di trasporto fondamentale per le tecnologie IPC di livello superiore. In Windows, l’RPC consente la comunicazione tra processi, permettendo a un processo di richiamare funzioni implementate in un altro, anche quando questi vengono eseguiti in contesti separati.

Kaspersky consiglia alle aziende di adottare misure volte a individuare e mitigare potenziali abusi:

● Implementare il monitoraggio basato su ETW. Questa misura consente agli amministratori della sicurezza di identificare le eccezioni RPC all’interno del proprio ambiente, in particolare i casi in cui i client RPC tentano di connettersi a server non disponibili. Il monitoraggio di tali eventi può aiutare a individuare situazioni in cui ci si aspetta la presenza di server RPC legittimi che però non sono in esecuzione. In alcuni casi, è possibile ridurre la superficie di attacco abilitando i servizi corrispondenti, assicurando che gli endpoint RPC legittimi siano disponibili e limitando le opportunità per gli aggressori di distribuire server dannosi che li imitano.

● Limitare l’uso di SeImpersonatePrivilege. Questo privilegio dovrebbe essere riservato esclusivamente ai processi che ne hanno strettamente bisogno. Sebbene alcuni processi di sistema ne dipendano per il corretto funzionamento, talvolta viene concesso a processi personalizzati o di terze parti, pratica generalmente considerata scorretta dal punto di vista della sicurezza.