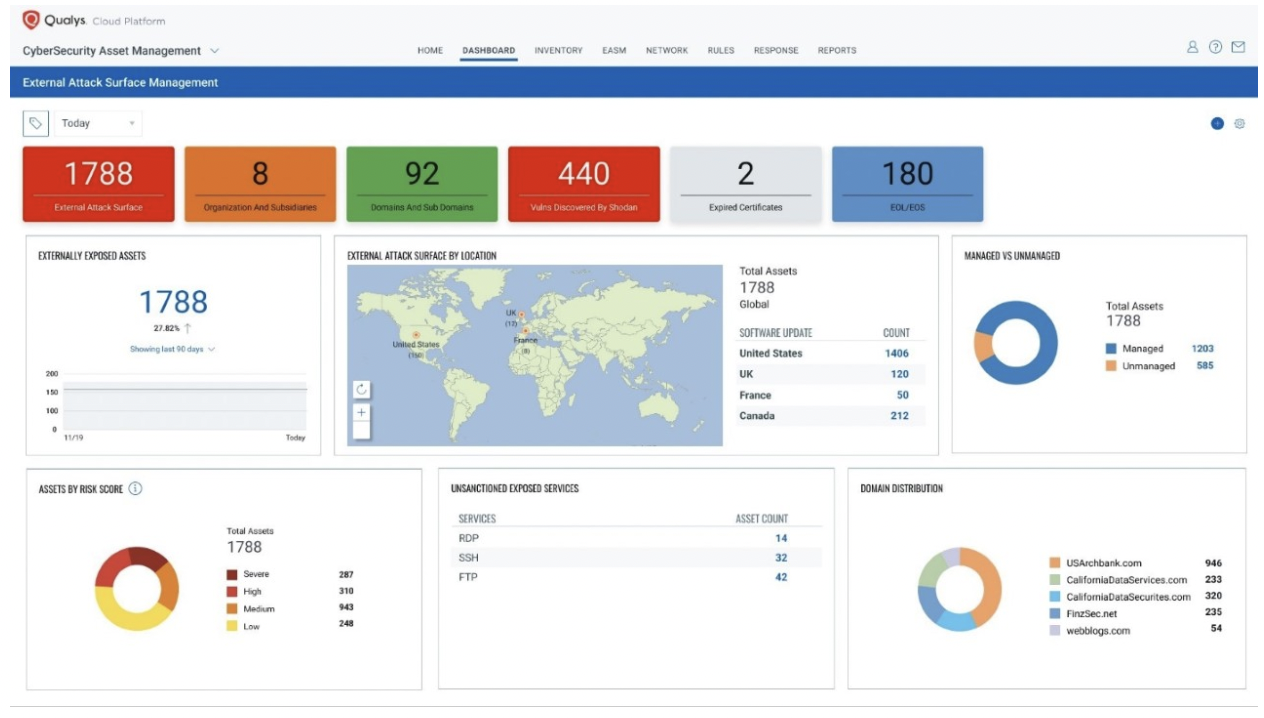

Qualys, fornitore di soluzioni innovative per IT, Sicurezza e Conformità basate su cloud, ha aggiunto una nuova funzionalità di External Attack Surface Management (EASM) alla Qualys Cloud Platform. Integrata in CyberSecurity Asset Management 2.0, la nuova funzionalità aggiunge la vista dell’attaccante esterno per identificare le risorse esposte su Internet, precedentemente sconosciute, e ottenere un quadro completo e accurato della superficie di attacco.

La trasformazione digitale, la maggiore adozione del cloud e dell’Internet of Things (IoT), la crescente forza lavoro da remoto e la carenza di talenti tecnologici hanno portato ad un aumento esponenziale della superficie di attacco delle organizzazioni. Questa espansione rende più difficile, per i team di sicurezza, correlare le risorse visibili all’esterno e quelle gestite internamente e gestirne le compromissioni che si verificano a causa di risorse sconosciute, non gestite o mal gestite. Le organizzazioni hanno bisogno di un nuovo approccio che consenta di osservare le risorse vulnerabili dall’esterno e di agire come un aggressore per identificare rapidamente le aree di rischio.

“Per ridurre il rischio informatico, le organizzazioni devono gestire in modo proattivo le proprie difese informatiche, che comprendono l’individuazione e la risoluzione delle vulnerabilità”, ha dichiarato Michelle Abraham, research director, Security and Trust di IDC. “L’approccio unico di Qualys all’EASM consiste nell’integrare i dati degli asset interni ed esterni di Cybersecurity Attack Management con la sua soluzione di Vulnerability Management, Detection and Response (VMDR) in un’unica vista. Di conseguenza, le organizzazioni possono identificare meglio gli asset non scoperti e accedere immediatamente al rischio informatico e mitigarlo nell’ambito dello stesso flusso di lavoro.”

“Qualys CyberSecurity Asset Management fornisce preziose informazioni sulla superficie di attacco dal punto di vista di un attaccante esterno”, ha dichiarato Mike Orosz, Chief Information and Product Security Officer di Vertiv. “Questa visione ci permette di aumentare in modo proattivo il nostro programma di gestione delle vulnerabilità, scoprendo i rischi presentati da dispositivi rivolti a Internet precedentemente sconosciuti. Inoltre, i flussi di lavoro automatizzati ci permettono di dare priorità alle azioni di security engineering che ridurranno il rischio informatico e miglioreranno rapidamente la sicurezza della nostra azienda”.

Qualys Cyber Security Asset Management 2.0 con EASM consente alle organizzazioni di monitorare e ridurre in modo immediato e continuo l’intera superficie di attacco aziendale, compresi gli asset interni e quelli rivolti a Internet, e di scoprirne esposizioni precedentemente sconosciute. Inoltre, aiuta (sincronizzandosi con i CMDB) a rilevare le lacune di sicurezza come software non autorizzato o a fine supporto, porte aperte, vulnerabilità sfruttabili da remoto, problemi di certificati digitali, applicazioni e domini non autorizzati e a mitigare il rischio adottando le azioni appropriate.

Qualys CyberSecurity Asset Management con EASM permette ai team di Sicurezza e IT di:

Scoprire le lacune dell’intera superficie di attacco – Da un’unica piattaforma cloud, la soluzione individua e classifica in modo continuo e accurato le risorse interne e quelle rivolte a Internet. I team possono anche identificare le risorse cloud non censite e i siti e i servizi non classificati che spesso si vengono a crearsi durante le trasformazioni aziendali, le acquisizioni o le fusioni.

Ottenere una visione affidabile e precisa per allineare sicurezza e operazioni IT – Con CyberSecurity Asset Management è possibile integrare dati non corretti e obsoleti nel CMDB. I team possono verificare le risorse non gestite e ottenere un’unica fonte di informazione per le risorse esposte su Internet, insieme alla posizione e al contesto, attraverso la sincronizzazione automatica con i CMDB aziendali e la gestione delle vulnerabilità per semplificarne il monitoraggio della superficie di attacco e la conseguente risposta.

Rimediare rapidamente alle esposizioni – CyberSecurity Asset Management 2.0 e Qualys VMDR 2.0 migliorano la postura del programma di cybersecurity con il punteggio di TrueRisk e l’orchestrazione automatizzata e con un solo click dei workflow di vulnerabilità e rimedio per convertire gli asset esposti su Internet in asset completamente gestiti e aggiornati.

“Raggiungere la piena visibilità degli asset rimane uno degli obiettivi più elusivi della cybersecurity”, ha dichiarato Sumedh Thakar, presidente e CEO di Qualys. “CyberSecurity Asset Management 2.0 risolve questo problema fornendo sia una visione olistica, a livello di aggressore esterno, sia una visione interna della superficie di attacco per affrontare in modo completo l’aumento del panorama delle minacce. Per fare un ulteriore passo avanti nella protezione, abbiamo integrato in modo nativo la soluzione con Qualys VMDR, in modo che le organizzazioni possano dare priorità alle vulnerabilità e ai gruppi di asset in base al rischio e rimediare in modo proattivo per ridurre rapidamente l’esposizione”.

Disponibilità

Qualys CyberSecurity Asset Management 2.0 con EASM è attualmente in anteprima e disponibile per i clienti esistenti. La disponibilità generale è prevista per metà settembre. Per richiedere una prova gratuita, visitare [qualys.com/csam-trial]qualys.com/csam-trial. Per saperne di più, leggete il nostro blog o partecipate al nostro webinar del 14 settembre.