Secondo i dati contenuti nel Brand Phishing Report pubblicato da Check Point Research (CPR), la division threat intelligence di Check Point Software Technologies, il settore bancario ha superato il mondo del retail, inserendosi al terzo posto tra i settori più propensi ad essere presi di mira dal brand phishing.

Stando a quanto riferito nel loro studio dagli esperti di CPR, Wells Fargo e Chase mostrando un trend preoccupante in cui gli hacker si focalizzando sulle persone che pagano le tasse e compilano assegni.

Sempre all’interno del Brand Phishing Report riferito ai primi tre mesi del 2021 in corso sui brand leader più imitati e utilizzati dagli hacker per attuare il phishing, Microsoft risulterebbe in cima a questa lista per due trimestri di fila.

Ciò farebbe capire che gli hacker continuano ad attaccare i lavoratori da remoto. DHL invece è al secondo posto e ciò mostra come gli hacker stiano seguendo con attenzione il trend degli acquisti online e delle loro spedizioni.

Qui il il video commento di David Gubiani, Regional Director SE EMEA Southern di Check Point, che analizza la situazione e offre alcuni consigli.

Ma che cos’è un brand phishing attack?

In un attacco brand phishing, i cyber criminali cercano di imitare il sito ufficiale di un noto brand utilizzando un domain name o un URL e un design della pagina web, molto simili a quelli del sito autentico.

Il link al falso sito web può essere inviato alle vittime, indirizzando la loro navigazione web, tramite e-mail, messaggi di testo o attraverso un’app mobile fraudolenta.

Il sito web falso spesso contiene un form destinato a rubare le credenziali degli utenti, i dettagli per il pagamento online o altre informazioni personali.

Esempio di un attacco a Wells Fargo, registrato da CPR

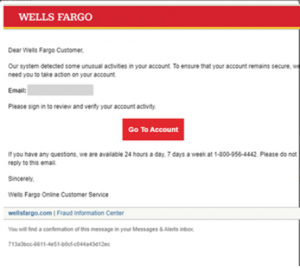

Nell’email phishing qui sotto, si può notare un tentativo di furto dell’informazioni di un conto Wells Fargo di un utente. L’email (vedi Figura 1), che è stata inviata dall’indirizzo email fasullo noreply@cc.wellsfargo.com, con l’oggetto “Il tuo accesso online è stato disabilitato”.

Figure 1. The malicious email which was sent with the subject “Your Online access has been disabled”

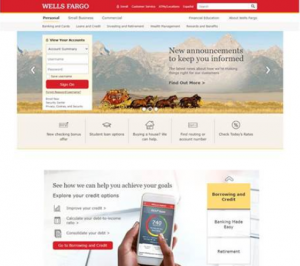

L’hacker attirava la vittima a cliccare su un link dannoso, che reindirizzava a una pagina fraudolenta e pericolosa (vedi Figura 2), ma che assomigliava al vero sito web di Wells Fargo. Nel link, l’utente doveva ovviamente digitare il suo nome utente e la sua password – e per l’hacker il gioco era fatto!

Figure 2. fraudulent login page https://d998a665f5[.]nxcli[.]net/

Esempio di un attacco a DHL, registrato da CPR

In questo caso l’attacco utilizzava il brand DHL per scaricare il RAT (Remote Access Trojan) Agent Tesla sui dispositivi delle vittime. L’email (vedi Figura 3) inviata da un indirizzo fasullo ma ben mascherato, conteneva l’oggetto “Autorizzazione DHL Import – Spedizione: <numero>”. Il contenuto chiedeva di scaricare un file “DHL-IVN.87463.rar”, che conteneva un file eseguibile dannoso che andava a infettare il sistema con il RAT Agent Tesla.

Figure 3. The malicious email which was sent with the subject “DHL Import Clearance – Consignment : <number>”