La guerra cyber tra governi non si arresta. Oggi condividiamo l’analisi di Proofpoint relativa alle attività del threat actor TA406.

A febbraio 2025, TA406 ha iniziato a prendere di mira entità governative in Ucraina, tramite raccolta di credenziali e distribuzione di malware nelle sue campagne di phishing, con il potenziale obiettivo di ottenere informazioni sull’andamento dell’invasione russa. L’attore, sponsorizzato dallo stato della Repubblica Popolare Democratica di Corea, si sovrappone all’attività pubblicamente tracciata di terze parti come Opal Sleet e Konni.

Come spiegano i ricercatori Proofpoint: “L’interesse del gruppo per l’Ucraina segue una precedente attività di targeting di entità governative in Russia allo scopo di raccogliere intelligence strategica. TA406 si affida a mittenti di posta elettronica gratuita che impersonano membri di think tank per convincere l’obiettivo a interagire con l’email di phishing. Il contenuto dell’esca si basa in modo importante su eventi recenti nella politica interna ucraina”.

Come distribuisce il malware TA406

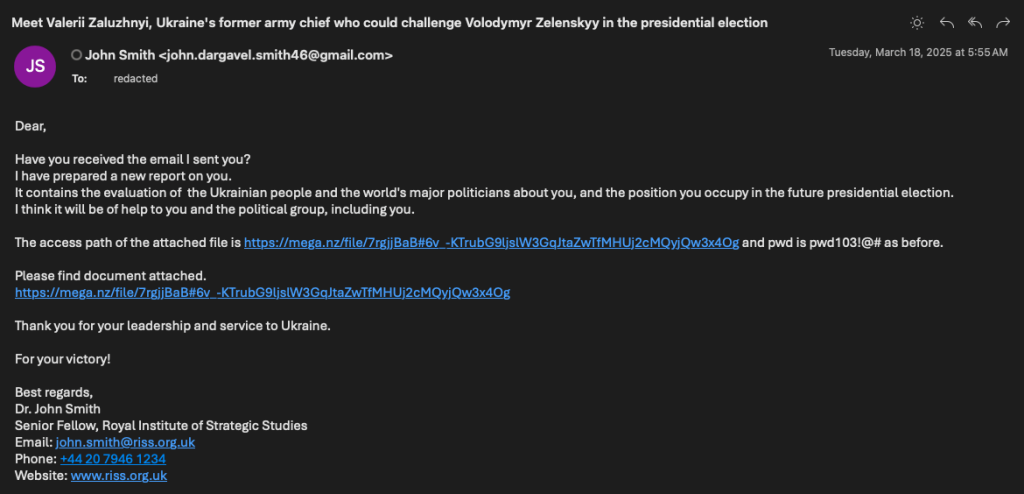

Almeno dal 2019, TA406 ha mostrato una preferenza per i file HTML e CHM per eseguire PowerShell incorporato nelle prime fasi delle campagne di distribuzione del malware. Le email esca osservate in una campagna di febbraio 2025 impersonano un fittizio senior fellow presso un think tank chiamato Royal Institute of Strategic Studies, anch’esso falso. L’email contiene un link a un servizio di file hosting chiamato MEGA, che scarica un archivio RAR protetto da password. Se il file viene decrittografato ed eseguito, avvia una catena di infezione utilizzando PowerShell per condurre una ricognizione approfondita sull’host di destinazione. L’attore ha inviato più email di phishing in giorni consecutivi in cui l’obiettivo non ha cliccato sul link, verificando se avesse ricevuto i messaggi precedenti e, in caso, se avrebbe scaricato i file – che avrebbero poi scaricato ed eseguito codice e raccolto informazioni e comandi sui sistemi della vittima e altre azioni dannose.

Email di phishing per la verifica di ricezione da TA406

Probabile raccolta di credenziali

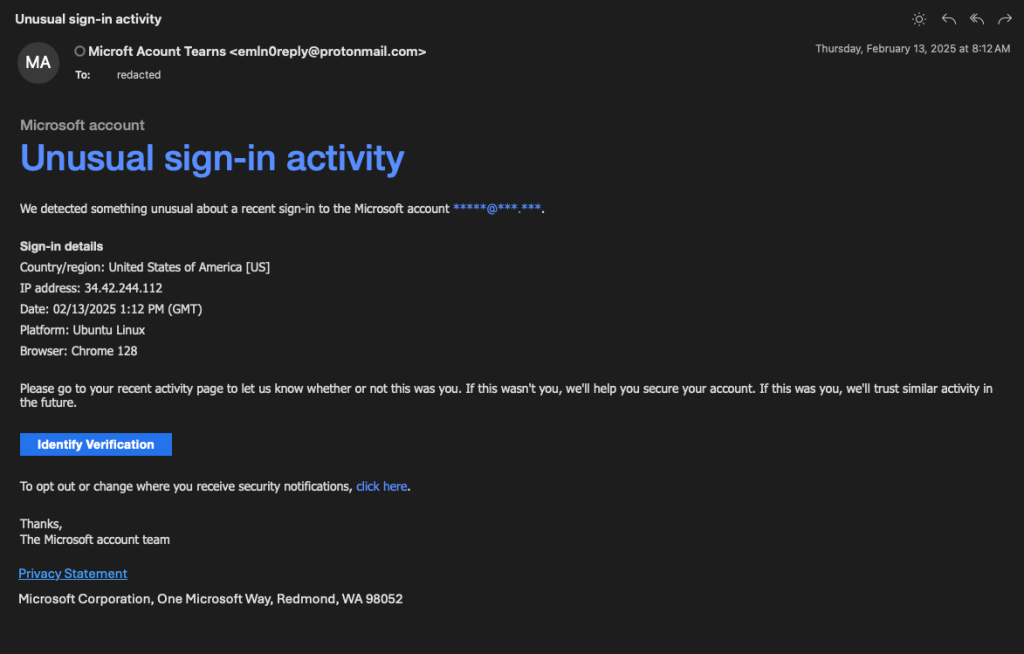

Prima delle campagne di distribuzione di malware di TA406, Proofpoint ha osservato anche il suo tentativo di raccogliere credenziali inviando falsi messaggi di segnalazione di sicurezza Microsoft a enti governativi ucraini da account Proton Mail, in cui si segnalavano attività di accesso insolite da parte dell’account della vittima da vari indirizzi IP, chiedendo di verificarne il tentativo tramite un link al dominio compromesso jetmf[.]com.

Probabile email di raccolta credenziali TA406

Proofpoint ritiene che TA406 stia prendendo di mira le entità governative ucraine per comprendere meglio la propensione a continuare a combattere contro l’invasione russa e valutare le prospettive a medio termine del conflitto. La Corea del Nord si è impegnata a supporto della Russia nell’autunno del 2024 e TA406 sta molto probabilmente raccogliendo informazioni per aiutare la leadership nordcoreana a determinare il rischio attuale per le sue forze già in campo, nonché la possibilità che la Russia richieda ulteriori truppe o armamenti. A differenza dei gruppi russi, che probabilmente sono stati incaricati di raccogliere informazioni tattiche sul campo di battaglia e di colpire le forze ucraine in loco, TA406 si è tradizionalmente concentrato su sforzi di raccolta di intelligence più strategica e politica.