I ricercatori di Proofpoint hanno osservato per la prima volta un cambiamento nelle tattiche di TA450, che ha tentato di distribuire un URL dannoso in un allegato PDF invece di collegare direttamente il file in un’email e ha utilizzato un account di posta del mittente che corrisponde al contenuto dell’esca.

TA450 continua a prendere di mira utenti israeliani appartenenti a grandi aziende multinazionali, utilizzando esche in lingua ebraica e account .IL compromessi.

I dettagli della campagna di TA450

I ricercatori di Proofpoint hanno recentemente osservato una nuova attività da parte di TA450, un attore di minacce allineato all’Iran, noto anche come MuddyWater, Mango Sandstorm e Static Kitten, in cui ha utilizzato un’esca di social engineering a pagamento per colpire dipendenti israeliani di grandi organizzazioni multinazionali. TA450 è noto per aver preso di mira entità israeliane, in particolare almeno da ottobre 2023, all’inizio della guerra tra Israele e Hamas, e questa campagna continua con un focus sulle aziende manifatturiere, tecnologiche e di sicurezza informatica globali.

Nella campagna di phishing, iniziata il 7 marzo e proseguita fino alla settimana dell’11 marzo 2024, TA450 ha inviato email con allegati PDF contenenti link malevoli. Sebbene questo metodo non sia del tutto estraneo a TA450, più di recente questo attore si era affidato a link pericolosi inclusi direttamente nel corpo dei messaggi email, invece di aggiungere questo ulteriore passaggio. I ricercatori di Proofpoint hanno osservato gli stessi obiettivi ricevere più email di phishing con allegati PDF che contenevano link incorporati leggermente diversi che conducevano a una serie di siti di condivisione di file, tra cui Egnyte, Onehub, Sync e TeraBox. Le email utilizzavano anche un account mittente .IL probabilmente compromesso, il che è coerente con la recente attività di questo attore.

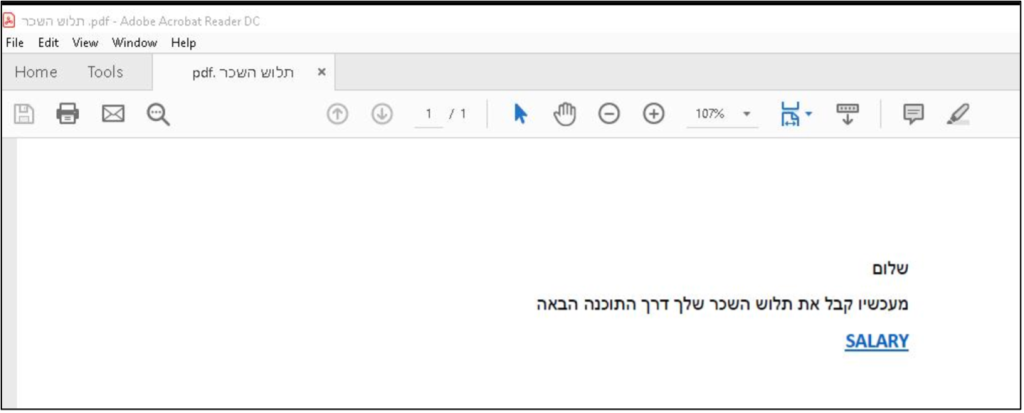

Come illustrato nelle figure 1 e 2, quando un obiettivo apriva l’allegato e cliccava sul link incluso, si scaricava un archivio ZIP contenente un MSI compresso che alla fine installava AteraAgent, un software di amministrazione remota di cui TA450 è solito abusare.

Allegato PDF aperto con link dannoso (Traduzione automatica: Titolo del documento: Busta paga; Corpo del PDF: Buongiorno, d’ora in poi riceverai la tua busta paga tramite questo software).

Archivio ZIP tramite Onehub che porta al download del software di amministrazione remota.

Attribuzione: perché i ricercatori sono sicuri che si tratti di TA450

I ricercatori di Proofpoint attribuiscono questa campagna a TA450 sulla base di tattiche, tecniche e procedure note, del targeting della campagna e dell’analisi del malware. Nel gennaio 2022, il Cyber Command degli Stati Uniti ha attribuito questo gruppo al Ministero dell’Intelligence e della Sicurezza dell’Iran.

Perché è rilevante

Questa attività è degna di nota per diversi motivi, tra cui il fatto che segna una svolta nelle tattiche di TA450. Sebbene questa campagna non sia il primo caso osservato in cui utilizza allegati con link malevoli come parte della catena di attacco, è la prima volta che i ricercatori di Proofpoint hanno osservato TA450 tentare di distribuire un URL pericoloso in un allegato PDF invece di collegare direttamente il file in una email. Inoltre, è la prima volta che Proofpoint ha osservato TA450 utilizzare un account email del mittente che corrisponde al contenuto dell’esca. Ad esempio, in questa campagna ha utilizzato un account salary[@]<compromisedorg>co[.]il, che è in linea con l’oggetto a tema retributivo.

Infine, questa attività conferma la tendenza di TA450 a sfruttare esche in lingua ebraica e account .IL compromessi per colpire individui israeliani appartenenti a grandi aziende multinazionali.