WithSecure ha scoperto un’operazione in corso, denominata “DUCKTAIL”, che prende di mira individui e organizzazioni che operano sulla piattaforma Ads e Business di Facebook. Sulla base delle analisi e dei dati raccolti, WithSecure ritiene che l’operazione sia condotta da un threat actor vietnamita. La catena di prove suggerisce che le motivazioni dell’attore sono di natura finanziaria. SCARICA LA RICERCA COMPLETA.

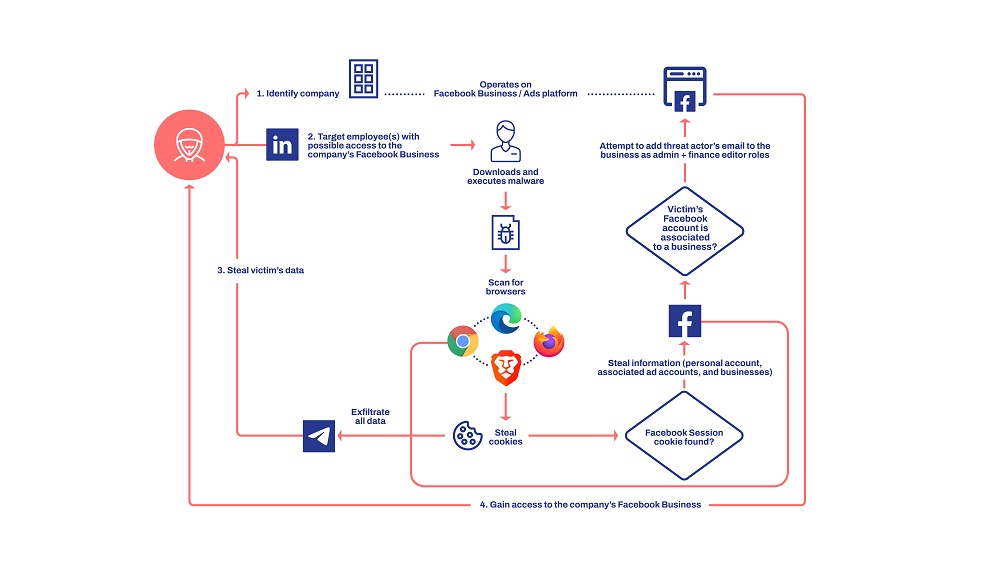

Le operazioni di DUCKTAIL utilizzano un componente malware infostealer che include funzionalità specificamente progettate per l’hijacking di account aziendali Facebook. Questo è il primo caso di funzionalità di questo tipo di cui WithSecure è a conoscenza e separa DUCKTAIL dalle precedenti operazioni di malware incentrate su Facebook. Il malware è progettato per rubare i cookie del browser e sfruttare le sessioni autenticate di Facebook per sottrarre informazioni dall’account Facebook della vittima e, in ultima analisi, appropriarsi di qualsiasi account Facebook Business a cui la vittima ha accesso.

WithSecure ha scoperto che DUCKTAIL cerca e adesca le sue vittime tramite LinkedIn, dove seleziona gli utenti che probabilmente hanno un accesso di alto livello a un account Facebook Business, in particolare quelli con privilegi di amministrazione.

“Riteniamo che gli operatori di DUCKTAIL selezionino attentamente un numero ridotto di obiettivi per aumentare le loro possibilità di successo e passare inosservati. Abbiamo osservato che sono stati presi di mira individui con ruoli manageriali, in marketing digitale, media digitali e risorse umane nelle aziende”, afferma Mohammad Kazem Hassan Nejad, ricercatore di WithSecure Intelligence.

Inizialmente scoperto come malware sconosciuto all’inizio di quest’anno, WithSecure ha iniziato a tracciare e analizzare l’operazione e ha rilevato che il threat actor ha sviluppato e distribuito il malware legato a DUCKTAIL dalla seconda metà del 2021. Da allora, l’operazione DUCKTAIL ha continuato ad aggiornare e distribuire il malware nel tentativo di migliorare la sua capacità di aggirare le funzioni di sicurezza di Facebook esistenti o nuove, oltre ad altre funzioni implementate.

Sebbene WithSecure disponga di ottime capacità di rilevamento per le soluzioni di protezione degli endpoint (EPP) e di endpoint detection and response (EDR), come firme di rilevamento statiche e comportamentali, e di detection per diverse fasi del ciclo di vita degli attacchi, Mohammad Kazem Hassan Nejad aggiunge che la vigilanza e l’attenzione sono fondamentali per evitare di diventare una vittima: “Molte campagne di spear phishing prendono di mira gli utenti su LinkedIn. Se si ricopre un ruolo che prevede l’accesso come amministratore degli account dei social media aziendali, è importante esercitare cautela quando si interagisce con gli altri sulle piattaforme dei social media, soprattutto quando si ha a che fare con allegati o link inviati da persone con cui non si ha familiarità”.

La popolarità dei social network e delle piattaforme mediatiche è in continua crescita. Sfortunatamente, tutto ciò attira i criminali informatici che trovano il modo di abusare di queste piattaforme per i propri guadagni, ad esempio utilizzandole per la distribuzione di malware, furti, campagne di disinformazione e frodi. Il malware che prende di mira le piattaforme social come Facebook è stato finora relativamente poco diffuso grazie ai meccanismi di sicurezza implementati dalle piattaforme. Tuttavia, l’ampia diffusione e la vasta base utenti le rendono un interessante vettore di attacco da sfruttare per i threat actor.