A metà novembre, i ricercatori di Barracuda hanno utilizzato Barracuda Advanced Bot Protection per una applicazione web di test e il numero di bot individuati in pochi giorni è stato sbalorditivo: milioni di attacchi provenienti da migliaia di indirizzi IP diversi.

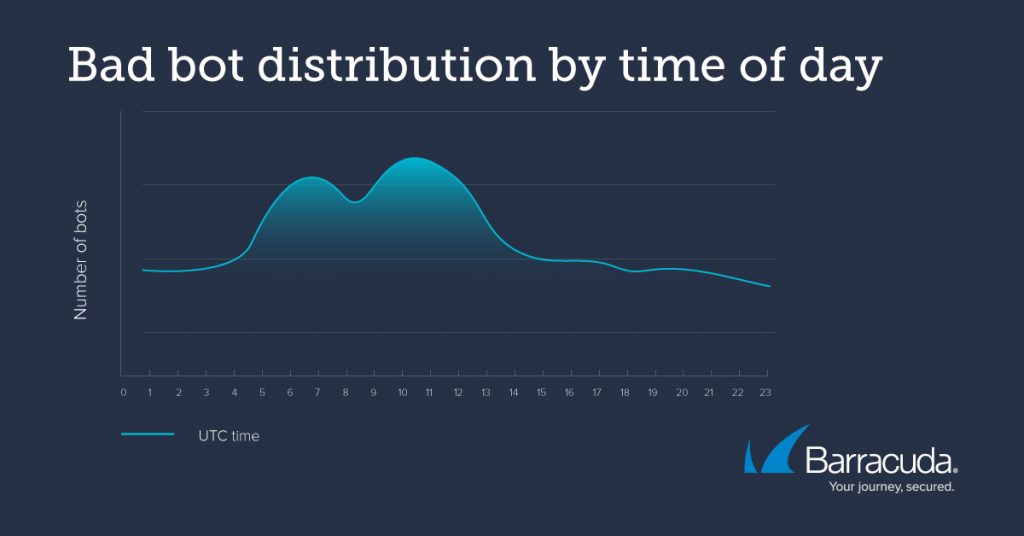

Analizzando gli attacchi in base all’ora del giorno, gli esperti di Barracuda hanno osservato che questi non avvengono solo nel cuore della notte. In Gran Bretagna ad esempio, il primo picco di attività si presentava a metà mattina, per poi calare intorno alle 17, a indicare che i cyber criminali seguono un normale orario di lavoro.

Di seguito, i trend che i ricercatori di Barracuda hanno individuato nel modo in cui i cyber criminali imitano gli User-Agent e i nuovi schemi per questo tipo di attacchi.

La minaccia

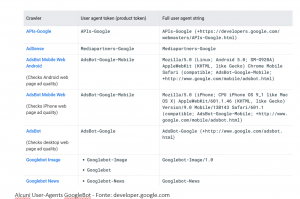

Bad bot personas — si tratta di bot che sono stati identificati come malevoli in base ai loro schemi di comportamento. I bad bot sono raggruppati come User-Agent, ma alcuni User-Agent non sono malevoli. Ad esempio, Googlebot, che naviga i siti per aggiungerli ai motori di ricerca, è ‘buono’ e non dovrebbe essere bloccato. Google utilizza diversi User-Agent.

Bad bot personas — si tratta di bot che sono stati identificati come malevoli in base ai loro schemi di comportamento. I bad bot sono raggruppati come User-Agent, ma alcuni User-Agent non sono malevoli. Ad esempio, Googlebot, che naviga i siti per aggiungerli ai motori di ricerca, è ‘buono’ e non dovrebbe essere bloccato. Google utilizza diversi User-Agent.

Il problema è che i bot tendono a imitare questi User-Agent positivi, per cui è necessario analizzarli a fondo per poterli riconoscere. Per identificare un bot come negativo quando lo User-Agent afferma di essere un motore di ricerca ‘buono’, i ricercatori di Barracuda utilizzano diversi metodi:

Il problema è che i bot tendono a imitare questi User-Agent positivi, per cui è necessario analizzarli a fondo per poterli riconoscere. Per identificare un bot come negativo quando lo User-Agent afferma di essere un motore di ricerca ‘buono’, i ricercatori di Barracuda utilizzano diversi metodi:

Iniezione di trappole come Url nascosti e sfide Javascript. I bot seguono i link e rispondono alle sfide JS in modo molto diverso da come farebbe un umano;

Uso di rDNS (ricerca inversa di DNS) per verificare che il bot provenga dalla fonte dichiarata;

Verifica se il client sta cercando di accedere a Url usati da comuni attacchi di app fingerprinting;

Nel caso questi metodi non funzionino, gli esperti di Barracuda procedono con ulteriori analisi con il machine learning.

I dettagli

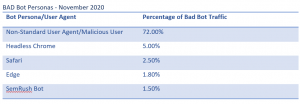

Raggruppati per i principali bad bot persona, i dati raccolti da Barracuda mostrano un aumento nei seguenti: HeadlessChrome, yerbasoftware e M12bot, prima dei browser più recenti come Microsoft Edge.

Raggruppati per i principali bad bot persona, i dati raccolti da Barracuda mostrano un aumento nei seguenti: HeadlessChrome, yerbasoftware e M12bot, prima dei browser più recenti come Microsoft Edge.

Il Non-Standard User-Agents/utente malevolo copre le seguenti categorie:

Bot che fingono di essere un particolare browser ma utilizzano una stringa non standard

Bot che fingono di essere un particolare software ma utilizzano una stringa non standard

Bot che fingono di essere un particolare browser ma individuati a causa di schemi di navigazione inusuali o altri tipi di controllo

Bot che fingono di essere ‘buoni’ ma individuati usando ricerche rDNS.

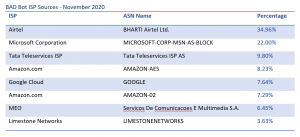

Analizzando quali ISP (Internet System Provider) o ASN (Autonomous System Number) fossero la sorgente dell’attività dei bot malevoli, i ricercatori di Barracuda hanno trovato nel mix vari range di sottorete di un provider mobile indiano, oltre ad alcuni dei grandi provider cloud. Ciò dimostra che la fonte dei bot potrebbe essere internazionale, anche se ciò potrebbe dipendere dal bot e dal sito oggetto dell’attacco. Bad bot ISP sources.

Come proteggersi dagli attacchi bot

In particolare nel periodo prenatalizio, chi gestisce siti di e-commerce dovrebbe applicare alcune contromisure per proteggere le proprie applicazioni dai bad bot:

Installare un web application firewall o una soluzione WAF as a Service e configurarlo adeguatamente;

Assicurarsi che tra le soluzioni per la sicurezza delle applicazioni vi sia una protezione anti-bot capace di riconoscere sofisticati attacchi automatizzati;

Attivare sistemi di protezione delle credenziali per prevenire il furto di identità.