Per IBM è tempo di presentare la sua nuova tecnologia Quantum Safe, una serie completa di strumenti e funzionalità combinati con la vasta esperienza di IBM in materia di cyber security. A tal proposito, apriamo e chiudiamo un inciso per segnalarvi che il prossimo 8 giugno IBM presenterà in un evento digitale della durata di un’ora la sua nuova piattaforma IBM QRadar Security Suite.

Tornando a IBM Quantum Safe, invece, va sottolineato che quest’ultima è una tecnologia concepita come soluzione end-to-end che consente a imprese, governi e istituzioni, di intraprendere un percorso quantum-safe verso l’era post-quantistica.

La tecnologia quantistica sta avanzando rapidamente. Questi sistemi sono in grado di risolvere problemi finora irrisolti, utili per l’economia e la scienza. Allo stesso tempo questo progresso comporterà rischi per la sicurezza perché man mano che i computer quantistici progrediscono, saranno in grado in futuro di violare i protocolli di sicurezza più utilizzati al mondo.

IBM prepara le organizzazioni all’era post-quantistica

Riconoscendo questo rischio, IBM ha valorizzato la sua vasta esperienza nel campo della crittografia, del quantum computing e delle infrastrutture critiche per sviluppare la tecnologia IBM Quantum Safe.

Al suo interno è racchiuso un insieme di funzionalità progettate per aiutare le organizzazioni a prepararsi all’era post-quantistica attraverso:

- IBM Quantum Safe Explor, che permette di eseguire la scansione del codice sorgente e del codice oggetto per individuare le risorse crittografiche, le dipendenze, le vulnerabilità e costruire una mappatura completa degli schemi crittografici in uso (CBOM). Ciò consente ai team di visualizzare e aggregare i rischi potenziali in un unico punto di controllo centralizzato.

- IBM Quantum Safe Advisor, che consente di creare una vista dinamica o operativa dell’inventario crittografico come guida per interventi di correzione, analizzando lo stato e la conformità della crittografia per essere in grado di identificare e valutare i rischi.

- IBM Quantum Safe Remediator, che consente di integrare e testare modelli di correzione quantum-safe basati sulle migliori pratiche per comprendere l’impatto potenziale sui sistemi e sulle risorse affrontando l’integrazione di soluzioni quantum-safe.

Dopo IBM Quantum Safe anche una IBM Quantum Safe Roadmap

IBM presenta, inoltre, la sua IBM Quantum Safe Roadmap per aiutare le imprese a comprendere e intraprendere questa trasformazione dei sistemi di sicurezza. Si tratta della roadmap di IBM che traccia le tappe tecnologiche verso una tecnologia quantum-safe sempre più avanzata, progettata per aiutare le organizzazioni ad affrontare in anticipo gli standard e i requisiti crittografici attraverso la cripto-agility e a proteggere i sistemi dalle vulnerabilità emergenti.

IBM presenta, inoltre, la sua IBM Quantum Safe Roadmap per aiutare le imprese a comprendere e intraprendere questa trasformazione dei sistemi di sicurezza. Si tratta della roadmap di IBM che traccia le tappe tecnologiche verso una tecnologia quantum-safe sempre più avanzata, progettata per aiutare le organizzazioni ad affrontare in anticipo gli standard e i requisiti crittografici attraverso la cripto-agility e a proteggere i sistemi dalle vulnerabilità emergenti.

Questo percorso si articola in tre azioni chiave:

- Scoprire, ovvero identificare l’uso della crittografia, analizzare le dipendenze e generare una Cryptography Bill of Materials (CBOM).

- Osservare, cioè analizzare la posizione delle vulnerabilità della crittografia e stabilire le priorità di correzione in base ai rischi.

- Trasformare, ovvero risolvere e mitigare con cripto-agility e automazione integrata.

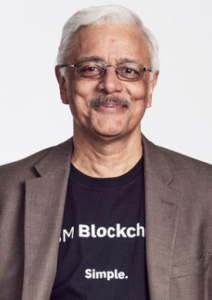

“In qualità di leader nel quantum computing, IBM riconosce l’importanza di rispondere in modo esaustivo alle esigenze più critiche dei nostri clienti che stanno valutando la possibilità di trasformare la loro crittografia per l’era quantistica”, ha dichiarato Ray Harishankar, IBM Fellow e IBM Quantum Safe technology Lead. “La nostra nuova suite di tecnologie quantum-safe e le pietre miliari stabilite nella nostra roadmap sono progettate per la continua evoluzione della sicurezza post-quantistica, in tandem con il quantum computing, comprese le soluzioni per aiutare imprese ed interi settori d’industria ad affrontare questo cambiamento in modo efficace e semplice.”

“In qualità di leader nel quantum computing, IBM riconosce l’importanza di rispondere in modo esaustivo alle esigenze più critiche dei nostri clienti che stanno valutando la possibilità di trasformare la loro crittografia per l’era quantistica”, ha dichiarato Ray Harishankar, IBM Fellow e IBM Quantum Safe technology Lead. “La nostra nuova suite di tecnologie quantum-safe e le pietre miliari stabilite nella nostra roadmap sono progettate per la continua evoluzione della sicurezza post-quantistica, in tandem con il quantum computing, comprese le soluzioni per aiutare imprese ed interi settori d’industria ad affrontare questo cambiamento in modo efficace e semplice.”

Governi in transizione verso la sicurezza quantistica

L’anno scorso, il governo degli Stati Uniti ha pubblicato nuovi requisiti e linee guida che invitano le agenzie federali ad avviare la transizione verso la sicurezza quantistica. Il National Institute of Standards and Technology (NIST) ha selezionato per la standardizzazione quattro algoritmi quantum-resistant, tre dei quali sono stati sviluppati da IBM, insieme a partner accademici e industriali.

In seguito, la National Security Agency (NSA) ha annunciato nuovi requisiti per la transizione dei sistemi di sicurezza nazionale ad algoritmi quantum-safe entro il 2025 e la Casa Bianca ha pubblicato i requisiti per la presentazione da parte delle agenzie federali di un inventario crittografico dei sistemi che potrebbero essere vulnerabili ai computer quantistici abbastanza potenti da mettere in crisi i sistemi crittografici attuali.

Con IBM un punto di vista privilegiato

“Mentre l’era del quantum computing è sempre più vicina alla realtà, è imperativo che le tecnologie quantum-safe vengano impiegate anche per proteggere i sistemi e i dati classici di oggi”, ha dichiarato Patrick Moorhead, CEO e fondatore di Moor Insights & Strategy. “Questo è il punto di forza di IBM: offrire una tecnologia quantistica di livello mondiale e una crittografia avanzata, insieme a decenni di esperienza nello sviluppo di prodotti per le infrastrutture critiche del mondo. Con una roadmap quantum-safe in grado di guidare il settore e nuove tecnologie per semplificare la migrazione, non vedo l’ora di vedere come IBM continuerà a far progredire i percorsi quantum-safe a livello globale”.

La roadmap e la tecnologia Quantum Safe di IBM mostreranno alle organizzazioni il loro panorama crittografico esistente in modo che possano iniziare ad affrontare i cambiamenti che potrebbero essere necessari per prosperare nell’era post-quantistica.