Proofpoint ha osservato un incremento dell’invio di malware tramite l’abuso di tunnel Cloudflare. L’attività ha motivazioni finanziarie e distribuisce esclusivamente RAT – Remote Access Trojan. Come spiegano Joe Wise, Selena Larson e il Proofpoint Threat Research Team in questo articolo, dall’osservazione iniziale, sono state modificate tattiche, tecniche e procedure delle attività delle campagne, nel tentativo di aggirare il rilevamento e migliorare l’efficacia.

Al momento Proofpoint non attribuisce questa attività a uno specifico threat actor, ma le analisi sono ancora in corso.

Buona lettura!

I tunnel di Cloudflare sfruttati per distribuire trojan di accesso remoto

Proofpoint sta monitorando un cluster di attività cybercriminali che sfruttano i tunnel Cloudflare per distribuire malware – in particolare, la funzione TryCloudflare che consente all’attaccante di creare un tunnel una tantum senza creare un account. I tunnel sono un modo per accedere in remoto a dati e risorse che non si trovano sulla rete locale, ad esempio utilizzando una rete privata virtuale (VPN) o un protocollo secure shell (SSH).

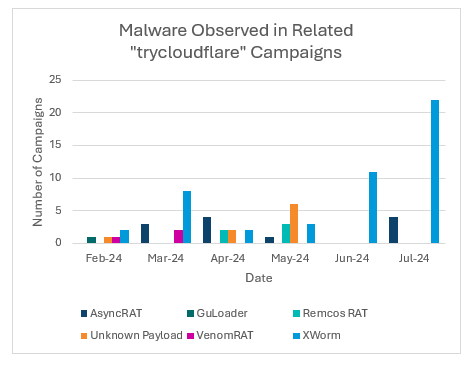

Osservato per la prima volta nel febbraio 2024, il cluster ha aumentato la sua attività nei mesi di maggio e giugno, con la maggior parte delle campagne recenti che portano a XWorm, un remote access trojan (RAT).

Overview

Nella maggior parte delle campagne che sfruttano tunnel Cloudflare, i messaggi contengono un URL o un allegato che conduce a un file .URL. Quando eseguito, questo file stabilisce una connessione a una condivisione di file esterna, in genere tramite WebDAV, per scaricare un file LNK o VBS. Una volta eseguito, il file LNK/VBS esegue un file BAT o CMD che scarica un pacchetto di installazione Python e una serie di script Python che portano all’installazione del malware. In alcuni casi, il file staging sfrutta il gestore del protocollo search-ms per recuperare l’LNK da una condivisione WebDAV. In genere, nelle campagne, l’utente visualizza un PDF benigno che appare legittimo.

Nei mesi di giugno e luglio, quasi tutte le campagne osservate hanno distribuito XWorm, ma quelle precedenti hanno diffuso anche AsyncRAT, VenomRAT, GuLoader e Remcos. Alcune condurranno a diversi payload malware, con ogni singolo script Python che porta all’installazione di un malware diverso.

I volumi dei messaggi della campagna variano da centinaia a decine di migliaia, con un impatto su decine o migliaia di aziende a livello globale. Oltre alla lingua inglese, i ricercatori hanno osservato esche in lingua francese, spagnola e tedesca. Le campagne Xworm, AsyncRAT e VenomRAT hanno spesso un volume più elevato rispetto alle campagne di Remcos o GuLoader. I temi utilizzato variano, ma generalmente includono argomenti rilevanti per il business come fatture, richieste di documenti, consegne di pacchi e tasse.

Sebbene le tattiche, le tecniche e le procedure (TTP) delle campagne che sfruttano i tunnel Cloudflare rimangano coerenti, l’attore della minaccia sembra modificare diverse parti della catena di attacco per aumentare sofisticazione ed elusione della difesa.

Conclusioni

L’uso dei tunnel Cloudflare offre agli attori delle minacce un modo per utilizzare un’infrastruttura temporanea per scalare le proprie operazioni, fornendo la flessibilità necessaria per creare e smantellare istanze in modo tempestivo, rendendo più problematiche le attività di difesa tradizionali, come ad esempio quelle che si affidano a blocklist statiche. Le istanze temporanee di Cloudflare offrono agli attaccanti un metodo a basso costo per mettere in scena attacchi con helper script, con un’esposizione limitata agli sforzi di rilevamento e rimozione.